Genel Bakış

Bu denetimler, reklam komut dosyalarının sayfaya yerleştirilip yerleştirilmediğini kontrol eder. Sayfadaki diğer kaynaklar, yerleştirilen dosyaların getirilmesini ve yüklenmesini geciktirebilir komut dosyaları, bu da reklamların yüklenmesini geciktirir. Bazı durumlarda bu komut dosyalarının hiç getirilmemesi, reklamların yüklenmesini ve birlikte.

Öneriler

Hızı artırmak için komut dosyalarını eş zamansız komut dosyası etiketleriyle yükleyin. Tarayıcı önceden yükleme tarayıcısı oluşturma engeli kaynakları engellemiş olsa bile komut dosyası etiketlerini daha erken getirebilir yardımcı olur.

| Yanlış |

<script>

var el = document.createElement('script');

el.src = 'https://securepubads.g.doubleclick.net/tag/js/gpt.js';

var node = document.getElementsByTagName('script')[0];

node.parentNode.insertBefore(el, node);

</script> |

| Doğru |

<script async src="https://securepubads.g.doubleclick.net/tag/js/gpt.js"></script> |

Yerleştirilen reklam komut dosyalarının kaynağını belirleme

Bazen bir reklam komut dosyasının bir sayfaya nasıl yerleştirildiği hale getirildiğinden şüpheleniyor. Örneğin, kaynak inceleme sürecinde yüklenmiş bir sayfaya yerleştirilen komut dosyası etiketi statik olarak yüklenen etiketten ayırt edilemez.

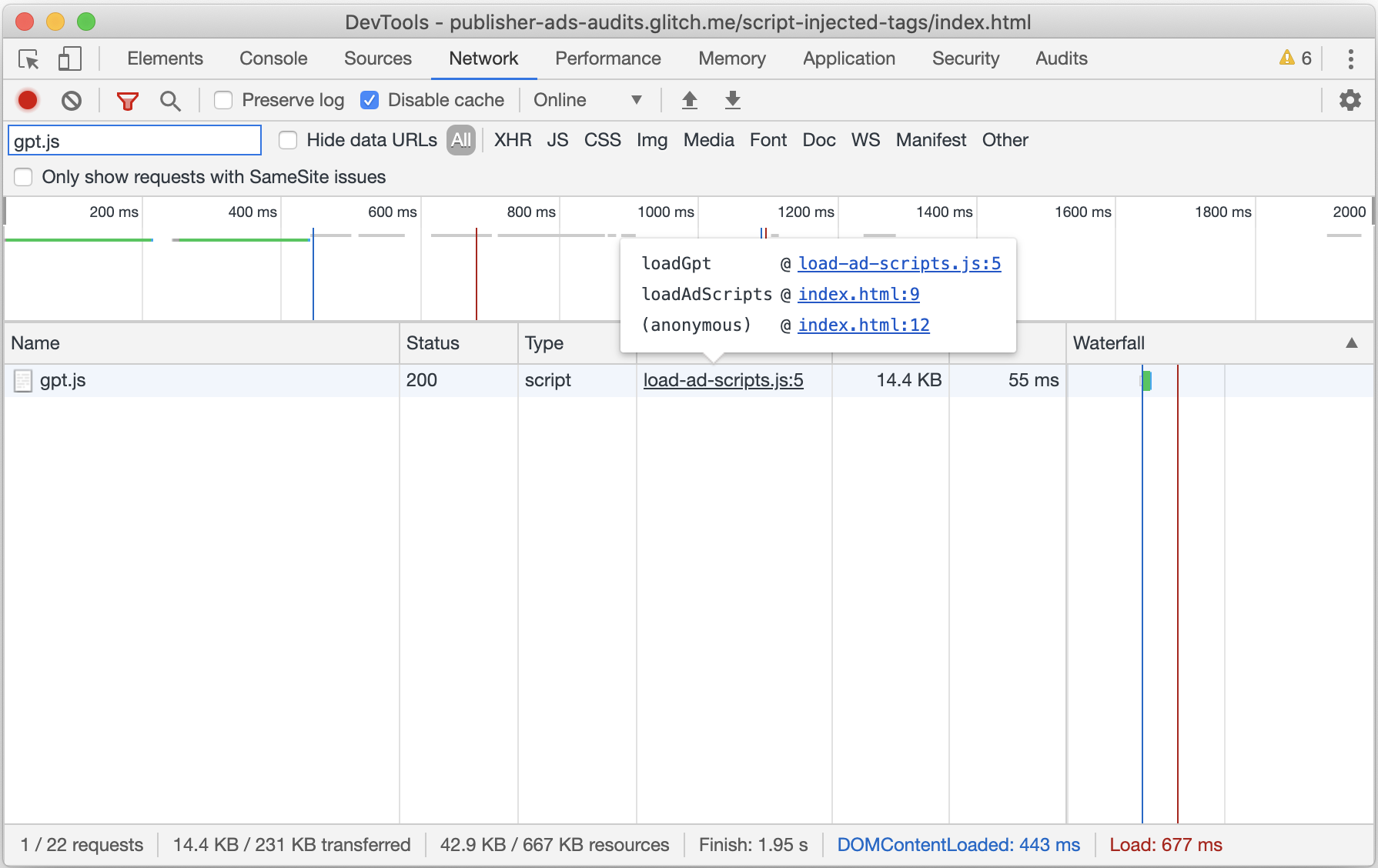

Bu durumlarda, Chrome Geliştirici Araçları'ndaki Ağ sekmesini kullanarak enjekte edilen reklam komut dosyası sayısı.

Control+Shift+JveyaCommand+Option+J(Mac) tuşuna basarak Geliştirici Araçları'nı açın.- Ağ sekmesine gidin.

- Görünmüyorsa Filtrele'yi tıklayın

ile filtre çubuğunu açın ve

bu denetim tarafından işaretlenen komut dosyasının adını metin kutusuna ekler.

ile filtre çubuğunu açın ve

bu denetim tarafından işaretlenen komut dosyasının adını metin kutusuna ekler. - Görünmüyorsa herhangi bir tablo başlığını sağ tıklayın ve Ağ isteğine Başlatıcı sütununu dahil etmek için Başlatıcı Şelale tablosunu seçin.

- Ağ trafiğini yakalamak için sayfayı yeniden yükleyin.

Yukarıdaki ekran görüntüsünde görüldüğü gibi, başlatan sütunu, burada gösterilen söz konusu komut dosyasının kaynağı hakkında bilgi verin. Kaynak bağlantısını tıklayarak doğrudan reklam komut dosyası isteğini yayınlamaktan sorumlu koda atlamak veya İstekle sonuçlanan tüm çağrıları görmek için fareyle kaynak bağlantının üzerine gelin.

Daha fazla bilgi

Bu denetim, güvenli olduğu bilinen bir reklam komut dosyası izin verilenler listesiyle çalışır statik olarak yüklenir. Geçerli liste:

| Kitaplık | Komut Dosyaları |

|---|---|

| AdSense |

pagead2.googlesyndication.com/pagead/js/adsbygoogle.js

|

| Amazon Yayıncı Hizmetleri |

amazon-adsystem.com/aax2/apstag.js

|

| Criteo Doğrudan Teklif Veren |

static.criteo.net/js/*/publishertag.js

|

| Google Yayıncı Etiketi |

|

| Index Exchange |

js-sec.indexww.com/ht/p/*.js

|

document.write() 'e müdahale etme

Komut dosyası enjekte edilen "eş zamansız komut dosyaları" zararlı kabul edildi

Eş Zamansız Snippet'leri Hızlandırma