खाते, इंडस्ट्री स्टैंडर्ड OAuth 2.0 इंप्लिसिट और ऑथराइज़ेशन कोड फ़्लो का इस्तेमाल करके जोड़े जाते हैं. आपकी सेवा में, OAuth 2.0 का पालन करने वाले अनुमति और टोकन एक्सचेंज एंडपॉइंट काम करने चाहिए.

In the implicit flow, Google opens your authorization endpoint in the user's browser. After successful sign in, you return a long-lived access token to Google. This access token is now included in every request sent from Google.

In the authorization code flow, you need two endpoints:

The authorization endpoint, which presents the sign-in UI to your users that aren't already signed in. The authorization endpoint also creates a short-lived authorization code to record users' consent to the requested access.

The token exchange endpoint, which is responsible for two types of exchanges:

- Exchanges an authorization code for a long-lived refresh token and a short-lived access token. This exchange happens when the user goes through the account linking flow.

- Exchanges a long-lived refresh token for a short-lived access token. This exchange happens when Google needs a new access token because the one it had expired.

Choose an OAuth 2.0 flow

Although the implicit flow is simpler to implement, Google recommends that access tokens issued by the implicit flow never expire. This is because the user is forced to link their account again after a token expires with the implicit flow. If you need token expiration for security reasons, we strongly recommend that you use the authorization code flow instead.

Design guidelines

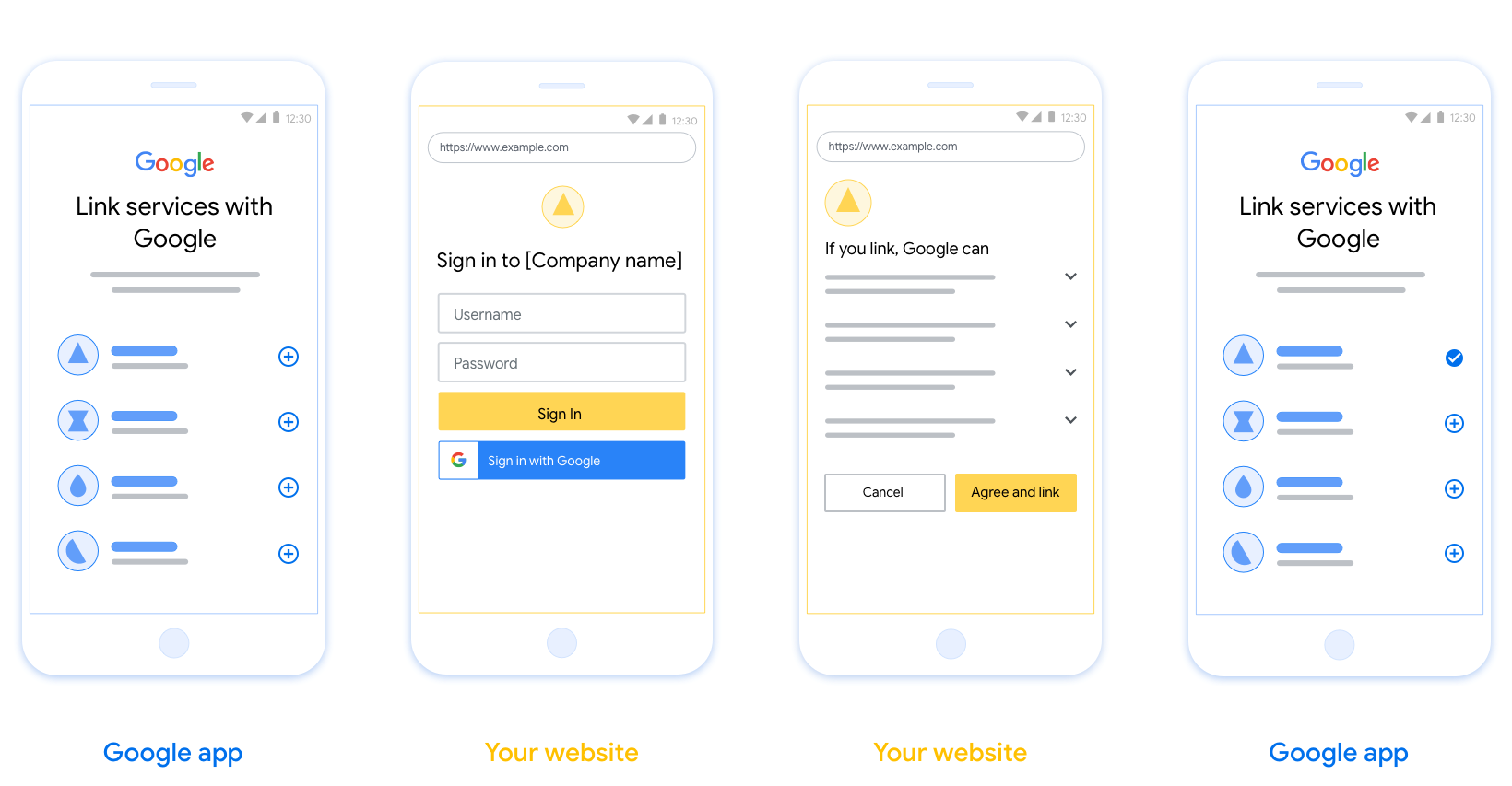

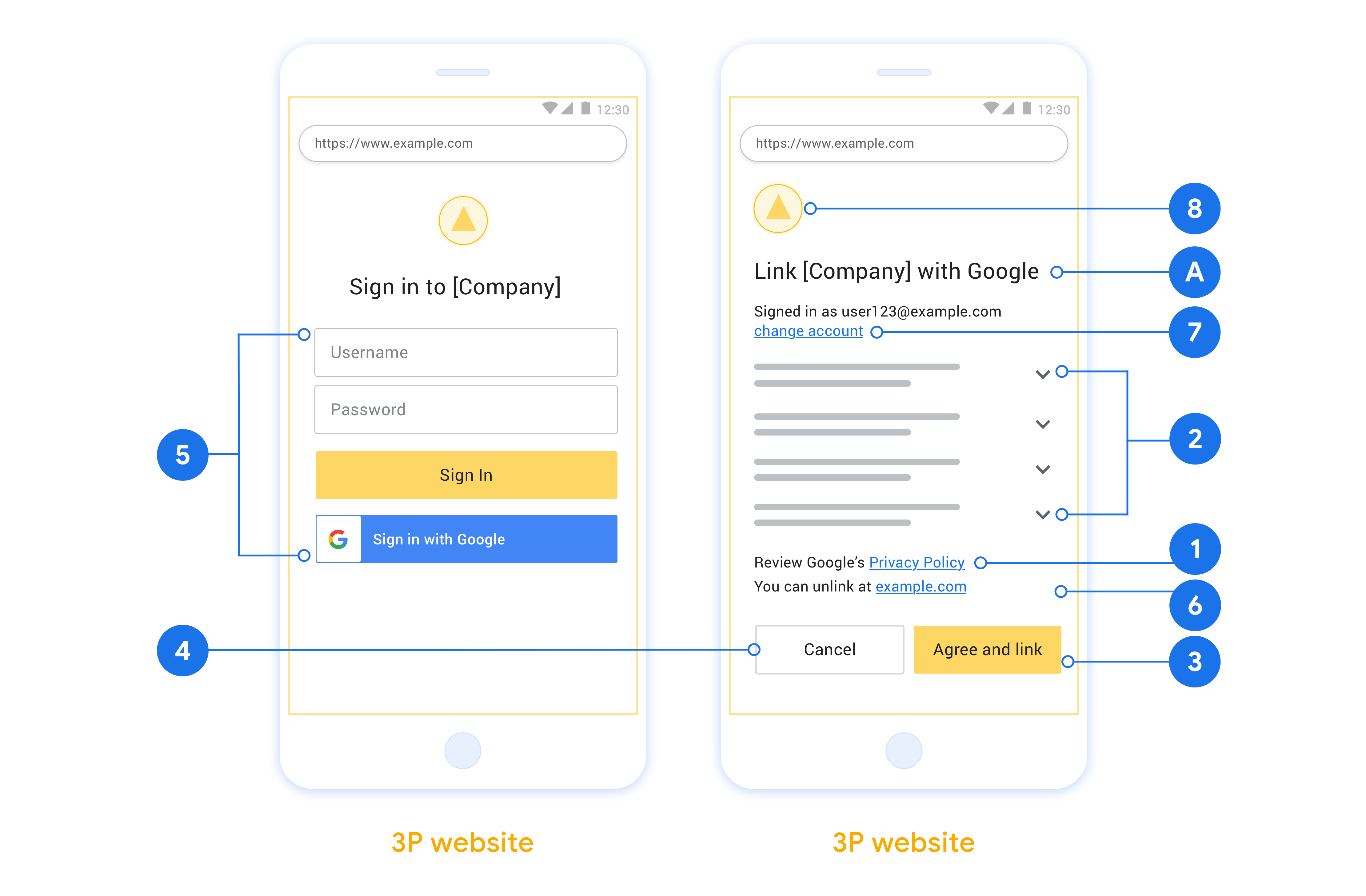

This section describes the design requirements and recommendations for the user screen that you host for OAuth linking flows. After it's called by Google's app, your platform displays a sign in to Google page and account linking consent screen to the user. The user is directed back to Google's app after giving their consent to link accounts.

Requirements

- You must communicate that the user’s account will be linked to Google, not a specific Google product like Google Home or Google Assistant.

Recommendations

We recommend that you do the following:

Display Google's Privacy Policy. Include a link to Google’s Privacy Policy on the consent screen.

Data to be shared. Use clear and concise language to tell the user what data of theirs Google requires and why.

Clear call-to-action. State a clear call-to-action on your consent screen, such as “Agree and link.” This is because users need to understand what data they're required to share with Google to link their accounts.

Ability to cancel. Provide a way for users to go back or cancel, if they choose not to link.

Clear sign-in process. Ensure that users have clear method for signing in to their Google account, such as fields for their username and password or Sign in with Google.

Ability to unlink. Offer a mechanism for users to unlink, such as a URL to their account settings on your platform. Alternatively, you can include a link to Google Account where users can manage their linked account.

Ability to change user account. Suggest a method for users to switch their account(s). This is especially beneficial if users tend to have multiple accounts.

- If a user must close the consent screen to switch accounts, send a recoverable error to Google so the user can sign in to the desired account with OAuth linking and the implicit flow.

Include your logo. Display your company logo on the consent screen. Use your style guidelines to place your logo. If you wish to also display Google's logo, see Logos and trademarks.

प्रोजेक्ट बनाना

खाता लिंक करने के मकसद से अपना प्रोजेक्ट बनाने के लिए:

- Go to the Google API Console.

- प्रोजेक्ट बनाएं पर क्लिक करें ।

- एक नाम दर्ज करें या उत्पन्न सुझाव को स्वीकार करें।

- किसी भी शेष फ़ील्ड की पुष्टि करें या संपादित करें।

- क्रिएट पर क्लिक करें ।

अपना प्रोजेक्ट आईडी देखने के लिए:

- Go to the Google API Console.

- लैंडिंग पृष्ठ पर तालिका में अपना प्रोजेक्ट ढूंढें। प्रोजेक्ट आईडी ID कॉलम में दिखाई देती है।

ऐसी स्क्रीन कॉन्फ़िगर करें जहां OAuth के लिए सहमति दी जाती है

Google खाता लिंक करने की प्रोसेस में, सहमति वाली स्क्रीन शामिल होती है. इस स्क्रीन पर, उपयोगकर्ताओं को उनके डेटा के ऐक्सेस का अनुरोध करने वाला ऐप्लिकेशन, किस तरह का डेटा चाहिए, और इस पर लागू होने वाली शर्तों के बारे में जानकारी मिलती है. Google API क्लाइंट आईडी जनरेट करने से पहले, आपको उस स्क्रीन को कॉन्फ़िगर करना होगा जहां OAuth के लिए सहमति दी जाती है.

- Google API कंसोल का OAuth सहमति स्क्रीन पेज खोलें.

- अगर कहा जाए, तो वह प्रोजेक्ट चुनें जिसे आपने अभी-अभी बनाया है.

"OAuth की सहमति वाली स्क्रीन" पेज पर, फ़ॉर्म भरें और "सेव करें" बटन पर क्लिक करें.

ऐप्लिकेशन का नाम: सहमति मांगने वाले ऐप्लिकेशन का नाम. नाम, आपके ऐप्लिकेशन के बारे में एकदम सही तरीके से बताता हो. साथ ही, ऐप्लिकेशन का वही नाम होना चाहिए जो उपयोगकर्ताओं को कहीं और दिखता है. ऐप्लिकेशन का नाम, खाता जोड़ने की सहमति वाली स्क्रीन पर दिखेगा.

ऐप्लिकेशन का लोगो: सहमति वाली स्क्रीन पर दिखने वाली ऐसी इमेज जो उपयोगकर्ताओं को आपके ऐप्लिकेशन को पहचानने में मदद करेगी. यह लोगो, खाता लिंक करने की सहमति वाली स्क्रीन और खाता सेटिंग पर दिखता है

सहायता ईमेल: इसकी मदद से उपयोगकर्ता, अपनी सहमति के बारे में सवाल पूछने के लिए आपसे संपर्क कर सकते हैं.

Google API के स्कोप: स्कोप की मदद से, आपका ऐप्लिकेशन आपके उपयोगकर्ता का निजी Google डेटा ऐक्सेस कर सकता है. Google खाता जोड़ने के लिए इस्तेमाल के उदाहरण में, डिफ़ॉल्ट दायरा (ईमेल, प्रोफ़ाइल, openid) ही काफ़ी है. आपको संवेदनशील दायरा जोड़ने की ज़रूरत नहीं है. आम तौर पर, स्कोप के बढ़ते अनुरोध का सबसे सही तरीका यह है कि उस समय ऐक्सेस की ज़रूरत हो, न कि शुरुआत में. ज़्यादा जानें.

अनुमति वाले डोमेन: आपकी और आपके उपयोगकर्ताओं की सुरक्षा के लिए, Google सिर्फ़ उन ऐप्लिकेशन को अनुमति देता है जो अनुमति वाले डोमेन के इस्तेमाल की पुष्टि करने के लिए, OAuth का इस्तेमाल करते हैं. आपके ऐप्लिकेशन के लिंक अधिकृत डोमेन पर होस्ट होने चाहिए. ज़्यादा जानें.

ऐप्लिकेशन का होम पेज लिंक: आपके ऐप्लिकेशन का होम पेज. किसी अधिकृत डोमेन पर होस्ट किया जाना चाहिए.

ऐप्लिकेशन की निजता नीति का लिंक: यह Google खाता लिंक करने के लिए सहमति वाली स्क्रीन पर दिखाया जाता है. किसी अधिकृत डोमेन पर होस्ट किया जाना चाहिए.

ऐप्लिकेशन की सेवा की शर्तों का लिंक (ज़रूरी नहीं): इसे किसी ऐसे डोमेन पर होस्ट किया जाना चाहिए जिसे अनुमति मिली हो.

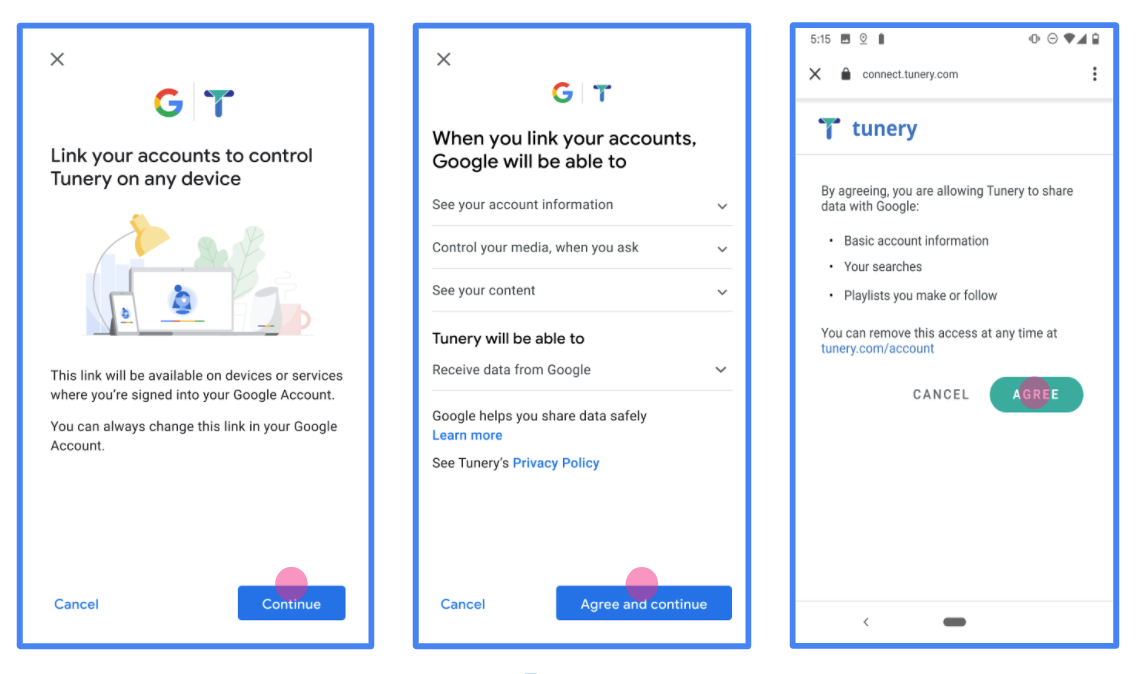

पहला डायग्राम. काल्पनिक ऐप्लिकेशन और ट्यूरी के लिए, Google खाता लिंक करने की सहमति वाली स्क्रीन

अगर आपके आवेदन को पुष्टि की ज़रूरत है, तो "पुष्टि की स्थिति" पर क्लिक करें. इसके बाद, पुष्टि के लिए अपना आवेदन सबमिट करने के लिए, "पुष्टि के लिए सबमिट करें" बटन पर क्लिक करें. ज़्यादा जानकारी के लिए, OAuth की पुष्टि करने से जुड़ी ज़रूरी शर्तें देखें.

अपना OAuth सर्वर लागू करें

लिए OAuth प्राधिकरण कोड के प्रवाह के 2.0 सर्वर कार्यान्वयन दो समाप्ति बिंदुओं, जो आपकी सेवा HTTPS द्वारा उपलब्ध बनाता के होते हैं। पहला समापन बिंदु प्राधिकरण समापन बिंदु है, जो डेटा एक्सेस के लिए उपयोगकर्ताओं से सहमति प्राप्त करने या प्राप्त करने के लिए जिम्मेदार है। प्राधिकरण समापन बिंदु आपके उन उपयोगकर्ताओं के लिए एक साइन-इन UI प्रस्तुत करता है जो पहले से साइन इन नहीं हैं और अनुरोधित पहुंच के लिए सहमति रिकॉर्ड करते हैं। दूसरा एंडपॉइंट टोकन एक्सचेंज एंडपॉइंट है, जिसका उपयोग एन्क्रिप्टेड स्ट्रिंग्स प्राप्त करने के लिए किया जाता है, जिसे टोकन कहा जाता है, जो उपयोगकर्ता को आपकी सेवा तक पहुंचने के लिए अधिकृत करता है।

जब किसी Google एप्लिकेशन को आपकी किसी सेवा के API को कॉल करने की आवश्यकता होती है, तो Google आपके उपयोगकर्ताओं से उनकी ओर से इन API को कॉल करने की अनुमति प्राप्त करने के लिए इन अंतिम बिंदुओं का एक साथ उपयोग करता है।

Google द्वारा शुरू किए गए OAuth 2.0 प्राधिकरण कोड प्रवाह सत्र में निम्न प्रवाह है:

- Google उपयोगकर्ता के ब्राउज़र में आपका प्राधिकरण समापन बिंदु खोलता है। यदि किसी क्रिया के लिए केवल-ध्वनि वाले उपकरण पर प्रवाह शुरू हुआ, तो Google निष्पादन को फ़ोन पर स्थानांतरित कर देता है।

- उपयोगकर्ता साइन इन करता है, अगर पहले से साइन इन नहीं है, और Google को आपके एपीआई के साथ अपने डेटा तक पहुंचने की अनुमति देता है, अगर उन्होंने पहले से अनुमति नहीं दी है।

- आपकी सेवा एक प्राधिकरण कोड बनाता है और इसे Google को देता है। ऐसा करने के लिए, अनुरोध के साथ संलग्न प्राधिकरण कोड के साथ उपयोगकर्ता के ब्राउज़र को वापस Google पर रीडायरेक्ट करें।

- गूगल अपने टोकन विनिमय समाप्ति बिंदु है, जो कोड की प्रामाणिकता की पुष्टि करता है और पहुँच टोकन और एक ताज़ा टोकन देता है करने के लिए प्राधिकरण कोड भेजता है। एक्सेस टोकन एक अल्पकालिक टोकन है जिसे आपकी सेवा एपीआई तक पहुंचने के लिए क्रेडेंशियल के रूप में स्वीकार करती है। रीफ्रेश टोकन एक लंबे समय तक चलने वाला टोकन है जिसे Google स्टोर कर सकता है और नए एक्सेस टोकन प्राप्त करने के लिए उपयोग कर सकता है जब वे समाप्त हो जाते हैं।

- उपयोगकर्ता द्वारा खाता लिंकिंग प्रवाह पूरा कर लेने के बाद, Google की ओर से भेजे जाने वाले प्रत्येक अनुवर्ती अनुरोध में एक एक्सेस टोकन होता है।

प्राधिकरण अनुरोधों को संभालें

जब आपको OAuth 2.0 प्राधिकरण कोड प्रवाह का उपयोग करके खाता लिंकिंग करने की आवश्यकता होती है, तो Google उपयोगकर्ता को आपके प्राधिकरण समापन बिंदु पर एक अनुरोध के साथ भेजता है जिसमें निम्नलिखित पैरामीटर शामिल होते हैं:

| प्राधिकरण समापन बिंदु पैरामीटर | |

|---|---|

client_id | वह क्लाइंट आईडी जिसे आपने Google को असाइन किया है. |

redirect_uri | वह URL जिस पर आप इस अनुरोध का जवाब भेजते हैं। |

state | एक बहीखाता मूल्य जो Google को वापस भेज दिया जाता है, रीडायरेक्ट URI में अपरिवर्तित रहता है। |

scope | वैकल्पिक: गुंजाइश तार डेटा गूगल के लिए प्राधिकरण अनुरोध कर रहा है यह दर्शाते हैं कि का एक अंतरिक्ष-सीमांकित सेट। |

response_type | प्रतिक्रिया में वापस जाने के लिए मूल्य का प्रकार। OAuth 2.0 प्राधिकरण कोड प्रवाह के लिए, प्रतिक्रिया प्रकार हमेशा होता है code । |

user_locale | में Google खाते भाषा सेटिंग RFC5646 प्रारूप, उपयोगकर्ता की पसंदीदा भाषा में अपनी सामग्री स्थानीय बनाना इस्तेमाल किया। |

उदाहरण के लिए, यदि आपके प्राधिकरण समाप्ति बिंदु पर उपलब्ध है https://myservice.example.com/auth , एक अनुरोध निम्नलिखित प्रकार दिखाई देंगे:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&scope=REQUESTED_SCOPES&response_type=code&user_locale=LOCALE

साइन-इन अनुरोधों को संभालने के लिए अपने प्राधिकरण समापन बिंदु के लिए, निम्न चरणों का पालन करें:

- सत्यापित करें कि

client_idग्राहक आईडी आप Google को सौंपा से मेल खाता है, और कहा किredirect_uriआपकी सेवा के लिए गूगल द्वारा प्रदान की रीडायरेक्ट URL से मेल खाता है। अनपेक्षित या गलत कॉन्फ़िगर किए गए क्लाइंट ऐप्स तक पहुंच प्रदान करने से रोकने के लिए ये जांच महत्वपूर्ण हैं। आप एक से अधिक OAuth 2.0 प्रवाह का समर्थन करते हैं, तो भी पुष्टि करते हैं किresponse_typeहैcode। - जांचें कि उपयोगकर्ता आपकी सेवा में साइन इन है या नहीं। यदि उपयोगकर्ता साइन इन नहीं है, तो अपनी सेवा का साइन-इन या साइन-अप प्रवाह पूरा करें।

- अपने एपीआई तक पहुंचने के लिए उपयोग करने के लिए Google के लिए एक प्राधिकरण कोड जेनरेट करें। प्राधिकरण कोड कोई भी स्ट्रिंग मान हो सकता है, लेकिन इसे विशिष्ट रूप से उपयोगकर्ता का प्रतिनिधित्व करना चाहिए, जिस क्लाइंट के लिए टोकन है, और कोड की समाप्ति समय, और यह अनुमान लगाने योग्य नहीं होना चाहिए। आप आमतौर पर प्राधिकरण कोड जारी करते हैं जो लगभग 10 मिनट के बाद समाप्त हो जाते हैं।

- पुष्टि करें कि URL द्वारा निर्दिष्ट

redirect_uriपैरामीटर निम्नलिखित रूप है:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID

- URL द्वारा निर्दिष्ट करने के लिए उपयोगकर्ता के ब्राउज़र को पुन: निर्देशित

redirect_uriपैरामीटर। जब आप जोड़कर अनुप्रेषित प्राधिकरण कोड तुम सिर्फ उत्पन्न और मूल, असंशोधित राज्य मूल्य शामिल करेंcodeऔरstateमानकों। निम्नलिखित परिणामी URL का एक उदाहरण है:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID?code=AUTHORIZATION_CODE&state=STATE_STRING

टोकन एक्सचेंज अनुरोधों को संभालें

आपकी सेवा का टोकन एक्सचेंज एंडपॉइंट दो प्रकार के टोकन एक्सचेंजों के लिए जिम्मेदार है:

- एक्सेस टोकन और रीफ्रेश टोकन के लिए एक्सचेंज प्राधिकरण कोड

- एक्सेस टोकन के लिए एक्सचेंज रीफ्रेश टोकन

टोकन एक्सचेंज अनुरोधों में निम्नलिखित पैरामीटर शामिल हैं:

| टोकन एक्सचेंज एंडपॉइंट पैरामीटर | |

|---|---|

client_id | एक स्ट्रिंग जो अनुरोध के मूल को Google के रूप में पहचानती है। यह स्ट्रिंग आपके सिस्टम में Google के विशिष्ट पहचानकर्ता के रूप में पंजीकृत होनी चाहिए। |

client_secret | एक गुप्त स्ट्रिंग जिसे आपने अपनी सेवा के लिए Google के साथ पंजीकृत किया था। |

grant_type | टोकन के प्रकार का आदान-प्रदान किया जा रहा है। यह या तो है authorization_code या refresh_token । |

code | जब grant_type=authorization_code , इस पैरामीटर कोड या तो अपने साइन-इन या टोकन विनिमय endpoint से Google को प्राप्त है। |

redirect_uri | जब grant_type=authorization_code , इस पैरामीटर शुरुआती प्राधिकरण अनुरोध में उपयोग किए यूआरएल है। |

refresh_token | जब grant_type=refresh_token , इस पैरामीटर ताज़ा टोकन गूगल आपके टोकन विनिमय समाप्ति बिंदु से प्राप्त है। |

एक्सेस टोकन और रीफ्रेश टोकन के लिए एक्सचेंज प्राधिकरण कोड

जब उपयोगकर्ता साइन इन करता है और आपका प्राधिकरण एंडपॉइंट Google को एक अल्पकालिक प्राधिकरण कोड देता है, तो Google आपके टोकन एक्सचेंज एंडपॉइंट को एक्सेस टोकन और रीफ्रेश टोकन के लिए प्राधिकरण कोड का आदान-प्रदान करने का अनुरोध भेजता है।

इन अनुरोधों के लिए, का मूल्य grant_type है authorization_code , और का मान code प्राधिकरण कोड आपने पहले Google को दिए गए का मूल्य है। एक्सेस टोकन और रीफ्रेश टोकन के लिए प्राधिकरण कोड का आदान-प्रदान करने के अनुरोध का एक उदाहरण निम्नलिखित है:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=authorization_code&code=AUTHORIZATION_CODE&redirect_uri=REDIRECT_URI

एक पहुँच के लिए प्राधिकरण कोड का आदान-प्रदान करने के लिए टोकन और एक ताज़ा टोकन, करने के लिए अपने टोकन विनिमय endpoint प्रतिक्रिया POST के लिए निम्न चरणों को क्रियान्वित करते हुए अनुरोध:

- सत्यापित करें कि

client_idकी पहचान करता है अनुरोध मूल एक अधिकृत मूल के रूप में, और कहा किclient_secretउम्मीद मान से मेल खाता। - सत्यापित करें कि प्राधिकरण कोड मान्य है और समाप्त नहीं हुआ है, और अनुरोध में निर्दिष्ट क्लाइंट आईडी प्राधिकरण कोड से जुड़े क्लाइंट आईडी से मेल खाता है।

- पुष्टि करें कि URL द्वारा निर्दिष्ट

redirect_uriपैरामीटर शुरुआती प्राधिकरण अनुरोध में उपयोग किए मूल्य के समान है। - यदि आप उपरोक्त मानदंडों के सभी सत्यापित नहीं कर सकते हैं, तो साथ एक HTTP 400 ग़लत अनुरोध त्रुटि

{"error": "invalid_grant"}निकाय के रूप में। - अन्यथा, रीफ़्रेश टोकन और एक्सेस टोकन जेनरेट करने के लिए प्राधिकरण कोड से उपयोगकर्ता आईडी का उपयोग करें। ये टोकन कोई भी स्ट्रिंग मान हो सकते हैं, लेकिन उन्हें विशिष्ट रूप से उपयोगकर्ता और क्लाइंट के लिए टोकन का प्रतिनिधित्व करना चाहिए, और उन्हें अनुमान लगाने योग्य नहीं होना चाहिए। एक्सेस टोकन के लिए, टोकन का समाप्ति समय भी रिकॉर्ड करें, जो आमतौर पर आपके द्वारा टोकन जारी करने के एक घंटे बाद होता है। ताज़ा करें टोकन की समय सीमा समाप्त नहीं होती है।

- HTTPS प्रतिक्रिया के शरीर में निम्नलिखित JSON ऑब्जेक्ट लौटें:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "refresh_token": "REFRESH_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Google उपयोगकर्ता के लिए एक्सेस टोकन और रीफ़्रेश टोकन संग्रहीत करता है और एक्सेस टोकन की समाप्ति को रिकॉर्ड करता है। जब एक्सेस टोकन समाप्त हो जाता है, तो Google आपके टोकन एक्सचेंज एंडपॉइंट से एक नया एक्सेस टोकन प्राप्त करने के लिए रीफ्रेश टोकन का उपयोग करता है।

एक्सेस टोकन के लिए एक्सचेंज रीफ्रेश टोकन

जब एक एक्सेस टोकन की समय सीमा समाप्त हो जाती है, तो Google आपके टोकन एक्सचेंज एंडपॉइंट को एक नए एक्सेस टोकन के लिए रीफ्रेश टोकन का आदान-प्रदान करने का अनुरोध भेजता है।

इन अनुरोधों के लिए, का मूल्य grant_type है refresh_token , और का मूल्य refresh_token ताज़ा टोकन आपने पहले Google को दिए गए का मूल्य है। एक्सेस टोकन के लिए रीफ्रेश टोकन का आदान-प्रदान करने के अनुरोध का एक उदाहरण निम्नलिखित है:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=refresh_token&refresh_token=REFRESH_TOKEN

एक ताज़ा पहुँच टोकन के टोकन का आदान-प्रदान करने के लिए, करने के लिए अपने टोकन विनिमय endpoint प्रतिक्रिया POST के लिए निम्न चरणों को क्रियान्वित करते हुए अनुरोध:

- सत्यापित करें कि

client_idकी पहचान करता है गूगल के रूप में अनुरोध मूल, और कहा किclient_secretउम्मीद मान से मेल खाता। - सत्यापित करें कि रीफ्रेश टोकन मान्य है, और अनुरोध में निर्दिष्ट क्लाइंट आईडी रीफ्रेश टोकन से जुड़े क्लाइंट आईडी से मेल खाता है।

- यदि आप उपरोक्त मानदंडों के सभी सत्यापित नहीं कर सकते हैं, तो साथ एक HTTP 400 ग़लत अनुरोध त्रुटि

{"error": "invalid_grant"}निकाय के रूप में। - अन्यथा, एक्सेस टोकन जेनरेट करने के लिए रीफ्रेश टोकन से यूजर आईडी का उपयोग करें। ये टोकन कोई भी स्ट्रिंग मान हो सकते हैं, लेकिन उन्हें विशिष्ट रूप से उपयोगकर्ता और क्लाइंट के लिए टोकन का प्रतिनिधित्व करना चाहिए, और उन्हें अनुमान लगाने योग्य नहीं होना चाहिए। एक्सेस टोकन के लिए, टोकन का समाप्ति समय भी रिकॉर्ड करें, आमतौर पर आपके द्वारा टोकन जारी करने के एक घंटे बाद।

- HTTPS प्रतिक्रिया के मुख्य भाग में निम्नलिखित JSON ऑब्जेक्ट लौटाएँ:

{ "token_type": "Bearer", "access_token": " ACCESS_TOKEN ", "expires_in": SECONDS_TO_EXPIRATION }

उपयोगकर्ता जानकारी अनुरोधों को संभालें

UserInfo endpoint OAuth 2.0 संरक्षित संसाधन है कि लिंक किया गया प्रयोक्ता के बारे में वापसी का दावा है। निम्नलिखित उपयोग के मामलों को छोड़कर, userinfo एंडपॉइंट को लागू करना और होस्ट करना वैकल्पिक है:

- खाता साइन-इन लिंक्ड गूगल एक टैप से।

- प्रतिरोधहीन सदस्यता AndroidTV पर।

आपके टोकन एंडपॉइंट से एक्सेस टोकन को सफलतापूर्वक पुनर्प्राप्त करने के बाद, Google लिंक किए गए उपयोगकर्ता के बारे में बुनियादी प्रोफ़ाइल जानकारी पुनर्प्राप्त करने के लिए आपके उपयोगकर्ता जानकारी एंडपॉइंट पर एक अनुरोध भेजता है।

| userinfo समापन बिंदु अनुरोध शीर्षलेख | |

|---|---|

Authorization header | बियरर प्रकार का एक्सेस टोकन। |

उदाहरण के लिए, यदि आपके UserInfo समाप्ति बिंदु पर उपलब्ध है https://myservice.example.com/userinfo , एक अनुरोध निम्नलिखित प्रकार दिखाई देंगे:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

अनुरोधों को संभालने के लिए आपके userinfo समापन बिंदु के लिए, निम्न चरणों का पालन करें:

- प्राधिकरण हेडर से एक्सेस टोकन निकालें और एक्सेस टोकन से जुड़े उपयोगकर्ता के लिए जानकारी लौटाएं।

- यदि पहुँच टोकन अमान्य है, उपयोग करने के साथ एक HTTP 401 अनधिकृत त्रुटि वापस

WWW-Authenticateरिस्पांस हैडर। नीचे एक UserInfo त्रुटि प्रतिसाद का एक उदाहरण है:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

तो एक 401 अनधिकृत, या किसी अन्य असफल त्रुटि प्रतिसाद लिंकिंग प्रक्रिया के दौरान दिया जाता है, त्रुटि गैर वसूली योग्य हो जाएगा, पुनर्प्राप्त टोकन को छोड़ दिया जाएगा और उपयोगकर्ता होगा फिर से जोड़ने की प्रक्रिया शुरू करने के लिए। पहुँच टोकन मान्य, वापसी और HTTP 200 HTTPS प्रतिक्रिया के शरीर में निम्नलिखित JSON ऑब्जेक्ट के साथ प्रतिक्रिया है:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }अपने UserInfo endpoint रिटर्न पर HTTP 200 सफलता प्रतिक्रिया करते हैं, तो टोकन लिया गया और दावों उपयोगकर्ता के Google के खिलाफ पंजीकृत हैं लेखा।userinfo समापन बिंदु प्रतिक्रिया subएक विशिष्ट आईडी जो आपके सिस्टम में उपयोगकर्ता की पहचान करती है। emailउपयोगकर्ता का ईमेल पता। given_nameवैकल्पिक: उपयोगकर्ता के नाम को। family_nameवैकल्पिक: उपयोगकर्ता के उपनाम को। nameवैकल्पिक: उपयोगकर्ता का पूरा नाम। pictureवैकल्पिक: उपयोगकर्ता के प्रोफ़ाइल चित्र।

लागू करने की पुष्टि की जा रही है

आप का उपयोग करके अपने कार्यान्वयन को मान्य कर सकते OAuth 2.0 खेल का मैदान उपकरण।

टूल में, निम्न चरणों का पालन करें:

- कॉन्फ़िगरेशन क्लिक करें OAuth 2.0 विन्यास विंडो खोलने के लिए।

- OAuth प्रवाह क्षेत्र में, क्लाइंट-साइड का चयन करें।

- OAuth Endpoints क्षेत्र में, कस्टम का चयन करें।

- अपना OAuth 2.0 समापन बिंदु और संबंधित फ़ील्ड में आपके द्वारा Google को निर्दिष्ट क्लाइंट आईडी निर्दिष्ट करें।

- चरण 1 अनुभाग में, किसी भी गूगल कार्यक्षेत्रों का चयन नहीं करते। इसके बजाय, इस फ़ील्ड को खाली छोड़ दें या अपने सर्वर के लिए मान्य दायरा टाइप करें (या यदि आप OAuth स्कोप का उपयोग नहीं करते हैं तो एक मनमाना स्ट्रिंग)। यह करने के बाद, अधिकृत एपीआई पर क्लिक करें।

- चरण 2 और चरण 3 वर्गों में, OAuth 2.0 प्रवाह के माध्यम से जाना और सत्यापित करें कि प्रत्येक चरण के रूप में इरादा काम करता है।

आप का उपयोग करके अपने कार्यान्वयन को मान्य कर सकते गूगल खाता लिंक करना डेमो उपकरण।

टूल में, निम्न चरणों का पालन करें:

- क्लिक करें गूगल से प्रवेश करें बटन में।

- वह खाता चुनें जिसे आप लिंक करना चाहते हैं।

- सेवा आईडी दर्ज करें।

- वैकल्पिक रूप से एक या अधिक क्षेत्र दर्ज करें जिसके लिए आप एक्सेस का अनुरोध करेंगे।

- प्रारंभ डेमो क्लिक करें।

- संकेत मिलने पर, पुष्टि करें कि आप सहमति दे सकते हैं और लिंकिंग अनुरोध को अस्वीकार कर सकते हैं।

- पुष्टि करें कि आपको अपने प्लेटफ़ॉर्म पर पुनर्निर्देशित किया गया है।