Les comptes sont associés à l'aide de flux implicites et code d'autorisation OAuth 2.0. Votre service doit être compatible avec les points de terminaison d'autorisation et d'échange de jetons conformes à OAuth 2.0.

Dans le flux implicite, Google ouvre votre point de terminaison d'autorisation dans le navigateur de l'utilisateur. Une fois la connexion établie, vous renvoyez un jeton d'accès de longue durée à Google. Ce jeton d'accès est désormais inclus dans chaque requête envoyée depuis Google.

Dans le flux de code d'autorisation, vous avez besoin de deux points de terminaison:

Le point de terminaison de l'autorisation, qui présente l'interface utilisateur de connexion aux utilisateurs qui ne sont pas encore connectés. Le point de terminaison de l'autorisation crée également un code d'autorisation de courte durée permettant d'enregistrer les utilisateurs et de donner leur consentement à l'accès demandé.

Le point de terminaison token Exchange, responsable de deux types de places de marché:

- Échange un code d'autorisation contre un jeton d'actualisation de longue durée et un jeton d'accès de courte durée. Cet échange se produit lorsque l'utilisateur suit le flux d'association de comptes.

- Échange un jeton d'actualisation de longue durée contre un jeton d'accès de courte durée. Cet échange se produit lorsque Google a besoin d'un nouveau jeton d'accès, car celui-ci a expiré.

Choisir un parcours OAuth 2.0

Bien que le flux implicite soit plus simple à mettre en œuvre, Google recommande que les jetons d'accès émis par le flux implicite n'expirent pas. En effet, l'utilisateur doit de nouveau associer son compte après l'expiration d'un jeton avec le parcours implicite. Si vous avez besoin d'un délai d'expiration du jeton pour des raisons de sécurité, nous vous recommandons vivement d'utiliser plutôt le flux de code d'autorisation.

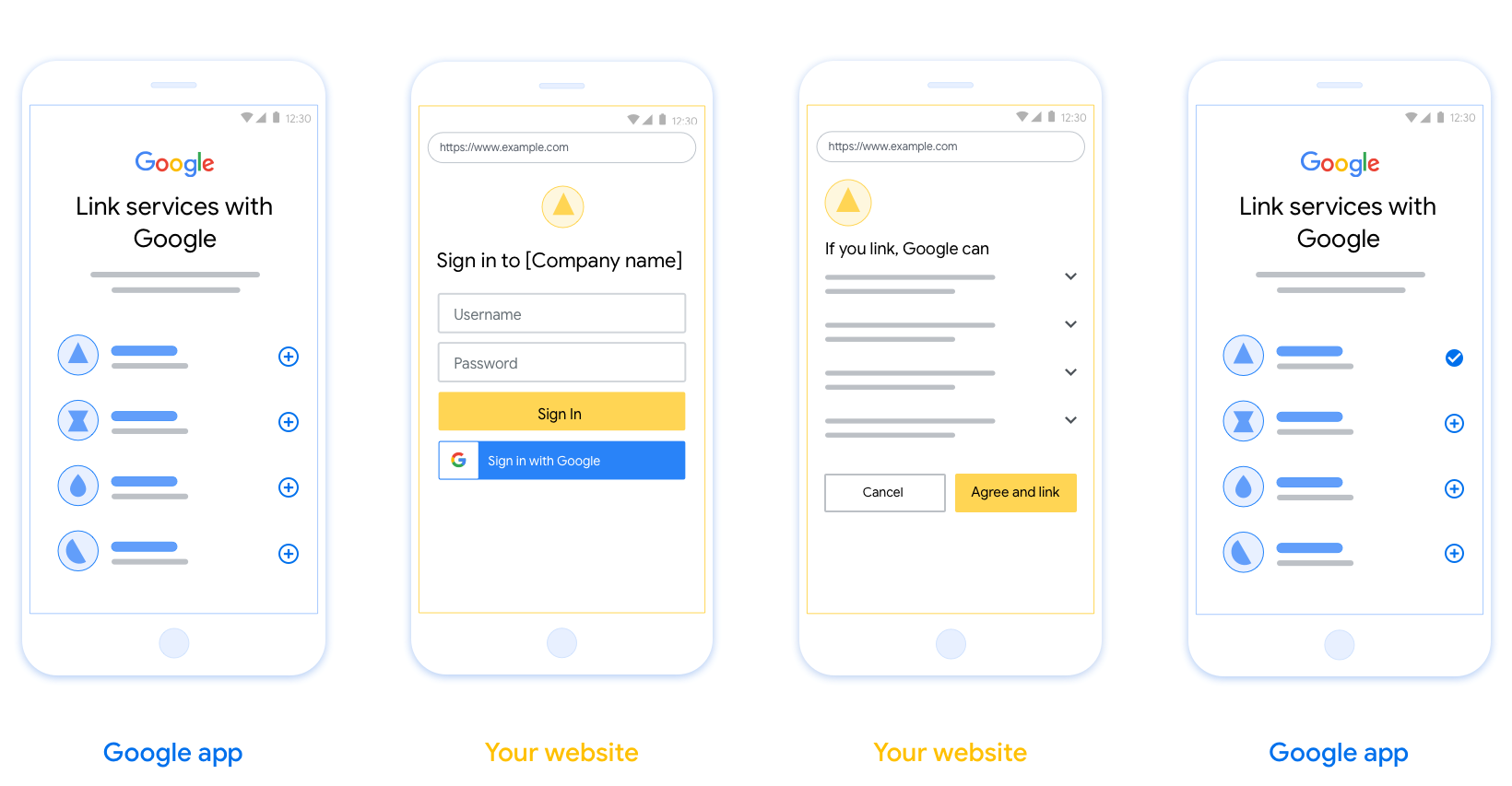

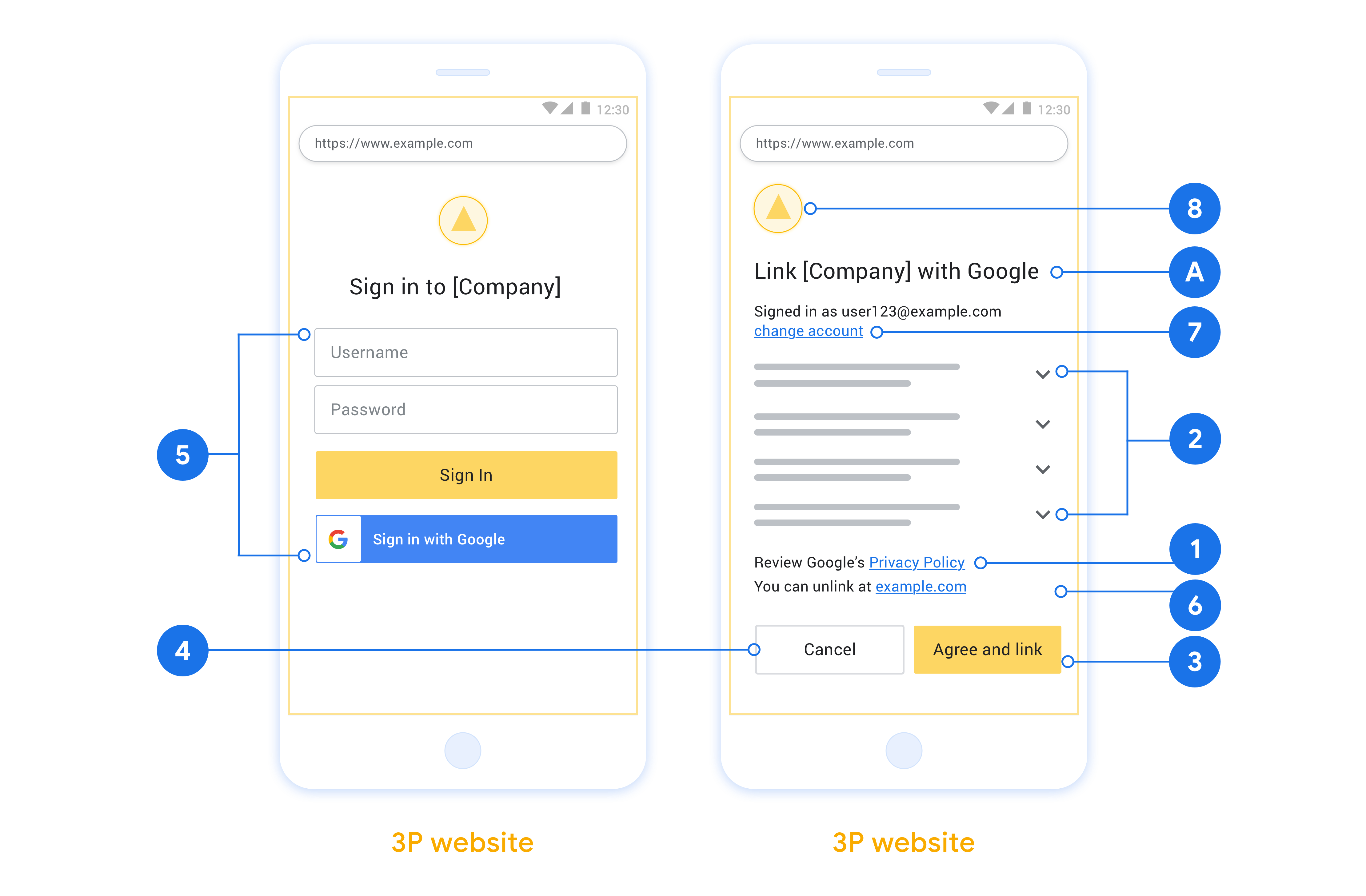

Consignes relatives à la conception

Cette section décrit les exigences et les recommandations de conception pour l'écran d'utilisateur que vous hébergez dans les flux d'association OAuth. Une fois l'application appelée par Google, votre plate-forme affiche l'écran de consentement pour l'association d'un compte Google à une page Google. L'utilisateur est redirigé vers l'application Google après avoir consenti à l'association des comptes.

Conditions requises

- Vous devez indiquer que le compte de l'utilisateur sera associé à Google, et non à un produit Google spécifique tel que Google Home ou Assistant Google.

Recommandations

Nous vous recommandons d'effectuer les opérations suivantes :

Afficher les règles de confidentialité de Google. Incluez un lien vers les Règles de confidentialité de Google sur l'écran de consentement.

Données à partager. Utilisez un langage clair et concis pour indiquer à l'utilisateur les informations requises par Google et pourquoi.

Incitation à l'action claire. Indiquer une incitation à l'action claire sur votre écran de consentement, par exemple "Accepter et associer", car les utilisateurs doivent comprendre quelles données ils sont tenus de partager avec Google pour associer leurs comptes.

Possibilité d'annulation. Permettez aux utilisateurs de revenir en arrière ou d'annuler s'ils décident de ne pas créer de lien.

Processus de connexion clair. Assurez-vous que les utilisateurs disposent d'une méthode claire pour se connecter à leur compte Google, telle que des champs pour leur nom d'utilisateur et leur mot de passe, ou encore Se connecter avec Google.

Possibilité de dissocier. Proposez aux utilisateurs un mécanisme à dissocier, comme une URL renvoyant vers les paramètres de leur compte sur votre plate-forme. Vous pouvez également inclure un lien vers un compte Google dans lequel les utilisateurs peuvent gérer leur compte associé.

Possibilité de changer de compte utilisateur Suggérez une méthode permettant aux utilisateurs de changer de compte. C'est particulièrement intéressant si les utilisateurs ont généralement plusieurs comptes.

- Si un utilisateur doit fermer l'écran de consentement pour changer de compte, envoyez une erreur reproductible à Google afin qu'il puisse se connecter au compte souhaité avec l'association OAuth et le flux implicite.

Incluez votre logo. afficher le logo de votre entreprise sur l'écran de consentement ; Utilisez les consignes de style pour placer votre logo. Si vous souhaitez également afficher le logo Google, consultez Logos et marques.

Créer le projet

Pour créer votre projet afin d'utiliser l'association de comptes:

- Go to the Google API Console.

- Cliquez sur Créer un projet .

- Saisissez un nom ou acceptez la suggestion générée.

- Confirmez ou modifiez les champs restants.

- Cliquez sur Créer .

Pour afficher votre ID de projet:

- Go to the Google API Console.

- Trouvez votre projet dans le tableau de la page de destination. L'ID du projet apparaît dans la colonne ID .

Configurer votre écran de consentement OAuth

Le processus d'association de comptes Google comprend un écran de consentement qui indique aux utilisateurs l'application qui demande l'accès à leurs données, le type de données qu'ils demandent et les conditions qui s'appliquent. Vous devrez configurer votre écran de consentement OAuth avant de générer un ID client pour l'API Google.

- Ouvrez la page de l'écran de consentement OAuth dans la console des API Google.

- Si vous y êtes invité, sélectionnez le projet que vous venez de créer.

Sur la page "Écran de consentement OAuth", remplissez le formulaire et cliquez sur le bouton "Enregistrer".

Nom de l'application:nom de l'application demandant le consentement des utilisateurs. Le nom doit refléter précisément votre application et correspondre à celui que les utilisateurs voient ailleurs. Le nom de l'application s'affichera sur l'écran de consentement pour l'association de comptes.

Logo de l'application:image qui s'affiche sur l'écran de consentement pour aider les utilisateurs à reconnaître votre application. Le logo est affiché sur l'écran de consentement pour l'association de comptes et dans les paramètres du compte.

Adresse e-mail d'assistance:cette option permet aux utilisateurs de vous contacter pour vous poser des questions sur leur consentement.

Champs d'application pour les API Google:les champs d'application permettent à votre application d'accéder aux données Google privées de vos utilisateurs. Pour le cas d'utilisation de l'association de comptes Google, le champ d'application par défaut (adresse e-mail, profil, openid) est suffisant. Vous n'avez pas besoin d'ajouter de champs d'application sensibles. Il est généralement recommandé de demander des champs d'application de manière incrémentielle, au moment où l'accès est requis, plutôt qu'au départ. (en savoir plus).

Domaines autorisés:afin de vous protéger, vous et vos utilisateurs, Google n'autorise que les applications qui s'authentifient via OAuth à utiliser des domaines autorisés. Les liens de vos applications doivent être hébergés sur des domaines autorisés. (en savoir plus).

Lien vers la page d'accueil de l'application:page d'accueil de votre application. Doit être hébergé sur un domaine autorisé.

Lien vers les règles de confidentialité de l'application:s'affiche sur l'écran de consentement pour l'association de comptes Google. Doit être hébergé sur un domaine autorisé.

Lien vers les conditions d'utilisation de l'application (facultatif) : doit être hébergé sur un domaine autorisé.

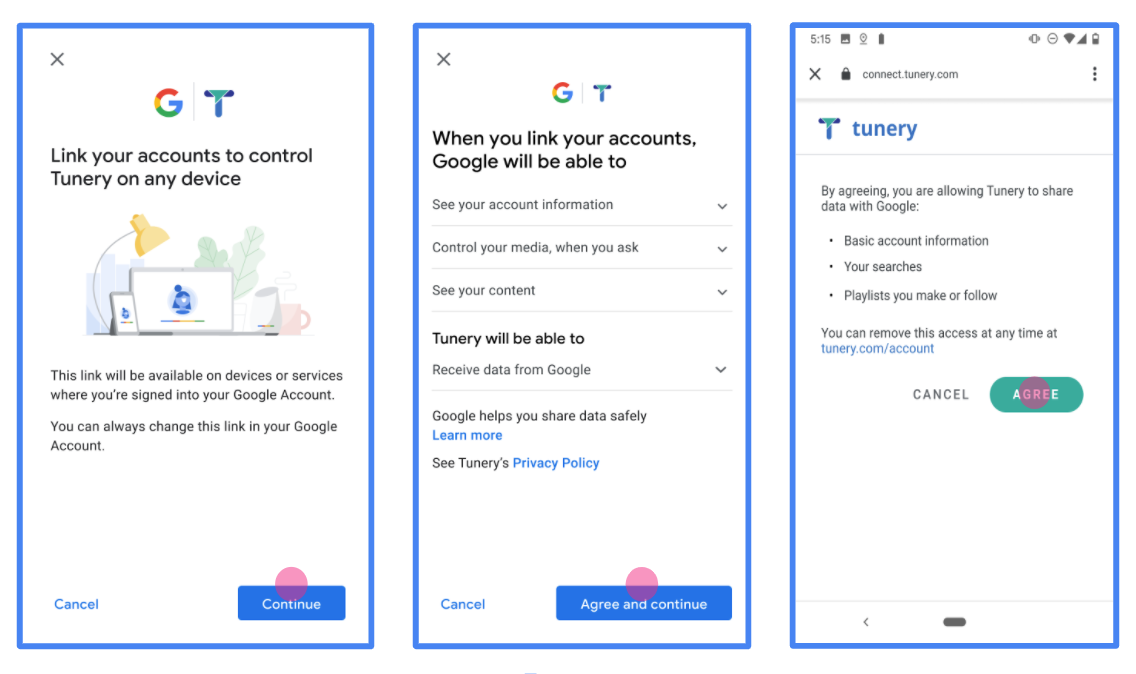

Figure 1 : Écran de consentement pour l'association de comptes Google pour une application fictive, Tunery

Vérifiez l'état de validation de votre demande, puis cliquez sur le bouton "Envoyer pour validation". Pour en savoir plus, consultez les conditions de validation OAuth.

Implémenter votre serveur OAuth

授权码流的的OAuth 2.0服务器实现由两个端点,通过HTTPS,你的服务使可用的。第一个端点是授权端点,它负责查找或获得用户对数据访问的同意。授权端点向尚未登录的用户显示登录 UI,并记录对请求访问的同意。第二个端点是令牌交换端点,用于获取加密字符串,称为令牌,授权用户访问您的服务。

当 Google 应用程序需要调用您的服务的某个 API 时,Google 会结合使用这些端点来获得您的用户的许可,以代表他们调用这些 API。

Google发起的一次OAuth 2.0授权码流会话流程如下:

- Google 在用户的浏览器中打开您的授权端点。如果流程在 Action 的纯语音设备上开始,Google 会将执行转移到手机。

- 用户登录(如果尚未登录)并授予 Google 使用您的 API 访问其数据的权限(如果他们尚未授予权限)。

- 您的服务创建一个授权码,并返回给谷歌。为此,请将用户的浏览器重定向回 Google,并将授权代码附加到请求中。

- 谷歌发送授权代码,您的令牌交换终结,从而验证代码的真实性,并返回一个访问令牌和刷新令牌。访问令牌是一个短期令牌,您的服务接受它作为访问 API 的凭据。刷新令牌是一个长期存在的令牌,Google 可以存储它并在它们到期时使用它来获取新的访问令牌。

- 用户完成帐户关联流程后,从 Google 发送的每个后续请求都包含一个访问令牌。

处理授权请求

当您需要使用 OAuth 2.0 授权代码流执行帐户关联时,Google 会将用户发送到您的授权端点,并发送一个包含以下参数的请求:

| 授权端点参数 | |

|---|---|

client_id | 您分配给 Google 的客户 ID。 |

redirect_uri | 您向其发送对此请求的响应的 URL。 |

state | 传递回 Google 的簿记值在重定向 URI 中保持不变。 |

scope | 可选:以空格分隔的集合,其指定谷歌正在请求授权的数据范围的字符串。 |

response_type | 要在响应中返回的值的类型。对于的OAuth 2.0授权码流,响应类型总是code 。 |

user_locale | 在谷歌帐户语言设置RFC5646格式,用于本地化用户的首选语言内容。 |

例如,如果您的授权端点可在https://myservice.example.com/auth ,请求看起来像下面这样:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&scope=REQUESTED_SCOPES&response_type=code&user_locale=LOCALE

对于处理登录请求的授权端点,请执行以下步骤:

- 验证

client_id您分配给谷歌的客户ID匹配,并且该redirect_uri由谷歌为您服务提供的重定向URL匹配。这些检查对于防止授予对意外或配置错误的客户端应用程序的访问权限非常重要。如果你支持多种OAuth 2.0流程的,也确认response_type是code。 - 检查用户是否已登录您的服务。如果用户未登录,请完成服务的登录或注册流程。

- 生成供 Google 用于访问您的 API 的授权代码。授权码可以是任何字符串值,但必须唯一代表用户、token所针对的客户端、授权码的过期时间,并且不能被猜到。您通常会发出大约 10 分钟后过期的授权代码。

- 确认URL指定由

redirect_uri参数有以下形式:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID

- 重定向用户的浏览器由指定的URL

redirect_uri参数。当你通过附加重定向包括刚刚生成授权码和原始未修正的状态值code和state参数。以下是所得的URL的一个示例:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID?code=AUTHORIZATION_CODE&state=STATE_STRING

处理令牌交换请求

您的服务的令牌交换端点负责两种令牌交换:

- 交换访问令牌和刷新令牌的授权代码

- 交换刷新令牌以获取访问令牌

令牌交换请求包括以下参数:

| 令牌交换端点参数 | |

|---|---|

client_id | 将请求源标识为 Google 的字符串。此字符串必须在您的系统中注册为 Google 的唯一标识符。 |

client_secret | 您在 Google 上为您的服务注册的秘密字符串。 |

grant_type | 被交换的代币类型。这是不是authorization_code或refresh_token 。 |

code | 当grant_type=authorization_code ,这个参数是从您登录或令牌交换终结收到谷歌的代码。 |

redirect_uri | 当grant_type=authorization_code ,该参数是在初始授权请求中使用的URL。 |

refresh_token | 当grant_type=refresh_token ,这个参数是令牌从令牌交换终结收到谷歌的刷新。 |

交换访问令牌和刷新令牌的授权代码

在用户登录并且您的授权端点向 Google 返回一个短期授权代码后,Google 会向您的令牌交换端点发送请求,以交换访问令牌和刷新令牌的授权代码。

对于这些请求,价值grant_type是authorization_code ,和值code是您先前授予给谷歌授权码的值。以下是为访问令牌和刷新令牌交换授权代码的请求示例:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=authorization_code&code=AUTHORIZATION_CODE&redirect_uri=REDIRECT_URI

要为访问Exchange授权码令牌和刷新令牌,您的令牌交换终结响应POST通过执行以下步骤要求:

- 验证该

client_id识别为授权原点,并且所述请求源client_secret预期值相匹配。 - 验证授权码是否有效且未过期,以及请求中指定的客户端 ID 是否与与授权码关联的客户端 ID 匹配。

- 确认URL中指定由

redirect_uri参数是相同的初始授权请求中使用的值。 - 如果您无法验证所有的上述标准,则返回一个HTTP 400错误的请求错误与

{"error": "invalid_grant"}作为身体。 - 否则,使用授权代码中的用户 ID 生成刷新令牌和访问令牌。这些令牌可以是任何字符串值,但它们必须唯一地代表令牌所针对的用户和客户端,并且不能被猜测。对于访问令牌,还要记录令牌的到期时间,通常是您发出令牌后的一个小时。刷新令牌不会过期。

- 返回以下JSON对象在HTTPS响应的主体:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "refresh_token": "REFRESH_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Google 为用户存储访问令牌和刷新令牌,并记录访问令牌的到期时间。当访问令牌过期时,Google 使用刷新令牌从您的令牌交换端点获取新的访问令牌。

交换刷新令牌以获取访问令牌

当访问令牌过期时,Google 会向您的令牌交换端点发送请求,以将刷新令牌交换为新的访问令牌。

对于这些请求,价值grant_type被refresh_token ,和值refresh_token是令牌先前授予谷歌刷新的值。以下是将刷新令牌交换为访问令牌的请求示例:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=refresh_token&refresh_token=REFRESH_TOKEN

要交换令牌的访问令牌刷新,您的令牌交换终结响应POST通过执行以下步骤要求:

- 验证

client_id标识请求起源谷歌,那client_secret预期值相符。 - 验证刷新令牌是否有效,以及请求中指定的客户端 ID 是否与与刷新令牌关联的客户端 ID 匹配。

- 如果您无法验证所有的上述标准,则返回一个HTTP 400错误的请求错误与

{"error": "invalid_grant"}作为身体。 - 否则,使用刷新令牌中的用户 ID 生成访问令牌。这些令牌可以是任何字符串值,但它们必须唯一地代表令牌所针对的用户和客户端,并且它们不能被猜测。对于访问令牌,还要记录令牌的到期时间,通常是在您发出令牌后的一个小时。

- 在 HTTPS 响应的正文中返回以下 JSON 对象:

{ "token_type": "Bearer", "access_token": " ACCESS_TOKEN ", "expires_in": SECONDS_TO_EXPIRATION }

Gérer les demandes d'informations sur les utilisateurs

Le point d'extrémité de userinfo est un OAuth 2.0 ressource protégée que les demandes de retour sur l'utilisateur liée. La mise en œuvre et l'hébergement du point de terminaison userinfo sont facultatifs, à l'exception des cas d'utilisation suivants :

- Lié Compte Se connecter avec Google One Tap.

- Abonnement Frictionless sur Android TV.

Une fois que le jeton d'accès a été récupéré avec succès à partir de votre point de terminaison de jeton, Google envoie une demande à votre point de terminaison userinfo pour récupérer les informations de profil de base sur l'utilisateur lié.

| en-têtes de demande de point de terminaison userinfo | |

|---|---|

Authorization header | Le jeton d'accès de type Bearer. |

Par exemple, si votre userinfo point final est disponible à https://myservice.example.com/userinfo , une demande pourrait ressembler à ce qui suit:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

Pour que votre point de terminaison userinfo gère les demandes, procédez comme suit :

- Extrayez le jeton d'accès de l'en-tête d'autorisation et renvoyez les informations pour l'utilisateur associé au jeton d'accès.

- Si le jeton d'accès est non valide, un retour HTTP 401 erreur non autorisée avec l' utilisation du

WWW-Authenticate- tête de réponse. Voici un exemple d'une réponse d'erreur userinfo:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

Si un 401 non autorisé, ou toute autre réponse d'erreur échoue est retournée au cours du processus de liaison, l'erreur sera non récupérable, le jeton Récupéré sera mis au rebut et l'utilisateur aura pour relancer le processus de liaison. Si le jeton d'accès est valide, le retour et réponse HTTP 200 avec l'objet JSON suivant dans le corps du protocole HTTPS réponse:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }Si votre userinfo retourne point final une réponse de succès HTTP 200, le jeton récupéré et demandes sont enregistrées contre Google de l'utilisateur Compte.réponse du point de terminaison userinfo subUn identifiant unique qui identifie l'utilisateur dans votre système. emailAdresse e-mail de l'utilisateur. given_nameEn option: Prénom de l'utilisateur. family_nameFacultatif: Nom de l'utilisateur. nameFacultatif: Nom complet de l'utilisateur. pictureEn option: photo du profil de l'utilisateur.

Valider votre intégration

Vous pouvez valider votre implémentation en utilisant le Playground OAuth 2.0 outil.

Dans l'outil, procédez comme suit :

- Cliquez sur Configuration des pour ouvrir la fenêtre Configuration OAuth 2.0.

- Dans le champ d'écoulement OAuth, sélectionnez côté client.

- Dans le domaine Endpoints OAuth, sélectionnez Personnalisé.

- Spécifiez votre point de terminaison OAuth 2.0 et l'ID client que vous avez attribué à Google dans les champs correspondants.

- Dans la section Étape 1, ne sélectionnez pas de champs Google. Au lieu de cela, laissez ce champ vide ou saisissez une étendue valide pour votre serveur (ou une chaîne arbitraire si vous n'utilisez pas d'étendues OAuth). Lorsque vous avez terminé, cliquez sur Autoriser les API.

- Dans les étapes 2 et 3 sections, passez par le flux OAuth 2.0 et vérifiez que chaque étape fonctionne comme prévu.

Vous pouvez valider votre implémentation en utilisant le compte Google Linking Demo outil.

Dans l'outil, procédez comme suit :

- Cliquez sur le signe-avec le bouton Google.

- Choisissez le compte que vous souhaitez associer.

- Saisissez l'ID du service.

- Saisissez éventuellement une ou plusieurs étendues pour lesquelles vous demanderez l'accès.

- Cliquez sur Démarrer démo.

- Lorsque vous y êtes invité, confirmez que vous pouvez consentir et refuser la demande d'association.

- Confirmez que vous êtes redirigé vers votre plateforme.