Akun ditautkan menggunakan alur implisit dan kode otorisasi OAuth 2.0 standar industri. Layanan Anda harus mendukung endpoint otorisasi dan pertukaran token yang mematuhi OAuth 2.0.

Pada alur implisit, Google membuka endpoint otorisasi Anda di browser pengguna. Setelah berhasil login, Anda menampilkan token akses berumur panjang ke Google. Token akses ini sekarang disertakan dalam setiap permintaan yang dikirim dari Google.

Dalam alur kode otorisasi, Anda memerlukan dua endpoint:

Endpoint otorisasi, yang menampilkan UI login kepada pengguna yang belum login. Endpoint otorisasi juga membuat kode otorisasi berumur pendek untuk mencatat izin pengguna atas akses yang diminta.

Endpoint pertukaran token, yang bertanggung jawab untuk dua jenis pertukaran:

- Menukarkan kode otorisasi untuk token refresh yang berumur panjang dan token akses yang berumur pendek. Pertukaran ini terjadi saat pengguna melalui alur penautan akun.

- Menukarkan token refresh yang berumur panjang dengan token akses yang berumur pendek. Pertukaran ini terjadi jika Google memerlukan token akses baru karena token tersebut sudah tidak berlaku.

Memilih alur OAuth 2.0

Meskipun alur implisit lebih mudah diimplementasikan, Google merekomendasikan agar token akses yang dikeluarkan oleh alur implisit tidak pernah berakhir masa berlakunya. Hal ini karena pengguna dipaksa untuk menautkan akun lagi setelah token berakhir dengan alur implisit. Jika Anda memerlukan masa berlaku token untuk alasan keamanan, sebaiknya gunakan alur kode otorisasi.

Panduan desain

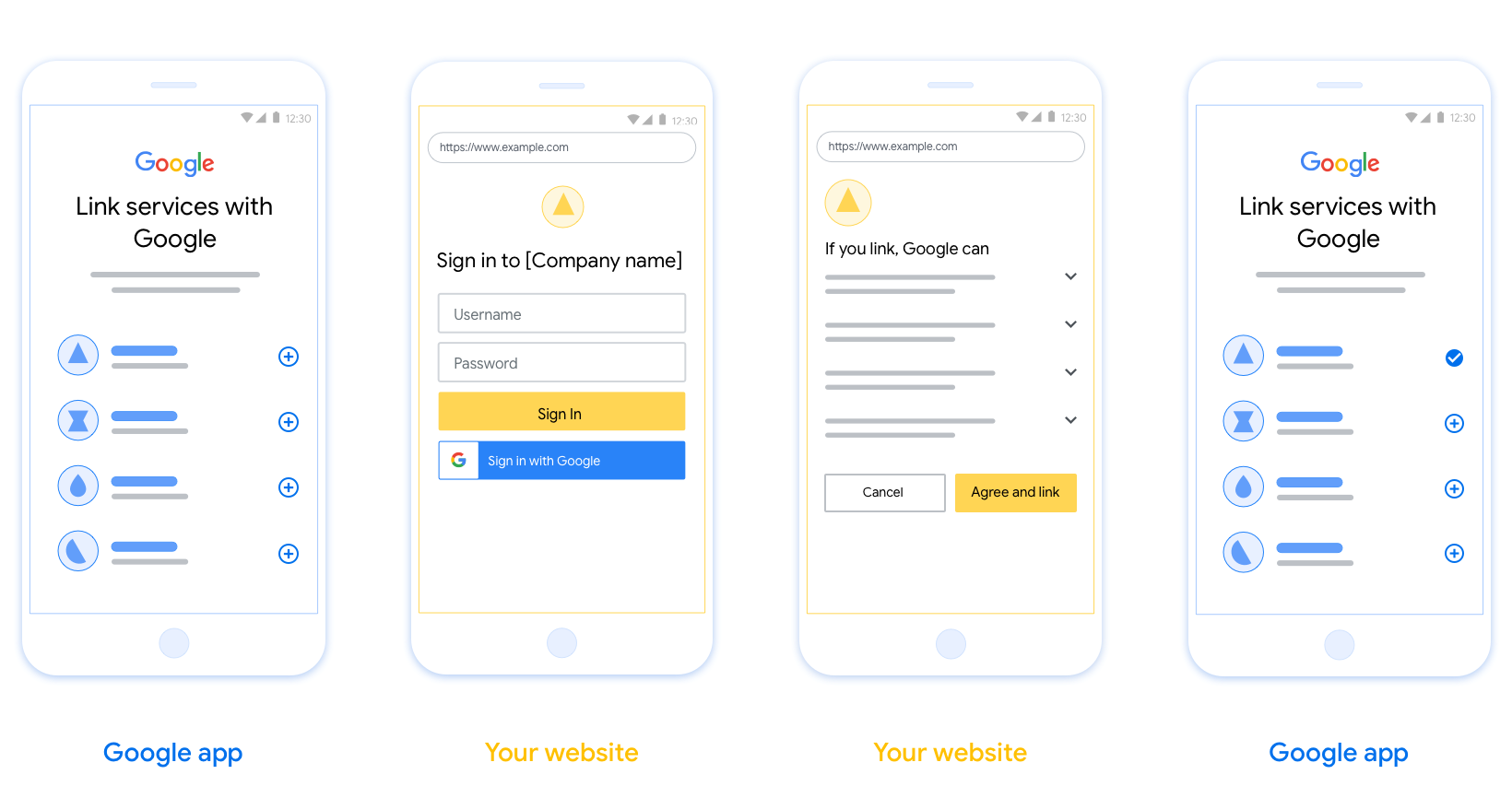

Bagian ini menjelaskan persyaratan desain dan rekomendasi untuk layar pengguna yang Anda hosting untuk alur penautan OAuth. Setelah dipanggil oleh aplikasi Google, platform Anda akan menampilkan halaman login ke halaman Google dan layar izin penautan akun kepada pengguna. Pengguna diarahkan kembali ke aplikasi Google setelah memberikan izin untuk menautkan akun.

Persyaratan

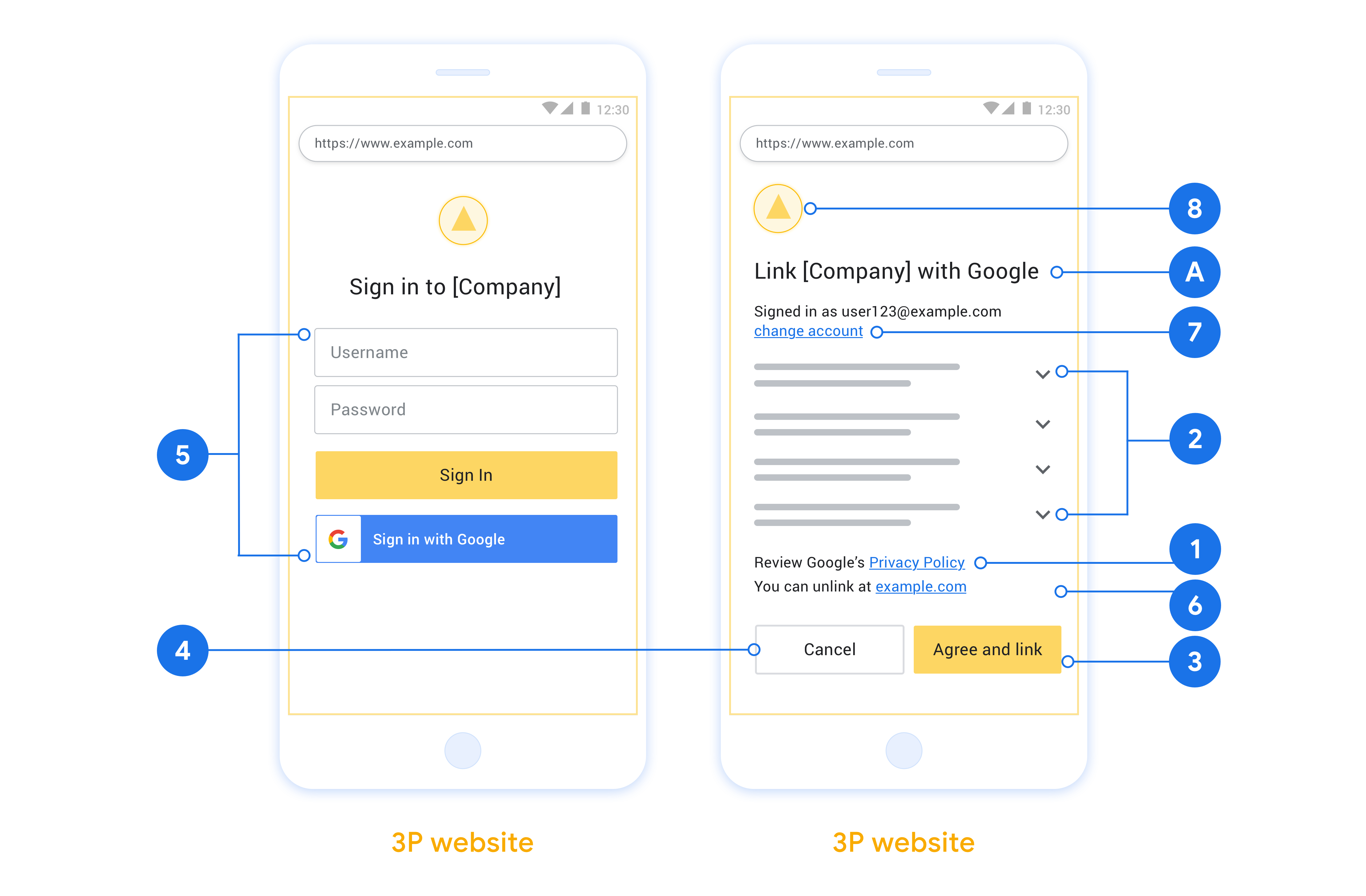

- Anda harus menginformasikan bahwa akun pengguna akan ditautkan ke Google, bukan produk Google tertentu seperti Google Home atau Asisten Google.

Rekomendasi

Sebaiknya Anda melakukan hal berikut:

Tampilkan Kebijakan Privasi Google. Sertakan link ke Kebijakan Privasi Google di layar izin.

Data yang akan dibagikan. Gunakan bahasa yang jelas dan ringkas untuk memberi tahu pengguna data apa yang diperlukan Google beserta alasannya.

Pesan ajakan (CTA) yang jelas. Nyatakan pesan ajakan (CTA) yang jelas di layar izin Anda, seperti “Setuju dan tautkan”. Hal ini karena pengguna perlu memahami data apa yang harus mereka bagikan kepada Google untuk menautkan akun mereka.

Kemampuan untuk membatalkan. Berikan cara bagi pengguna untuk kembali atau membatalkan, jika mereka memilih untuk tidak menautkan.

Hapus proses login. Pastikan bahwa pengguna memiliki metode yang jelas untuk login ke Akun Google mereka, seperti kolom untuk nama pengguna dan sandi mereka atau Login dengan Google.

Kemampuan untuk membatalkan tautan. Tawarkan mekanisme bagi pengguna untuk membatalkan tautan, seperti URL ke setelan akun mereka di platform Anda. Atau, Anda dapat menyertakan link ke Akun Google tempat pengguna dapat mengelola akun tertaut mereka.

Kemampuan untuk mengubah akun pengguna. Menyarankan metode bagi pengguna untuk berganti akun. Hal ini sangat bermanfaat jika pengguna cenderung memiliki beberapa akun.

- Jika pengguna harus menutup layar izin untuk beralih akun, kirimkan error yang dapat dipulihkan ke Google sehingga pengguna dapat login ke akun yang diinginkan dengan penautan OAuth dan alur implisit.

Sertakan logo. Menampilkan logo perusahaan di layar izin. Gunakan pedoman gaya untuk menempatkan logo Anda. Jika ingin menampilkan logo Google, lihat Logo dan merek dagang.

Membuat project

Untuk membuat project agar dapat menggunakan penautan akun:

- Go to the Google API Console.

- Klik Buat proyek .

- Masukkan nama atau terima saran yang dihasilkan.

- Konfirmasikan atau edit bidang yang tersisa.

- Klik Buat .

Untuk melihat ID proyek Anda:

- Go to the Google API Console.

- Temukan proyek Anda di tabel di halaman arahan. ID proyek muncul di kolom ID .

Mengonfigurasi Layar Izin OAuth Anda

Proses Penautan Akun Google mencakup layar izin yang memberi tahu pengguna bahwa aplikasi meminta akses ke data mereka, jenis data apa yang mereka minta, dan persyaratan yang berlaku. Anda perlu mengonfigurasi layar izin OAuth sebelum membuat client ID Google API.

- Buka halaman OAuth consent screen dari konsol API Google.

- Jika diminta, pilih project yang baru saja Anda buat.

Di halaman "Layar izin OAuth", isi formulir dan klik tombol "Simpan".

Nama aplikasi: Nama aplikasi yang meminta izin. Nama harus mencerminkan aplikasi Anda secara akurat dan konsisten dengan nama aplikasi yang dilihat pengguna di tempat lain. Nama aplikasi akan ditampilkan di layar izin Penautan Akun.

Logo aplikasi: Gambar di layar izin yang akan membantu pengguna mengenali aplikasi Anda. Logo ditampilkan di layar izin Penautan akun dan di setelan akun

Email dukungan: Agar pengguna dapat menghubungi Anda jika ada pertanyaan tentang izin mereka.

Cakupan untuk Google API: Cakupan memungkinkan aplikasi Anda mengakses data pribadi Google pengguna. Untuk kasus penggunaan Penautan Akun Google, cakupan default (email, profil, openid) sudah cukup, Anda tidak perlu menambahkan cakupan sensitif apa pun. Secara umum, praktik terbaiknya adalah meminta cakupan secara bertahap pada saat akses diperlukan, bukan sejak awal. Pelajari lebih lanjut.

Domain yang diotorisasi: Untuk melindungi Anda dan pengguna, Google hanya mengizinkan aplikasi yang melakukan autentikasi menggunakan OAuth untuk menggunakan Domain yang Diotorisasi. Link aplikasi Anda harus dihosting di Authorized Domains. Pelajari lebih lanjut.

Link Halaman Beranda Aplikasi: Halaman beranda aplikasi Anda. Harus dihosting di Domain yang Diotorisasi.

Link Kebijakan Privasi Aplikasi: Ditampilkan di layar izin Penautan Akun Google. Harus dihosting di Domain yang Diotorisasi.

Link Persyaratan Layanan Aplikasi (Opsional): Harus dihosting di Domain yang Diotorisasi.

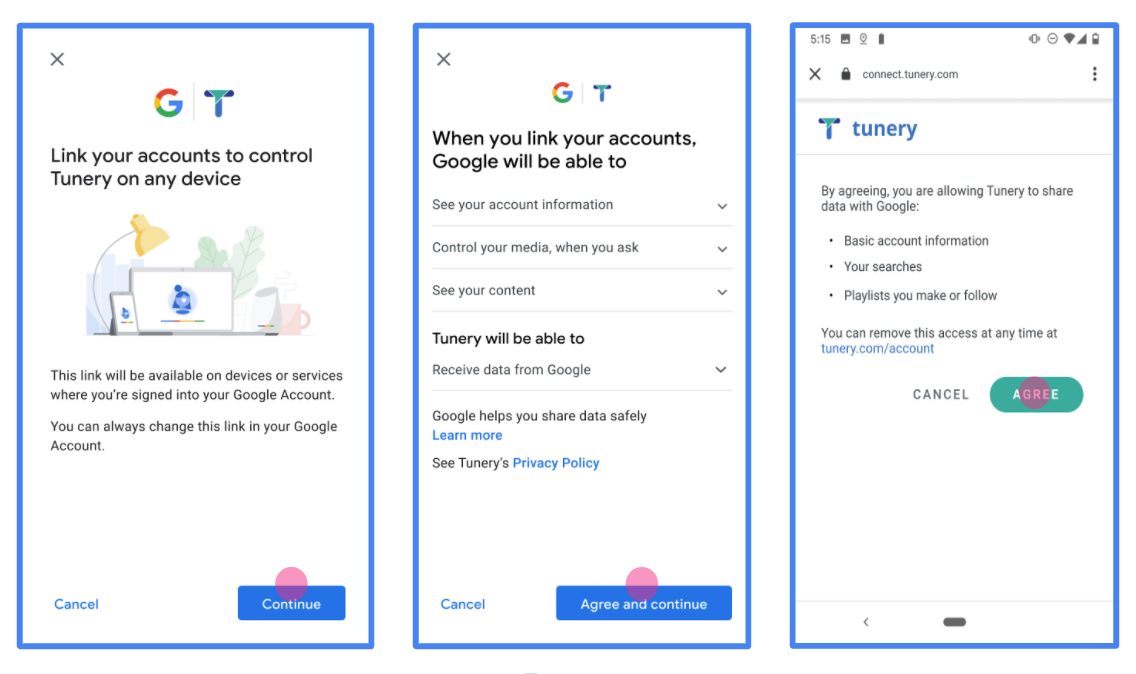

Gambar 1. Layar Izin Penautan Akun Google untuk Aplikasi fiktif, Tuner

Periksa "Status Verifikasi", jika permohonan Anda memerlukan verifikasi, klik tombol "Kirim Untuk Verifikasi" untuk mengirimkan permohonan verifikasi. Lihat Persyaratan verifikasi OAuth untuk mengetahui detailnya.

Mengimplementasikan server OAuth

为了支持OAuth 2.0已隐含流,你的服务使可通过HTTPS授权端点。此端点负责身份验证并获得用户对数据访问的同意。授权端点向尚未登录的用户显示登录 UI,并记录对请求访问的同意。

当 Google 应用程序需要调用您的服务的授权 API 之一时,Google 会使用此端点来获得您的用户的许可,以代表他们调用这些 API。

一个典型的由 Google 发起的 OAuth 2.0 隐式流会话具有以下流程:

- Google 在用户的浏览器中打开您的授权端点。用户登录(如果尚未登录)并授予 Google 使用您的 API 访问其数据的权限(如果他们尚未授予权限)。

- 您的服务创建的访问令牌并将其返回给谷歌。为此,请使用附加到请求的访问令牌将用户的浏览器重定向回 Google。

- Google 会调用您服务的 API 并在每个请求中附加访问令牌。您的服务会验证访问令牌是否授予 Google 访问 API 的授权,然后完成 API 调用。

处理授权请求

当 Google 应用程序需要通过 OAuth 2.0 隐式流执行帐户链接时,Google 会将用户发送到您的授权端点,并包含以下参数的请求:

| 授权端点参数 | |

|---|---|

client_id | 您分配给 Google 的客户端 ID。 |

redirect_uri | 您向其发送对此请求的响应的 URL。 |

state | 传递回 Google 的簿记值在重定向 URI 中保持不变。 |

response_type | 要在响应中返回的值的类型。对于的OAuth 2.0隐式流程中,响应类型总是token 。 |

user_locale | 在谷歌帐户语言设置RFC5646格式用于本地化用户的首选语言内容。 |

例如,如果您的授权端点可在https://myservice.example.com/auth ,请求看起来像下面这样:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&response_type=token&user_locale=LOCALE

对于处理登录请求的授权端点,请执行以下步骤:

验证

client_id和redirect_uri值,以防止授权访问意外或错误配置的客户端应用程序:- 确认该

client_id你分配给谷歌的客户ID相匹配。 - 确认URL指定由

redirect_uri参数有以下形式:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID

- 确认该

检查用户是否已登录您的服务。如果用户未登录,请完成服务的登录或注册流程。

生成供 Google 用来访问您的 API 的访问令牌。访问令牌可以是任何字符串值,但它必须唯一地代表用户和令牌所针对的客户端,并且不能被猜测。

发送用户的浏览器重定向到被指定的URL的HTTP响应

redirect_uri参数。在 URL 片段中包含以下所有参数:-

access_token:刚才生成的令牌,你的访问 token_type:字符串bearer-

state:从原始请求的未修改的状态值

以下是所得的URL的一个示例:

https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID#access_token=ACCESS_TOKEN&token_type=bearer&state=STATE_STRING

-

谷歌的OAuth 2.0重定向处理接收的令牌的访问并确认state的值并没有改变。在 Google 为您的服务获取访问令牌后,Google 会将令牌附加到对您的服务 API 的后续调用中。

Menangani permintaan info pengguna

The userinfo endpoint adalah sumber daya yang dilindungi OAuth 2.0 bahwa klaim pengembalian tentang pengguna terkait. Menerapkan dan menghosting endpoint userinfo adalah opsional, kecuali untuk kasus penggunaan berikut:

- Terkait Sign-In dengan Google Satu Tap.

- Berlangganan gesekan pada androidtv.

Setelah token akses berhasil diambil dari titik akhir token Anda, Google mengirimkan permintaan ke titik akhir info pengguna Anda untuk mengambil informasi profil dasar tentang pengguna yang ditautkan.

| header permintaan endpoint userinfo | |

|---|---|

Authorization header | Token akses tipe Bearer. |

Misalnya, jika endpoint userinfo Anda tersedia di https://myservice.example.com/userinfo , permintaan akan terlihat seperti berikut ini:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

Agar endpoint userinfo Anda menangani permintaan, lakukan langkah-langkah berikut:

- Ekstrak token akses dari header Otorisasi dan kembalikan informasi untuk pengguna yang terkait dengan token akses.

- Jika token akses tidak valid, mengembalikan HTTP 401 Unauthorized error dengan menggunakan

WWW-AuthenticateRespon header. Di bawah ini adalah contoh dari respon kesalahan userinfo:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

Jika 401 tidak sah, atau respon kesalahan yang gagal lainnya dikembalikan selama proses menghubungkan, kesalahan akan non-dipulihkan, token yang diambil akan dibuang dan pengguna akan memiliki untuk memulai proses penautan lagi. Jika token akses valid, kembali dan HTTP 200 respon dengan objek JSON berikut dalam tubuh respon HTTPS:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }Jika Anda userinfo titik akhir pengembalian respon sukses HTTP 200, diambil token dan klaim yang terdaftar terhadap pengguna Google Akun.tanggapan titik akhir info pengguna subID unik yang mengidentifikasi pengguna di sistem Anda. emailAlamat email pengguna. given_nameOpsional: Nama depan pengguna. family_nameOpsional: Nama belakang pengguna. nameOpsional: Nama lengkap dari pengguna. pictureOpsional: Gambar riwayat pengguna.

Memvalidasi implementasi

Anda dapat memvalidasi implementasi Anda dengan menggunakan OAuth 2.0 Playground alat.

Pada alat, lakukan langkah-langkah berikut:

- Klik Konfigurasi untuk membuka jendela Configuration OAuth 2.0.

- Di bidang aliran OAuth, pilih Client-side.

- Di bidang OAuth endpoint, pilih Custom.

- Tentukan titik akhir OAuth 2.0 dan ID klien yang Anda tetapkan ke Google di bidang yang sesuai.

- Pada bagian Langkah 1, tidak memilih lingkup Google. Sebagai gantinya, biarkan bidang ini kosong atau ketik cakupan yang valid untuk server Anda (atau string arbitrer jika Anda tidak menggunakan cakupan OAuth). Setelah selesai, klik Otorisasi API.

- Dalam Langkah 2 dan Langkah 3 bagian, melalui aliran OAuth 2.0 dan memverifikasi bahwa setiap langkah bekerja sebagaimana dimaksud.

Anda dapat memvalidasi implementasi Anda dengan menggunakan Akun Google Menghubungkan Demo alat.

Pada alat, lakukan langkah-langkah berikut:

- Klik Sign-in dengan tombol Google.

- Pilih akun yang ingin Anda tautkan.

- Masukkan ID layanan.

- Secara opsional, masukkan satu atau beberapa cakupan yang akan Anda minta aksesnya.

- Klik Mulai Demo.

- Saat diminta, konfirmasikan bahwa Anda dapat menyetujui dan menolak permintaan penautan.

- Konfirmasikan bahwa Anda dialihkan ke platform Anda.