Genel Bakış

OAuth tabanlı Google ile Oturum Açma basitleştirilmiş bağlantısı, OAuth bağlantısının üzerine Google ile Oturum Açma'yı ekler. Bu, Google kullanıcıları için sorunsuz bir bağlantı deneyimi sağlar ve hesap oluşturma özelliğini etkinleştirir. Bu sayede kullanıcı, Google Hesabını kullanarak hizmetinizde yeni bir hesap oluşturabilir.

OAuth ve Google ile oturum açma özelliğini kullanarak hesap bağlama işlemini gerçekleştirmek için aşağıdaki genel adımları uygulayın:

- Öncelikle kullanıcıdan Google profiline erişmek için izin vermesini isteyin.

- Kullanıcı hesabının mevcut olup olmadığını kontrol etmek için profilindeki bilgileri kullanın.

- Mevcut kullanıcılar için hesapları bağlayın.

- Kimlik doğrulama sisteminizde Google kullanıcısıyla eşleşen bir kullanıcı bulamıyorsanız Google'dan alınan kimlik jetonunu doğrulayın. Ardından, kimlik jetonunda bulunan profil bilgilerine göre bir kullanıcı oluşturabilirsiniz.

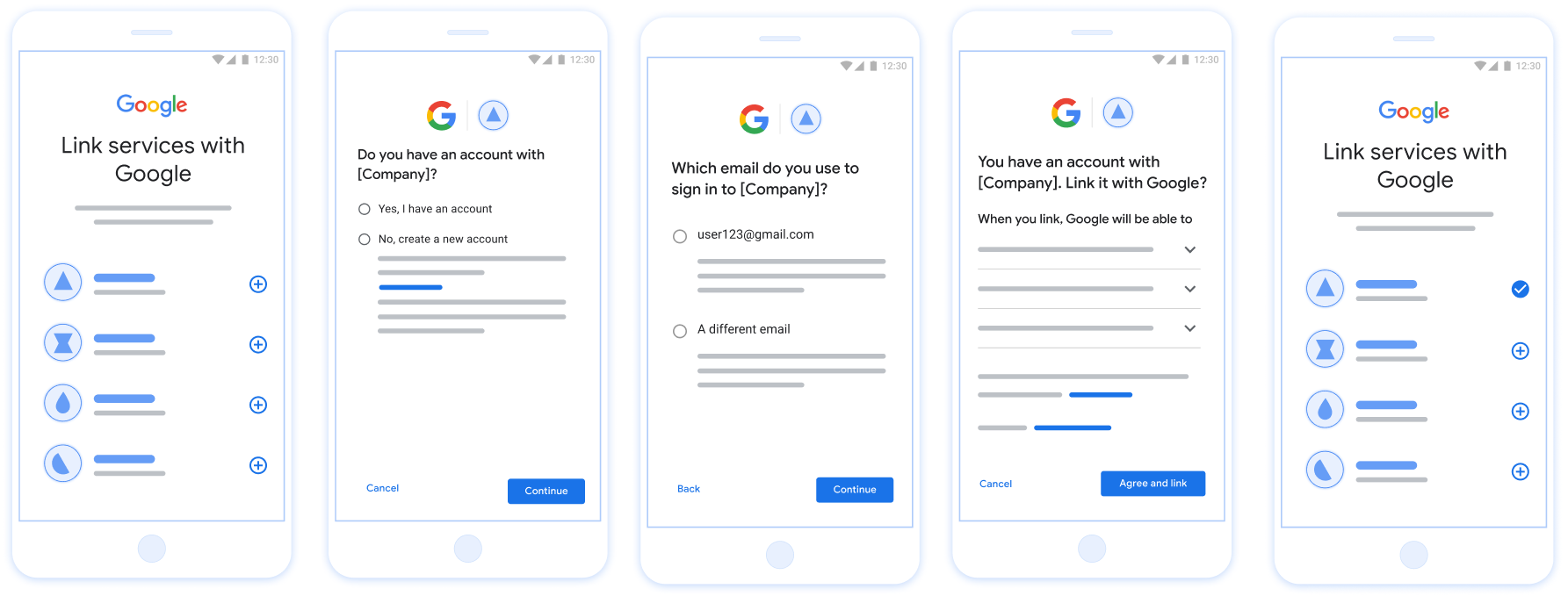

Şekil 1. Basitleştirilmiş Bağlantı ile kullanıcının telefonunda hesap bağlama

Basitleştirilmiş Bağlantı Oluşturma ile İlgili Şartlar

- Temel web OAuth bağlantısı akışını uygulayın. Hizmetiniz, OAuth 2.0 uyumlu yetkilendirme ve jeton değişimi uç noktalarını desteklemelidir.

- Jeton değişimi uç noktanız JSON Web Jetonu (JWT) iddialarını desteklemeli ve

check,createvegetintent'lerini uygulamalıdır.

OAuth sunucunuzu uygulama

Jeton değişimi uç noktanız check, create, get intent'lerini desteklemelidir. Aşağıda, hesap bağlama akışında tamamlanan adımlar gösterilmektedir ve farklı intent'lerin ne zaman çağrıldığı belirtilmektedir:

- Kullanıcının kimlik doğrulama sisteminizde hesabı var mı? (Kullanıcı EVET veya HAYIR'ı seçerek karar verir)

- EVET : Kullanıcı, platformunuzda oturum açmak için Google Hesabı ile ilişkili e-postayı kullanıyor mu? (Kullanıcı EVET veya HAYIR'ı seçerek karar verir)

- EVET : Kullanıcının kimlik doğrulama sisteminizde eşleşen bir hesabı var mı? (

check intentnumaralı telefon onay için aranır)- EVET : get intent başarılı bir şekilde döndürülürse

get intentçağrılır ve hesap bağlanır. - HAYIR : Yeni Hesap Oluştur? (Kullanıcı EVET veya HAYIR'ı seçerek karar verir)

- EVET : create intent başarılı bir şekilde döndürülürse

create intentçağrılır ve hesap bağlanır. - HAYIR : Web OAuth akışı tetiklenir, kullanıcı kendi tarayıcısına yönlendirilir ve kullanıcıya farklı bir e-posta ile bağlantı kurma seçeneği sunulur.

- EVET : create intent başarılı bir şekilde döndürülürse

- EVET : get intent başarılı bir şekilde döndürülürse

- HAYIR : Web OAuth akışı tetiklenir, kullanıcı kendi tarayıcısına yönlendirilir ve farklı bir e-posta ile bağlantı kurma seçeneği sunulur.

- EVET : Kullanıcının kimlik doğrulama sisteminizde eşleşen bir hesabı var mı? (

- HAYIR : Kullanıcının kimlik doğrulama sisteminizde eşleşen bir hesabı var mı? (

check intentnumaralı telefon onay için aranır)- EVET : get intent başarılı bir şekilde döndürülürse

get intentçağrılır ve hesap bağlanır. - HAYIR : create intent başarıyla döndürülürse

create intentçağrılır ve hesap bağlanır.

- EVET : get intent başarılı bir şekilde döndürülürse

- EVET : Kullanıcı, platformunuzda oturum açmak için Google Hesabı ile ilişkili e-postayı kullanıyor mu? (Kullanıcı EVET veya HAYIR'ı seçerek karar verir)

检查现有用户账号(检查 intent)

在用户同意访问其 Google 个人资料后,Google 会发送 请求,其中包含 Google 用户身份的已签名断言。通过 断言包含的信息包括用户的 Google 账号 ID、 姓名和电子邮件地址为您的 Google Cloud 控制台配置的令牌交换端点 项目处理该请求。

如果您的身份验证中已有相应的 Google 账号

系统时,您的令牌交换端点会返回 account_found=true。如果

Google 账号与现有用户不匹配,您的令牌交换端点

返回“HTTP 404 Not Found”错误以及 account_found=false。

请求的格式如下:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&intent=check&assertion=JWT&scope=SCOPES&client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET

您的令牌交换端点必须能够处理以下参数:

| 令牌端点参数 | |

|---|---|

intent |

对于这些请求,此参数的值为

check。 |

grant_type |

所交换的令牌的类型。对于这类请求

参数的值为 urn:ietf:params:oauth:grant-type:jwt-bearer。 |

assertion |

一个 JSON Web 令牌 (JWT),提供 Google 用户身份。JWT 包含的信息包括用户 Google 账号 ID、姓名和电子邮件地址。 |

client_id |

您分配给 Google 的客户 ID。 |

client_secret |

您分配给 Google 的客户端密钥。 |

如需响应 check intent 请求,您的令牌交换端点必须执行以下步骤:

- 验证和解码 JWT 断言。

- 检查您的身份验证系统中是否已存在该 Google 账号。

验证和解码 JWT 断言

您可以使用 适用于您所用语言的 JWT 解码库。使用 Google 的公钥,在 JWK 或 PEM 格式,用于验证 令牌的签名。

解码后,JWT 断言如以下示例所示:

{ "sub": "1234567890", // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "email_verified": true, // true, if Google has verified the email address "hd": "example.com", // If present, the host domain of the user's GSuite email address // If present, a URL to user's profile picture "picture": "https://lh3.googleusercontent.com/a-/AOh14GjlTnZKHAeb94A-FmEbwZv7uJD986VOF1mJGb2YYQ", "locale": "en_US" // User's locale, from browser or phone settings }

除了验证令牌的签名之外,还要验证断言的

颁发者(iss 字段)为 https://accounts.google.com,

(aud 字段)是分配给您的客户端 ID,并且令牌未过期

(exp 字段)。

使用 email、email_verified 和 hd 字段,您可以确定

Google 负责托管电子邮件地址,并对其具有权威性。如果 Google

权威性 - 用户当前被认定为合法账号所有者

您可以跳过密码或其他验证方法。否则,这些方法

可用于在关联之前验证账号。

Google 具有权威性的情形:

email的后缀为@gmail.com,这是一个 Gmail 账号。email_verified为 true 且hd已设置,这是 G Suite 账号。

用户无需使用 Gmail 或 G Suite 即可注册 Google 账号。时间

email 不包含 @gmail.com 后缀,且 hd 不存在 Google 不

建议使用权威凭据和密码或其他验证方法进行验证

用户。email_verified 可能为 true,因为 Google 最初验证了

创建 Google 账号后,该用户会获得第三方的所有权,

后,电子邮件账号可能已更改。

检查您的身份验证系统中是否已存在该 Google 账号

请检查以下任一条件是否成立:

- Google 账号 ID(可在断言的

sub字段中找到)位于您的用户中 数据库。 - 断言中的电子邮件地址与用户数据库中的用户匹配。

如果满足上述任一条件,则表明用户已注册。在这种情况下 返回如下所示的响应:

HTTP/1.1 200 Success

Content-Type: application/json;charset=UTF-8

{

"account_found":"true",

}

如果 Google 账号 ID 和

断言与您的数据库中的用户匹配,该用户尚未注册。在

在这种情况下,您的令牌交换端点需要返回 HTTP 404 错误

指定 "account_found": "false",如以下示例所示:

HTTP/1.1 404 Not found

Content-Type: application/json;charset=UTF-8

{

"account_found":"false",

}

Otomatik bağlamayı yönetme (amaca alma)

Kullanıcı Google profiline erişim izni verdikten sonra Google, isteği tarafından sağlanır. İlgili içeriği oluşturmak için kullanılan onay işlemi, kullanıcının Google Hesabı kimliğini, ve e-posta adresini girin. Sizin için yapılandırılan jeton değişimi uç noktası: bu isteği yerine getirir.

İlgili Google Hesabı zaten kimlik doğrulamanızda mevcutsa

yeni bir sistem yüklediğinizde, jeton değişimi uç noktanız kullanıcı için bir jeton döndürür. Öğe

Google Hesabı mevcut bir kullanıcıyla eşleşmiyor, jeton değişimi uç noktanız

bir linking_error hatası ve isteğe bağlı login_hint döndürür.

Talep aşağıdaki biçimdedir:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&intent=get&assertion=JWT&scope=SCOPES&client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET

Jeton değişimi uç noktanız aşağıdaki parametreleri işleyebilmelidir:

| Jeton uç noktası parametreleri | |

|---|---|

intent |

Bu istekler için bu parametrenin değeri get şeklindedir. |

grant_type |

Değişen jetonun türü. Söz konusu

parametresi urn:ietf:params:oauth:grant-type:jwt-bearer değerine sahiptir. |

assertion |

Google Cloud konsolunun imzalı onayını sağlayan bir JSON Web Token (JWT) kullanıcı kimliği. JWT, kullanıcının Google Hesabı kimliği, adı ve e-posta adresi. |

scope |

İsteğe bağlı: Google'ın istekte bulunacak şekilde yapılandırdığınız tüm kapsamlar yardımcı olur. |

client_id |

Google'a atadığınız istemci kimliği. |

client_secret |

Google'a atadığınız istemci gizli anahtarı. |

get intent isteklerine yanıt vermek için jeton değişimi uç noktanızın aşağıdaki adımları uygulaması gerekir:

- JWT onayını doğrulayın ve kodunu çözün.

- Google hesabının kimlik doğrulama sisteminizde olup olmadığını kontrol edin.

验证和解码 JWT 断言

您可以使用 适用于您所用语言的 JWT 解码库。使用 Google 的公钥,在 JWK 或 PEM 格式,用于验证 令牌的签名。

解码后,JWT 断言如以下示例所示:

{ "sub": "1234567890", // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "email_verified": true, // true, if Google has verified the email address "hd": "example.com", // If present, the host domain of the user's GSuite email address // If present, a URL to user's profile picture "picture": "https://lh3.googleusercontent.com/a-/AOh14GjlTnZKHAeb94A-FmEbwZv7uJD986VOF1mJGb2YYQ", "locale": "en_US" // User's locale, from browser or phone settings }

除了验证令牌的签名之外,还要验证断言的

颁发者(iss 字段)为 https://accounts.google.com,

(aud 字段)是分配给您的客户端 ID,并且令牌未过期

(exp 字段)。

使用 email、email_verified 和 hd 字段,您可以确定

Google 负责托管电子邮件地址,并对其具有权威性。如果 Google

权威性 - 用户当前被认定为合法账号所有者

您可以跳过密码或其他验证方法。否则,这些方法

可用于在关联之前验证账号。

Google 具有权威性的情形:

email的后缀为@gmail.com,这是一个 Gmail 账号。email_verified为 true 且hd已设置,这是 G Suite 账号。

用户无需使用 Gmail 或 G Suite 即可注册 Google 账号。时间

email 不包含 @gmail.com 后缀,且 hd 不存在 Google 不

建议使用权威凭据和密码或其他验证方法进行验证

用户。email_verified 可能为 true,因为 Google 最初验证了

创建 Google 账号后,该用户会获得第三方的所有权,

后,电子邮件账号可能已更改。

Google Hesabı'nın kimlik doğrulama sisteminizde olup olmadığını kontrol edin

Aşağıdaki koşullardan herhangi birinin doğru olup olmadığını kontrol edin:

- Onaylamanın

subalanında bulunan Google Hesabı kimliği kullanıcınızda yer alır. - Onaylamadaki e-posta adresi, kullanıcı veritabanınızdaki bir kullanıcıyla eşleşiyor.

Kullanıcı için bir hesap bulunursa bir erişim jetonu yayınlayın ve değerleri, aşağıdaki örnekte gösterildiği gibi HTTPS yanıtınızın gövdesinde bir JSON nesnesinin içinde döndürün:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "refresh_token": "REFRESH_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Bazı durumlarda kimlik jetonuyla hesap bağlama işlemi kullanıcı için başarısız olabilir. Eğer

herhangi bir nedenle olursa jeton değişimi uç noktanızın bir HTTP

Aşağıdaki örnekte gösterildiği gibi, error=linking_error belirten 401 hatası:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"linking_error",

"login_hint":"foo@bar.com"

}

Google linking_error ile ilgili bir 401 hatası yanıtı aldığında, Google

kullanıcıyı parametre olarak login_hint ile yetkilendirme uç noktanıza yönlendirin. İlgili içeriği oluşturmak için kullanılan

Kullanıcı, tarayıcıdaki OAuth bağlantı akışını kullanarak hesap bağlama işlemini tamamladığında.

Google ile Oturum Açma aracılığıyla hesap oluşturma işlemini yönetme (amaç oluşturma)

Kullanıcının hizmetinizde hesap oluşturması gerektiğinde Google bir istekte bulunur

intent=create değerini belirten jeton değişimi uç noktanıza bağlayın.

Talep aşağıdaki biçimdedir:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded response_type=token&grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&scope=SCOPES&intent=create&assertion=JWT&client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET

Jeton değişimi uç noktanız aşağıdaki parametreleri işleyebilmelidir:

| Jeton uç noktası parametreleri | |

|---|---|

intent |

Bu istekler için bu parametrenin değeri create şeklindedir. |

grant_type |

Değişen jetonun türü. Söz konusu

parametresi urn:ietf:params:oauth:grant-type:jwt-bearer değerine sahiptir. |

assertion |

Google Cloud konsolunun imzalı onayını sağlayan bir JSON Web Token (JWT) kullanıcı kimliği. JWT, kullanıcının Google Hesabı kimliği, adı ve e-posta adresi. |

client_id |

Google'a atadığınız istemci kimliği. |

client_secret |

Google'a atadığınız istemci gizli anahtarı. |

assertion parametresindeki JWT, kullanıcının Google Hesabı kimliğini içerir.

adınızı ve e-posta adresinizi girin. Bu bilgileri

geliştirmenizi sağlar.

create intent isteklerine yanıt vermek için jeton değişimi uç noktanızın aşağıdaki adımları uygulaması gerekir:

- JWT onayını doğrulayın ve kodunu çözün.

- Kullanıcı bilgilerini doğrulayın ve yeni hesap oluşturun.

验证和解码 JWT 断言

您可以使用 适用于您所用语言的 JWT 解码库。使用 Google 的公钥,在 JWK 或 PEM 格式,用于验证 令牌的签名。

解码后,JWT 断言如以下示例所示:

{ "sub": "1234567890", // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "email_verified": true, // true, if Google has verified the email address "hd": "example.com", // If present, the host domain of the user's GSuite email address // If present, a URL to user's profile picture "picture": "https://lh3.googleusercontent.com/a-/AOh14GjlTnZKHAeb94A-FmEbwZv7uJD986VOF1mJGb2YYQ", "locale": "en_US" // User's locale, from browser or phone settings }

除了验证令牌的签名之外,还要验证断言的

颁发者(iss 字段)为 https://accounts.google.com,

(aud 字段)是分配给您的客户端 ID,并且令牌未过期

(exp 字段)。

使用 email、email_verified 和 hd 字段,您可以确定

Google 负责托管电子邮件地址,并对其具有权威性。如果 Google

权威性 - 用户当前被认定为合法账号所有者

您可以跳过密码或其他验证方法。否则,这些方法

可用于在关联之前验证账号。

Google 具有权威性的情形:

email的后缀为@gmail.com,这是一个 Gmail 账号。email_verified为 true 且hd已设置,这是 G Suite 账号。

用户无需使用 Gmail 或 G Suite 即可注册 Google 账号。时间

email 不包含 @gmail.com 后缀,且 hd 不存在 Google 不

建议使用权威凭据和密码或其他验证方法进行验证

用户。email_verified 可能为 true,因为 Google 最初验证了

创建 Google 账号后,该用户会获得第三方的所有权,

后,电子邮件账号可能已更改。

Kullanıcı bilgilerini doğrulayın ve yeni hesap oluşturun

Aşağıdaki koşullardan herhangi birinin doğru olup olmadığını kontrol edin:

- Onaylamanın

subalanında bulunan Google Hesabı kimliği kullanıcınızda yer alır. - Onaylamadaki e-posta adresi, kullanıcı veritabanınızdaki bir kullanıcıyla eşleşiyor.

İki koşul da doğruysa kullanıcıdan mevcut hesabını bağlamasını isteyin.

oturum açın. Bunu yapmak için isteğe HTTP 401 hatasıyla yanıt verin

error=linking_error belirtir ve kullanıcının e-posta adresini

login_hint. Aşağıda örnek bir yanıt verilmiştir:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"linking_error",

"login_hint":"foo@bar.com"

}

Google linking_error ile ilgili bir 401 hatası yanıtı aldığında, Google

kullanıcıyı parametre olarak login_hint ile yetkilendirme uç noktanıza yönlendirin. İlgili içeriği oluşturmak için kullanılan

Kullanıcı, tarayıcıdaki OAuth bağlantı akışını kullanarak hesap bağlama işlemini tamamladığında.

İki koşul da doğru değilse söz konusu bilgileri kullanarak yeni bir kullanıcı hesabı oluşturun bu formu doldurmanızı öneririm. Yeni hesaplarda genellikle belirlenmiş bir şifre bulunmaz. İnsanların Google ile Oturum Açma'yı diğer platformlara eklemenizi önerdi. uygulamanızın tüm platformlarında Google ile giriş yapın. Alternatif olarak kullanıcıya şifre kurtarma akışınızı başlatan bir bağlantı göndererek diğer platformlarda oturum açmak için şifre belirlemesine izin verin.

Oluşturma işlemi tamamlandığında bir erişim jetonu düzenleyin ve yenilenen jetonu ve değerleri şurada bir JSON nesnesinin içinde döndürür: aşağıdaki örnekte olduğu gibi HTTPS yanıtınızın gövdesini yazın:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "refresh_token": "REFRESH_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Google API istemci kimliğinizi alma

Hesap Bağlama kaydı sırasında Google API istemci kimliğinizi sağlamanız gerekir.

OAuth Bağlantısı adımlarını tamamlarken oluşturduğunuz projeyi kullanarak API istemci kimliğinizi almak için. Bunun için aşağıdaki adımları uygulayın:

Bir Google API'leri projesi oluşturun veya seçin.

Projenizde web uygulaması türü için istemci kimliği yoksa İstemci oluştur'u tıklayarak istemci kimliği oluşturun. Sitenizin alanını Yetkilendirilmiş JavaScript kaynakları kutusuna eklediğinizden emin olun. Yerel testler veya geliştirme yaparken Yetkili JavaScript kaynakları alanına hem

http://localhosthem dehttp://localhost:<port_number>eklemeniz gerekir.

Uygulamanızı doğrulama

您可以使用 OAuth 2.0 Playground 工具验证您的实现。

在该工具中,执行以下步骤:

- 点击配置 以打开 OAuth 2.0 配置窗口。

- 在 OAuth flow 字段中,选择 Client-side(客户端)。

- 在 OAuth 端点字段中,选择自定义。

- 在相应字段中指定您的 OAuth 2.0 端点和您分配给 Google 的客户端 ID。

- 在第 1 步部分,不要选择任何 Google 范围。请将此字段留空或输入对服务器有效的范围(如果您不使用 OAuth 范围,则可以输入任意字符串)。完成后,点击授权 API。

- 在 Step 2 和 Step 3 部分中,完成 OAuth 2.0 流程,并验证每个步骤是否按预期运行。

您可以使用 Google 账号关联演示版工具验证您的实现。

在该工具中,执行以下步骤:

- 点击使用 Google 账号登录按钮。

- 选择您要关联的账号。

- 输入服务 ID。

- (可选)输入您要请求访问权限的一个或多个范围。

- 点击开始演示。

- 当系统提示时,请确认您同意或拒绝关联请求。

- 确认您已被重定向到您的平台。