Com a vinculação de conta, os proprietários de Contas do Google podem se conectar aos seus serviços de maneira rápida, fácil e segura. Você pode implementar a vinculação de Conta do Google para compartilhar os dados de um usuário da sua plataforma com apps e Serviços do Google.

O protocolo OAuth 2.0 seguro permite vincular com segurança a Conta do Google de um usuário à conta dele na sua plataforma, permitindo que aplicativos e dispositivos do Google acessem seus serviços.

Os usuários podem vincular ou desvincular contas e, opcionalmente, criar uma nova conta na sua plataforma com a vinculação de Contas do Google.

Casos de uso

Alguns dos motivos para implementar a vinculação de Contas do Google são:

Compartilhe dados de um usuário da sua plataforma com apps e serviços do Google.

Reproduza o conteúdo de vídeo e filmes usando o Google TV.

Gerencie e controle dispositivos conectados ao Google Smart Home usando o app Google Home e o Google Assistente, "Ok Google, acenda as luzes".

Criar experiências e funcionalidades do Google Assistente personalizadas para os usuários com ações de conversa, "Ok Google, peça o de sempre no Starbucks".

Permita que os usuários ganhem recompensas assistindo transmissões ao vivo qualificadas no YouTube depois de vincular a Conta do Google a uma conta do parceiro de prêmios.

Preencher automaticamente novas contas durante a inscrição com dados compartilhados de um perfil da Conta do Google.

Recursos com suporte

Estes recursos são compatíveis com a vinculação de Contas do Google:

Compartilhe dados de maneira rápida e fácil usando o fluxo de vinculação do OAuth implícita.

Forneça mais segurança com o fluxo de código de autorização da vinculação do OAuth.

Faça login de usuários atuais ou inscreva novos usuários verificados pelo Google na sua plataforma, solicite o consentimento deles e compartilhe dados com segurança usando a Vinculação simplificada.

Reduza o atrito com a viagem de app. Em um app do Google confiável, um toque abre seu app Android ou iOS verificado com segurança e um toque dá consentimento ao usuário e vincula as contas.

Melhore a privacidade do usuário definindo escopos personalizados para compartilhar apenas os dados necessários, aumente a confiança do usuário definindo claramente como os dados são usados.

O acesso aos dados e serviços hospedados na sua plataforma pode ser revogado ao desvincular as contas. Ao implementar um endpoint de revogação de token opcional, você mantém a sincronização com os eventos iniciados pelo Google, enquanto o recurso de proteção entre contas (RISC, na sigla em inglês) permite que você notifique o Google sobre eventos de desvinculação que ocorrerem na sua plataforma.

Fluxos de vinculação de contas

Há três fluxos de vinculação de Contas do Google, todos baseados em OAuth, que exigem que você gerencie ou controle endpoints de autorização e de troca de token em conformidade com o OAuth 2.0.

Durante o processo de vinculação, você emite tokens de acesso ao Google para Contas do Google individuais após receber o consentimento dos titulares para vincular as contas e compartilhar dados.

Vinculação OAuth ("OAuth da Web")

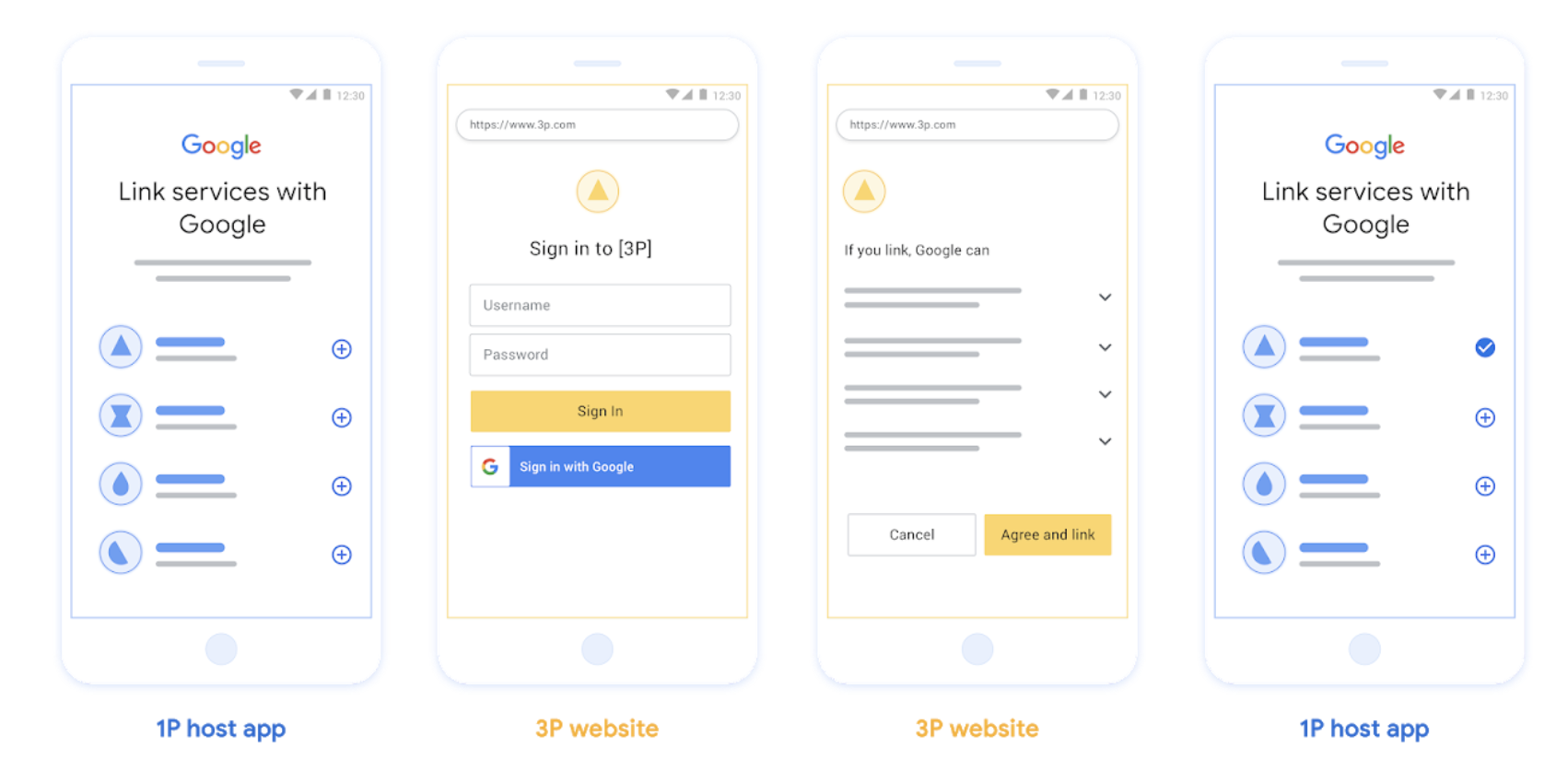

Este é o fluxo básico do OAuth que direciona os usuários ao seu site para vinculação. O usuário é redirecionado ao seu site para fazer login na conta. Depois de fazer login, o usuário consente em compartilhar os dados dele com o Google no seu serviço. Nesse momento, a Conta do Google do usuário e seu serviço são vinculados.

A vinculação do OAuth oferece suporte ao código de autorização e aos fluxos implícitos do OAuth. Seu serviço precisa hospedar um endpoint de autorização compatível com o OAuth 2.0 para o fluxo implícito e expor um endpoint de troca de token e de autorização ao usar o fluxo do código de autorização.

Figura 1. Vinculação de contas no telefone de um usuário com o OAuth na Web

Vinculação de alternância de app baseada em OAuth ("viagem de app")

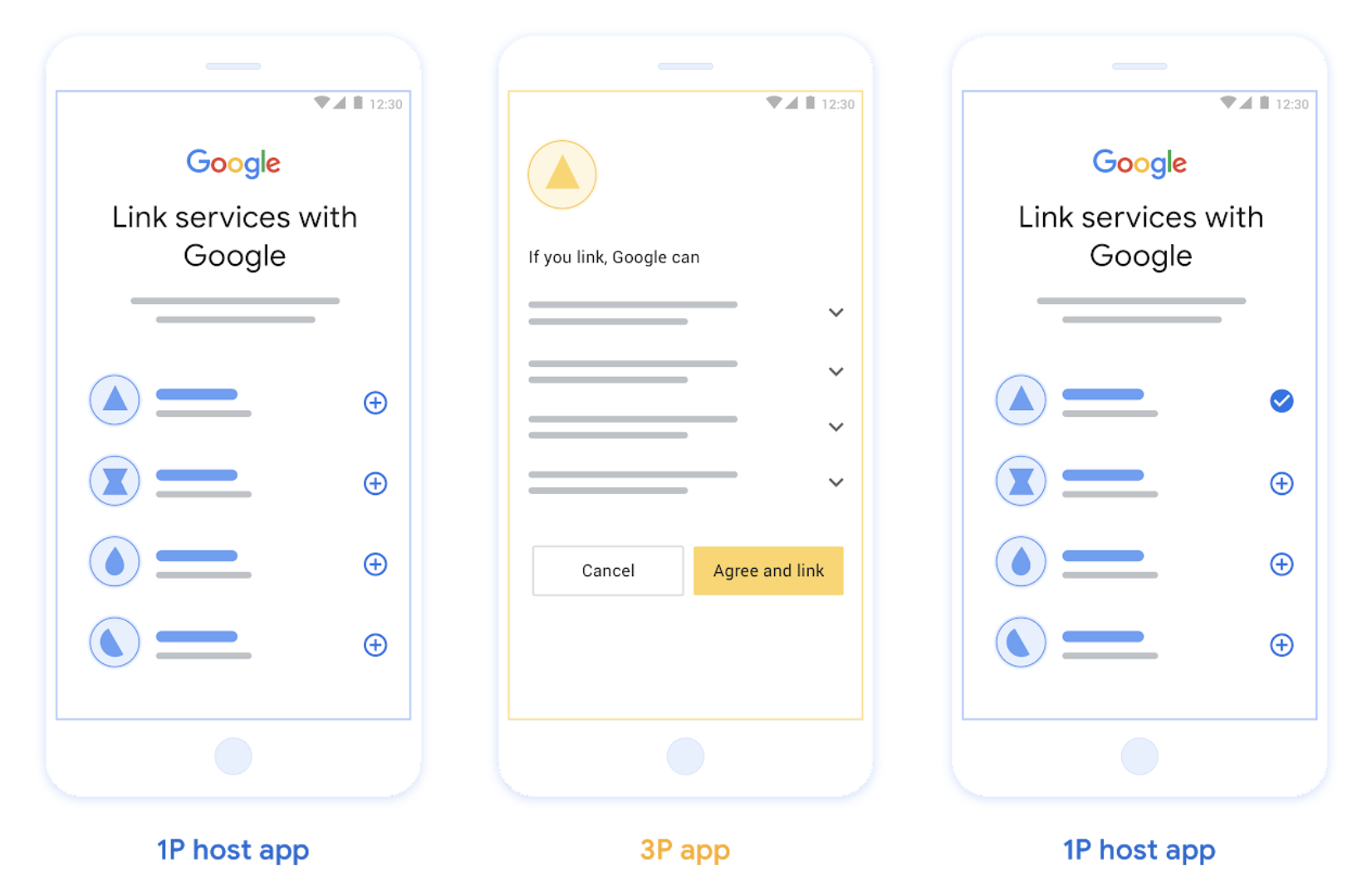

Um fluxo do OAuth que direciona os usuários ao seu app para vinculação.

A vinculação de app baseada em OAuth orienta os usuários enquanto eles navegam entre seus apps para dispositivos móveis Android ou iOS verificados e a plataforma do Google para analisar as alterações propostas no acesso aos dados e autorizar a vinculação das contas deles na sua plataforma com a Conta do Google. Para ativar a conversão de apps, seu serviço precisa oferecer suporte à vinculação do OAuth ou do Login do Google baseado em OAuth usando o fluxo de código de autorização.

O App Flip é compatível com Android e iOS.

Como funciona:

O Google app verifica se o app está instalado no dispositivo do usuário:

- Se o app for encontrado, o usuário será direcionado para ele. O app solicita o consentimento do usuário para vincular a conta com o Google e, em seguida, "volta" à plataforma do Google.

- Se o app não for encontrado ou ocorrer um erro durante o processo de vinculação, o usuário vai ser redirecionado para o fluxo do OAuth da Web ou Simplificado.

Figura 2. Vinculação de conta no smartphone de um usuário com o App Flip

Vinculação simplificada com base em OAuth ("Simplificada")

A vinculação simplificada do Login do Google com base em OAuth adiciona o Login do Google além da vinculação OAuth, permitindo que os usuários concluam o processo de vinculação sem sair da plataforma do Google, reduzindo atritos e desistências. A vinculação simplificada baseada em OAuth

oferece a melhor experiência do usuário com login, criação e

vinculação de contas. Tudo isso combinando o Login do Google com o OAuth. Seu serviço

precisa ser compatível com endpoints de autorização e troca de token em conformidade com OAuth 2.0.

Além disso, o endpoint de troca de token precisa oferecer suporte às declarações

JSON Web Token

(JWT) e implementar as intents

check,

create

e get.

Como funciona:

O Google declara a conta de usuário e transmite estas informações para você:

- Se existir uma conta para o usuário no seu banco de dados, o usuário vinculará a Conta do Google à conta dele no seu serviço.

- Se não houver uma conta para o usuário no seu banco de dados, ele poderá criar uma nova conta de terceiros com as informações declaradas pelo Google (e-mail, nome e foto do perfil) ou fazer login e vincular com outro e-mail para fazer login no serviço via OAuth na Web.

Figura 3. Vinculação de contas no telefone de um usuário com a vinculação simplificada

Qual fluxo você deve usar?

Recomendamos a implementação de todos os fluxos para garantir que os usuários tenham a melhor experiência de vinculação. Os fluxos "Simplificado" e de vinculação no app reduzem o atrito na vinculação, já que os usuários conseguem concluir o processo em poucas etapas. A vinculação com o OAuth na Web exige o menor nível de esforço e é um bom ponto de partida. Depois disso, você pode adicionar outros fluxos de vinculação.

Como trabalhar com tokens

A vinculação de Contas do Google se baseia no padrão OAuth 2.0 do setor.

Você emite tokens de acesso ao Google para Contas do Google individuais após receber o consentimento dos titulares da conta para vincular as contas e compartilhar dados.

代币类型

OAuth 2.0使用称为令牌的字符串在用户代理,客户端应用程序和OAuth 2.0服务器之间进行通信。

帐户链接期间可以使用三种OAuth 2.0令牌:

授权码。可以交换访问权限的短期令牌和刷新令牌。为了安全起见,Google会调用您的授权端点来获取一次性使用或寿命很短的代码。

访问令牌。授予承载者对资源的访问权的令牌。为了限制可能因丢失此令牌而导致的风险敞口,它的使用寿命有限,通常会在一个小时左右后过期。

刷新令牌。访问令牌到期时可以交换新的访问令牌的长期令牌。当您的服务与Google集成时,此令牌将由Google专门存储和使用。 Google调用您的令牌交换端点,以将刷新令牌交换为访问令牌,这些访问令牌又用于访问用户数据。

代币处理

在使用令牌时,群集环境和客户端-服务器交换中的竞争条件可能导致复杂的时序和错误处理方案。例如:

- 您收到一个新的访问令牌的请求,并发出一个新的访问令牌。同时,您会收到使用前一个未过期的访问令牌访问服务资源的请求。

- 您的刷新令牌回复尚未被Google收到(或从未收到)。同时,先前有效的刷新令牌用于Google的请求中。

由于在群集中运行的异步服务,网络行为或其他方式,请求和答复可以以任何顺序到达,或者根本无法到达。

无法保证您和Google的令牌处理系统之间以及之间的即时且完全一致的共享状态。多个有效的未过期令牌可以在短时间内在系统内或系统之间共存。为了最大程度地减少对用户的负面影响,建议您执行以下操作:

- 即使发布了更新的令牌,也要接受未过期的访问令牌。

- 使用替代方法来刷新令牌轮换。

- 支持多个并发有效的访问和刷新令牌。为了安全起见,应限制令牌的数量和令牌的生存期。

维护和停运处理

在维护或计划外中断期间,Google可能无法调用您的授权或令牌交换端点来获取访问权限并刷新令牌。

您的端点应以503错误代码和空主体作为响应。在这种情况下,Google将在有限的时间内重试失败的令牌交换请求。如果Google以后能够获取刷新和访问令牌,则失败的请求对用户不可见。

如果用户发起访问请求失败的请求,则会导致可见错误。如果使用隐式OAuth 2.0流程,则要求用户重试链接失败。

推荐建议

有许多解决方案可以最大程度地减少维护影响。要考虑的一些选项:

维护您现有的服务,并将有限数量的请求路由到您的新更新的服务。仅在确认预期功能后才能迁移所有请求。

在维护期间减少令牌请求的数量:

将维护周期限制为少于访问令牌生存期。

临时增加访问令牌的生存期:

- 将令牌寿命增加到大于维护期限。

- 等待两次访问令牌生存期,从而使用户可以将短期令牌替换为较长令牌。

- 输入维护。

- 使用

503错误代码和空主体来响应令牌请求。 - 退出维护。

- 将令牌生存期降低到正常水平。

Registrar no Google

Vamos precisar dos detalhes da sua configuração do OAuth 2.0 e compartilhar as credenciais para ativar a vinculação da conta. Consulte registro para saber mais detalhes.