การลิงก์บัญชี Google ช่วยให้เจ้าของบัญชี Google เชื่อมต่อกับบริการของคุณและแชร์ข้อมูลกับ Google ได้อย่างรวดเร็ว ราบรื่น และปลอดภัย

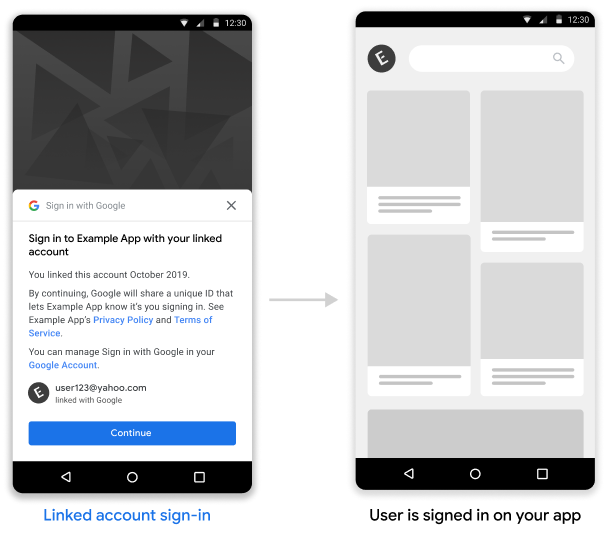

การลงชื่อเข้าใช้บัญชีที่ลิงก์จะเปิดใช้การลงชื่อเข้าใช้ด้วย Google แบบแตะครั้งเดียวสำหรับผู้ใช้ที่ลิงก์บัญชี Google กับบริการของคุณอยู่แล้ว ซึ่งจะช่วยปรับปรุงประสบการณ์การใช้งานของผู้ใช้ เนื่องจากผู้ใช้สามารถลงชื่อเข้าใช้ได้ในคลิกเดียว โดยไม่ต้องป้อนชื่อผู้ใช้และรหัสผ่านอีกครั้ง นอกจากนี้ยังช่วยลดโอกาสที่ผู้ใช้จะสร้างบัญชีซ้ำในบริการของคุณ

ข้อกำหนด

คุณต้องปฏิบัติตามข้อกำหนดต่อไปนี้เพื่อใช้การลงชื่อเข้าใช้บัญชีที่ลิงก์

- คุณใช้งานการลิงก์ OAuth ของบัญชี Google ที่รองรับขั้นตอนรหัสการให้สิทธิ์ของ OAuth 2.0 การใช้งาน OAuth ต้องมีปลายทางต่อไปนี้

- ปลายทางการให้สิทธิ์เพื่อจัดการคำขอการให้สิทธิ์

- ปลายทางโทเค็นเพื่อจัดการคำขอเข้าถึงและรีเฟรชโทเค็น

- ปลายทาง userinfo เพื่อดึงข้อมูลบัญชีพื้นฐานเกี่ยวกับผู้ใช้ที่ลิงก์ ซึ่งจะแสดงต่อผู้ใช้ในระหว่างขั้นตอนการลงชื่อเข้าใช้บัญชีที่ลิงก์

- คุณมีแอป Android

วิธีการทำงาน

สิ่งที่ต้องทำก่อน : ผู้ใช้เคยลิงก์บัญชี Google กับบัญชีของตนในบริการของคุณ

- คุณเลือกแสดงบัญชีที่ลิงก์ได้ในระหว่างขั้นตอนการลงชื่อเข้าใช้ด้วย One Tap

- ผู้ใช้จะเห็นข้อความแจ้งให้ลงชื่อเข้าใช้ด้วย One Tap พร้อมตัวเลือกในการลงชื่อเข้าใช้บริการด้วยบัญชีที่ลิงก์ไว้

- หากผู้ใช้เลือกที่จะดำเนินการต่อด้วยบัญชีที่ลิงก์ Google จะส่งคำขอไปยังปลายทางของโทเค็นเพื่อบันทึกรหัสการให้สิทธิ์ คำขอจะมีโทเค็นเพื่อการเข้าถึงของผู้ใช้ซึ่งออกโดยบริการของคุณและรหัสการให้สิทธิ์ของ Google

- คุณแลกเปลี่ยนรหัสการให้สิทธิ์ของ Google เป็นโทเค็นรหัส Google ซึ่งมีข้อมูลเกี่ยวกับบัญชี Google ของผู้ใช้

- แอปของคุณจะได้รับโทเค็นรหัสเมื่อขั้นตอนเสร็จสิ้น และคุณจับคู่โทเค็นนี้กับตัวระบุผู้ใช้ในโทเค็นรหัสที่เซิร์ฟเวอร์ของคุณได้รับ เพื่อนําผู้ใช้ลงชื่อเข้าใช้แอป

ใช้การลงชื่อเข้าใช้บัญชีที่ลิงก์ในแอป Android

ทำตามวิธีการในคู่มือการใช้งาน Android เพื่อรองรับการลงชื่อเข้าใช้บัญชีที่ลิงก์ในแอป Android

จัดการคำขอรหัสการให้สิทธิ์จาก Google

Google จะส่งคำขอ POST ไปยังปลายทางของโทเค็นเพื่อบันทึกรหัสการให้สิทธิ์ที่คุณแลกเปลี่ยนกับโทเค็น ID ของผู้ใช้ คำขอจะมีโทเค็นเพื่อการเข้าถึงของผู้ใช้และรหัสการให้สิทธิ์ OAuth2 ที่ Google ออก

ก่อนบันทึกรหัสการให้สิทธิ์ คุณต้องยืนยันโทเค็นเพื่อการเข้าถึงที่คุณมอบให้ Google ซึ่งระบุโดย client_id

คำขอ HTTP

ตัวอย่างคำขอ

POST /token HTTP/1.1

Host: server.example.com

Content-Type: application/x-www-form-urlencoded

code=GOOGLE_AUTHORIZATION_CODE

&grant_type=urn:ietf:params:oauth:grant-type:reciprocal

&client_id=CLIENT_ID

&client_secret=CLIENT_SECRET

&access_token=ACCESS_TOKEN

ปลายทางการแลกเปลี่ยนโทเค็นต้องจัดการพารามิเตอร์คำขอต่อไปนี้ได้

| พารามิเตอร์ปลายทางของโทเค็น | |

|---|---|

code |

ต้องระบุรหัสการให้สิทธิ์ Google OAuth2 |

client_id |

ต้องระบุรหัสไคลเอ็นต์ที่คุณออกให้กับ Google |

client_secret |

ต้องระบุรหัสลับไคลเอ็นต์ที่คุณให้กับ Google |

access_token |

ต้องระบุ โทเค็นเพื่อการเข้าถึงที่คุณออกให้กับ Google คุณจะใช้ข้อมูลนี้เพื่อให้ทราบบริบทของผู้ใช้ |

grant_type |

ต้องระบุ ต้องตั้งค่าเป็น urn:ietf:params:oauth:grant-type:reciprocal |

ปลายทางการแลกเปลี่ยนโทเค็นของคุณควรตอบสนองต่อคำขอ POST โดยทำตามขั้นตอนต่อไปนี้

- ยืนยันว่า

client_idได้มอบaccess_tokenให้แก่ Google - ตอบกลับด้วยการตอบกลับ HTTP 200 (OK) หากคำขอถูกต้องและมีการแลกเปลี่ยนรหัสการตรวจสอบสิทธิ์เป็นโทเค็นรหัส Google สำเร็จ หรือระบุรหัสข้อผิดพลาด HTTP หากคำขอไม่ถูกต้อง

การตอบสนองของ HTTP

สำเร็จ

แสดงรหัสสถานะ HTTP 200 OK

ตัวอย่างคำตอบที่สำเร็จ

HTTP/1.1 200 OK

Content-Type: application/json

Cache-Control: no-store

Pragma: no-cache

{}

ข้อผิดพลาด

ในกรณีที่คำขอ HTTP ไม่ถูกต้อง ให้ตอบกลับด้วยรหัสข้อผิดพลาด HTTP รหัสใดรหัสหนึ่งต่อไปนี้

| รหัสสถานะ HTTP | เนื้อความ | คำอธิบาย |

|---|---|---|

| 400 | {"error": "invalid_request"} |

คำขอไม่มีพารามิเตอร์ เซิร์ฟเวอร์จึงไม่สามารถดำเนินการตามคำขอได้ ข้อมูลนี้ยังอาจส่งคืนได้ด้วยหากคำขอมีพารามิเตอร์ที่ไม่รองรับหรือมีพารามิเตอร์ซ้ำ |

| 401 | {"error": "invalid_request"} |

การตรวจสอบสิทธิ์ไคลเอ็นต์ล้มเหลว เช่น หากคำขอมีรหัสไคลเอ็นต์หรือรหัสลับที่ไม่ถูกต้อง |

| 401 | {"error": "invalid_token"}

รวม "การตรวจสอบสิทธิ์ WWW: ผู้ถือ" คำถามในการตรวจสอบสิทธิ์ในส่วนหัวการตอบกลับ |

โทเค็นเพื่อการเข้าถึงของพาร์ทเนอร์ไม่ถูกต้อง |

| 403 | {"error": "insufficient_permission"}

รวม "การตรวจสอบสิทธิ์ WWW: ผู้ถือ" คำถามในการตรวจสอบสิทธิ์ในส่วนหัวการตอบกลับ |

โทเค็นเพื่อการเข้าถึงของพาร์ทเนอร์ไม่มีขอบเขตที่จำเป็นในการใช้ OAuth แบบ Reciprocal |

| 500 | {"error": "internal_error"} |

ข้อผิดพลาดเกี่ยวกับเซิร์ฟเวอร์ |

การตอบกลับข้อผิดพลาดควรมีฟิลด์ต่อไปนี้ :

| ช่องการตอบกลับข้อผิดพลาด | |

|---|---|

error |

สตริงข้อผิดพลาดต้องระบุ |

error_description |

คำอธิบายข้อผิดพลาดที่มนุษย์อ่านได้ |

error_uri |

URI ที่มีรายละเอียดเพิ่มเติมเกี่ยวกับข้อผิดพลาด |

ตัวอย่างการตอบกลับ 400

HTTP/1.1 400 Bad Request

Content-Type: application/json;charset=UTF-8

Cache-Control: no-store

Pragma: no-cache

{

"error": "invalid_request",

"error_description": "Request was missing the 'access_token' parameter."

}

แลกเปลี่ยนรหัสการให้สิทธิ์สำหรับโทเค็นรหัส

คุณจะต้องแลกเปลี่ยนรหัสการให้สิทธิ์ที่ได้รับเป็นโทเค็นของ Google ID ซึ่งมีข้อมูลเกี่ยวกับบัญชี Google ของผู้ใช้

หากต้องการแลกเปลี่ยนรหัสการให้สิทธิ์สำหรับโทเค็นรหัส Google ให้เรียกใช้ปลายทาง https://oauth2.googleapis.com/token แล้วตั้งค่าพารามิเตอร์ต่อไปนี้

| ช่องคำขอ | |

|---|---|

client_id |

ต้องระบุรหัสไคลเอ็นต์ที่ได้รับจากหน้าข้อมูลเข้าสู่ระบบของคอนโซล API ซึ่งโดยปกติจะเป็นข้อมูลเข้าสู่ระบบที่มีชื่อว่าแอป Actions on Google ใหม่ |

client_secret |

ต้องระบุ รหัสลับไคลเอ็นต์ที่ได้รับจากหน้าข้อมูลเข้าสู่ระบบของคอนโซล API |

code |

ต้องระบุ รหัสการให้สิทธิ์ที่ส่งในคำขอเริ่มต้น |

grant_type |

ต้องระบุ ตามที่ระบุไว้ในข้อกำหนด OAuth 2.0 ต้องกำหนดค่าของช่องนี้เป็น authorization_code |

ตัวอย่างคำขอ

POST /oauth2/v4/token HTTP/1.1

Host: www.googleapis.com

Content-Type: application/x-www-form-urlencoded

code=GOOGLE_AUTHORIZATION_CODE

&grant_type=authorization_code

&client_id=GOOGLE_CLIENT_ID

&client_secret=GOOGLE_CLIENT_SECRET

Google ตอบสนองต่อคำขอนี้โดยแสดงผลออบเจ็กต์ JSON ที่มีโทเค็นเพื่อการเข้าถึงที่มีอายุสั้นและโทเค็นการรีเฟรช

คำตอบจะมีช่องต่อไปนี้

| ช่องคำตอบ | |

|---|---|

access_token |

โทเค็นเพื่อการเข้าถึงที่ออกโดย Google ซึ่งแอปพลิเคชันของคุณส่งเพื่อให้สิทธิ์คำขอของ Google API |

id_token |

โดยโทเค็นรหัสจะมีข้อมูลบัญชี Google ของผู้ใช้ ส่วนตรวจสอบการตอบกลับมีรายละเอียดเกี่ยวกับวิธีถอดรหัสและตรวจสอบการตอบกลับโทเค็นรหัส |

expires_in |

อายุการใช้งานที่เหลือของโทเค็นเพื่อการเข้าถึงเป็นวินาที |

refresh_token |

โทเค็นที่คุณสามารถใช้เพื่อรับโทเค็นเพื่อการเข้าถึงใหม่ โทเค็นการรีเฟรชจะใช้ได้จนกว่าจะเพิกถอนสิทธิ์เข้าถึง |

scope |

ค่าของช่องนี้จะตั้งไว้เป็น openid สำหรับกรณีการใช้งานการลงชื่อเข้าใช้บัญชีที่ลิงก์เสมอ |

token_type |

ประเภทของโทเค็นที่แสดงผล ปัจจุบันค่าของช่องนี้เป็น Bearer เสมอ |

ตัวอย่างการตอบกลับ

HTTP/1.1 200 OK

Content-type: application/json; charset=utf-8

{

"access_token": "Google-access-token",

"id_token": "Google-ID-token",

"expires_in": 3599,

"token_type": "Bearer",

"scope": "openid",

"refresh_token": "Google-refresh-token"

}

POST /oauth2/v4/token HTTP/1.1

Host: www.googleapis.com

Content-Type: application/x-www-form-urlencoded

code=Google authorization code

&grant_type=authorization_code

&client_id=Google client id

&client_secret=Google client secret

ตรวจสอบการตอบกลับของโทเค็นรหัส

ตรวจสอบและถอดรหัสการยืนยัน JWT

คุณสามารถตรวจสอบและถอดรหัสการยืนยัน JWT ได้โดยใช้ ไลบรารีการถอดรหัส JWT สำหรับภาษาของคุณ ใช้ คีย์สาธารณะของ Google มีอยู่ใน JWK หรือ PEM เพื่อยืนยัน ลายเซ็นของโทเค็น

เมื่อถอดรหัสแล้ว การยืนยัน JWT จะมีลักษณะดังตัวอย่างต่อไปนี้

{

"sub": "1234567890", // The unique ID of the user's Google Account

"iss": "https://accounts.google.com", // The assertion's issuer

"aud": "123-abc.apps.googleusercontent.com", // Your server's client ID

"iat": 233366400, // Unix timestamp of the assertion's creation time

"exp": 233370000, // Unix timestamp of the assertion's expiration time

"name": "Jan Jansen",

"given_name": "Jan",

"family_name": "Jansen",

"email": "jan@gmail.com", // If present, the user's email address

"email_verified": true, // true, if Google has verified the email address

"hd": "example.com", // If present, the host domain of the user's GSuite email address

// If present, a URL to user's profile picture

"picture": "https://lh3.googleusercontent.com/a-/AOh14GjlTnZKHAeb94A-FmEbwZv7uJD986VOF1mJGb2YYQ",

"locale": "en_US" // User's locale, from browser or phone settings

}

นอกจากการยืนยันลายเซ็นของโทเค็นแล้ว ให้ตรวจสอบว่าการยืนยัน

ผู้ออกใบรับรอง (ช่อง iss) คือ https://accounts.google.com ซึ่งกลุ่มเป้าหมาย

(ช่อง aud) คือรหัสไคลเอ็นต์ที่กําหนด และโทเค็นยังไม่หมดอายุ

(ช่อง exp)

เมื่อใช้ช่อง email, email_verified และ hd คุณจะทราบได้ว่า

Google โฮสต์และมีสิทธิ์สำหรับอีเมล ในกรณีที่ Google

เชื่อถือได้ ซึ่งผู้ใช้ปัจจุบันเป็นเจ้าของบัญชีที่ถูกต้อง

และคุณก็สามารถข้ามการใช้รหัสผ่านหรือวิธีการพิสูจน์อื่นๆ ได้ มิเช่นนั้น วิธีการเหล่านี้

สามารถใช้ยืนยันบัญชีก่อนลิงก์ได้

กรณีที่ Google เชื่อถือได้

emailมีส่วนต่อท้าย@gmail.comนี่คือบัญชี Gmailemail_verifiedเป็นจริงและตั้งค่าhdแล้ว นี่คือบัญชี G Suite

ผู้ใช้อาจลงทะเบียนบัญชี Google โดยไม่ใช้ Gmail หรือ G Suite ได้ วันและเวลา

email ไม่มีคำต่อท้าย @gmail.com และ hd ไม่มี Google ไม่มี

แนะนำให้ใช้รหัสผ่านหรือวิธีการอื่นๆ ในการพิสูจน์ยืนยัน

ผู้ใช้รายนั้น email_verified ก็อาจเป็นจริงได้ เนื่องจาก Google ได้ยืนยัน

ผู้ใช้เมื่อมีการสร้างบัญชี Google แต่การเป็นเจ้าของของบุคคลที่สาม

บัญชีอีเมลของคุณอาจมีการเปลี่ยนแปลง