El tipo de vinculación por OAuth admite dos flujos de OAuth 2.0 estándares de la industria: los flujos de código implícito y de autorización.

En el flujo de código implícito, Google abre tu extremo de autorización en el navegador del usuario. Después de acceder correctamente, devuelves un token de acceso de larga duración a Google. Este token de acceso ahora se incluye en cada solicitud que envía el Asistente a tu acción.

En el flujo de código de autorización, necesitas dos extremos:

- El extremo authorization, que se encarga de presentar la IU de acceso a los usuarios que aún no accedieron y de registrar el consentimiento para el acceso solicitado en forma de un código de autorización de corta duración.

- El extremo de intercambio de tokens, que es responsable de dos tipos de intercambios:

- Intercambia un código de autorización por un token de actualización de larga duración y un token de acceso de corta duración. Este intercambio se produce cuando el usuario pasa por el flujo de vinculación de cuentas.

- Intercambia un token de actualización de larga duración por un token de acceso de corta duración. Este intercambio ocurre cuando Google necesita un token de acceso nuevo porque el que había vencido.

Si bien el flujo de código implícito es más fácil de implementar, Google recomienda que los tokens de acceso emitidos con el flujo implícito nunca venzan, porque el vencimiento del token con el flujo implícito obliga al usuario a vincular su cuenta nuevamente. Si necesitas el vencimiento del token por razones de seguridad, debes considerar usar el flujo de código de Auth.

Implementa la vinculación de cuentas con OAuth

Configura el proyecto

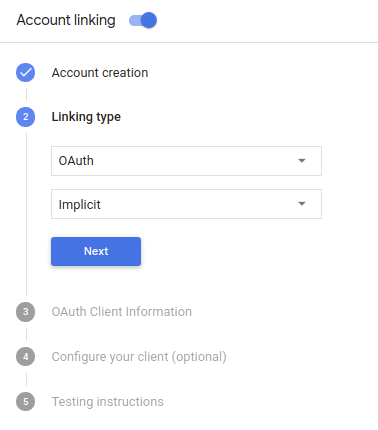

Para configurar tu proyecto de modo que use la vinculación por OAuth, sigue estos pasos:

- Abre la Consola de Actions y selecciona el proyecto que deseas usar.

- Haz clic en la pestaña Desarrollar y elige Vinculación de la cuenta.

- Activa el interruptor junto a Vinculación de cuentas.

- En la sección Creación de cuentas, selecciona No, solo quiero permitir la creación de cuentas en mi sitio web.

En Tipo de vinculación, selecciona OAuth y Implícito.

En Client Information, haz lo siguiente:

- Asigna un valor a Client ID issued by your Actions to Google para identificar las solicitudes provenientes de Google.

- Inserta las URLs de tus extremos de autorización y de intercambio de tokens.

- Haz clic en Guardar.

Implementa tu servidor de OAuth

为了支持 OAuth 2.0 隐式流程,您的服务会进行授权 端点。此端点负责 就数据访问征得用户同意。授权端点 向尚未登录的用户显示登录界面,并记录 同意所请求的访问。

当您的 Action 需要调用您的某项授权的 API 时,Google 会使用 此端点来获得用户许可,以在其上调用这些 API 。

由 Google 发起的典型 OAuth 2.0 隐式流会话具有以下特征: 以下流程:

- Google 会在用户的浏览器中打开您的授权端点。通过 如果用户尚未登录,则可以登录,并且授予 Google 访问 通过您的 API 访问其数据(如果尚未授予权限)。

- 您的服务会创建一个访问令牌并将其返回给 通过使用访问令牌将用户的浏览器重定向回 Google, 附件。

- Google 调用您的服务的 API,并使用 。您的服务会验证访问令牌是否向 Google 授予 访问 API 的授权,然后完成 API 调用。

处理授权请求

当您的 Action 需要通过 OAuth 2.0 隐式流程执行账号关联时, Google 会通过包含以下内容的请求将用户发送到您的授权端点: 以下参数:

| 授权端点参数 | |

|---|---|

client_id |

您分配给 Google 的客户 ID。 |

redirect_uri |

此请求的响应发送到的网址。 |

state |

将一个在 重定向 URI。 |

response_type |

要在响应中返回的值的类型。对于 OAuth 2.0 隐式

则响应类型始终为 token。 |

例如,如果您的授权端点可通过 https://myservice.example.com/auth 访问,

请求可能如下所示:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&response_type=token

为了让授权端点能够处理登录请求,请执行以下步骤:

验证

client_id和redirect_uri值, 防止向意外或配置错误的客户端应用授予访问权限:- 确认

client_id是否与您的客户端 ID 匹配 分配给 Google。 - 确认

redirect_uri指定的网址 参数的格式如下:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID

- 确认

检查用户是否已登录您的服务。如果用户未登录 中,完成服务的登录或注册流程。

生成 Google 将用于访问您的 API 的访问令牌。通过 访问令牌可以是任何字符串值,但必须唯一地表示 令牌对应的用户和客户端,且不得被猜到。

发送 HTTP 响应,将用户浏览器重定向到相应网址 由

redirect_uri参数指定。添加所有 以下参数:access_token:您刚刚生成的访问令牌token_type:字符串bearerstate:原始状态的未修改状态值 请求 以下是生成的网址示例:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID#access_token=ACCESS_TOKEN&token_type=bearer&state=STATE_STRING

Google 的 OAuth 2.0 重定向处理程序将收到访问令牌并确认

state 值没有更改。在 Google 获得

访问令牌,则 Google 会将该令牌附加到后续调用

作为 AppRequest 的一部分添加到您的 Action。

Diseña la interfaz de usuario por voz para el flujo de autenticación

Verifica si el usuario está verificado y comienza el flujo de vinculación de cuentas

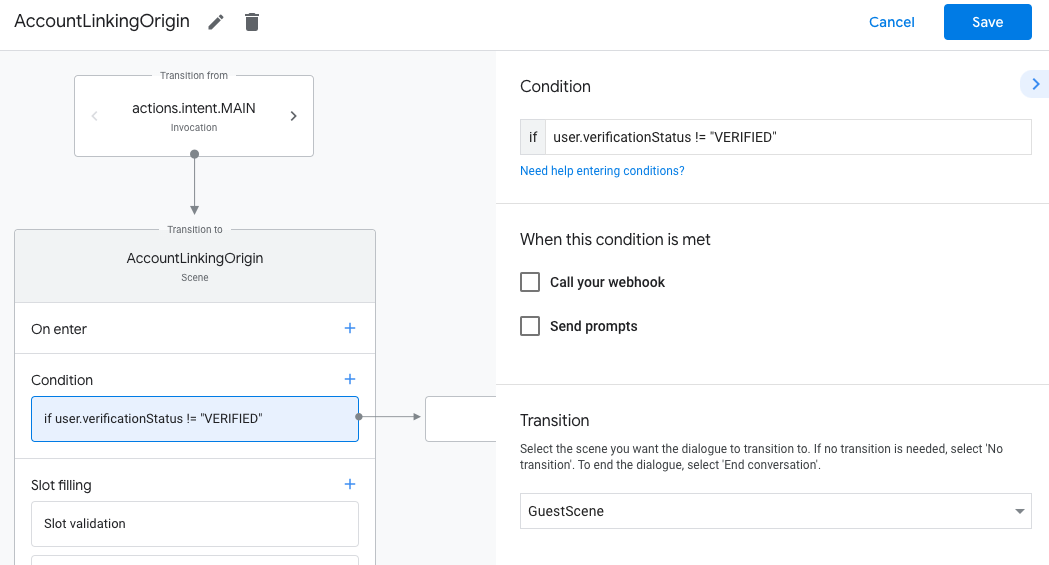

- Abre tu proyecto de Actions Builder en la Consola de Actions.

- Crea una escena nueva para iniciar la vinculación de cuentas en tu Acción:

- Haz clic en Scenes.

- Haz clic en el ícono de agregar (+) para agregar una escena nueva.

- En la escena recién creada, haz clic en el ícono de agregar add para Condiciones.

- Agrega una condición que verifique si el usuario asociado a la conversación es un usuario verificado. Si la verificación falla, tu Acción no podrá realizar la vinculación de cuentas durante la conversación y deberá recurrir a proporcionar acceso a la funcionalidad que no requiere la vinculación de cuentas.

- En el campo

Enter new expressionen Condición, ingresa la siguiente lógica:user.verificationStatus != "VERIFIED" - En Transición, selecciona una escena que no requiera la vinculación de la cuenta o una escena que sea el punto de entrada a la funcionalidad solo para invitados.

- En el campo

- Haz clic en el ícono de agregar add para Condiciones.

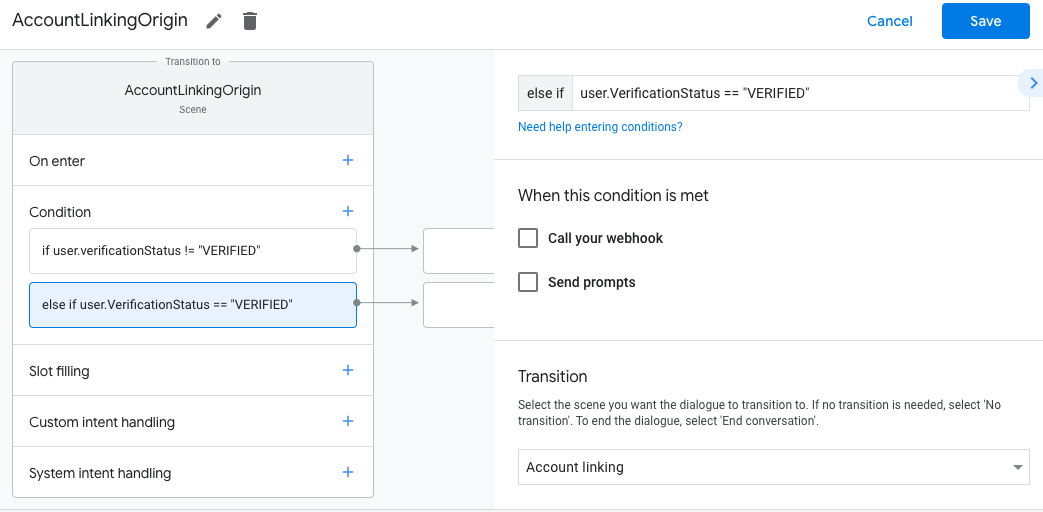

- Agrega una condición para activar un flujo de vinculación de cuentas si el usuario no tiene una identidad asociada.

- En el campo

Enter new expressionde Condición, ingresa la siguiente lógica:user.verificationStatus == "VERIFIED" - En Transition, selecciona la escena del sistema Account Linking.

- Haz clic en Guardar.

- En el campo

Después de guardar, se agregará a tu proyecto una nueva escena del sistema de vinculación de cuentas llamada <SceneName>_AccountLinking.

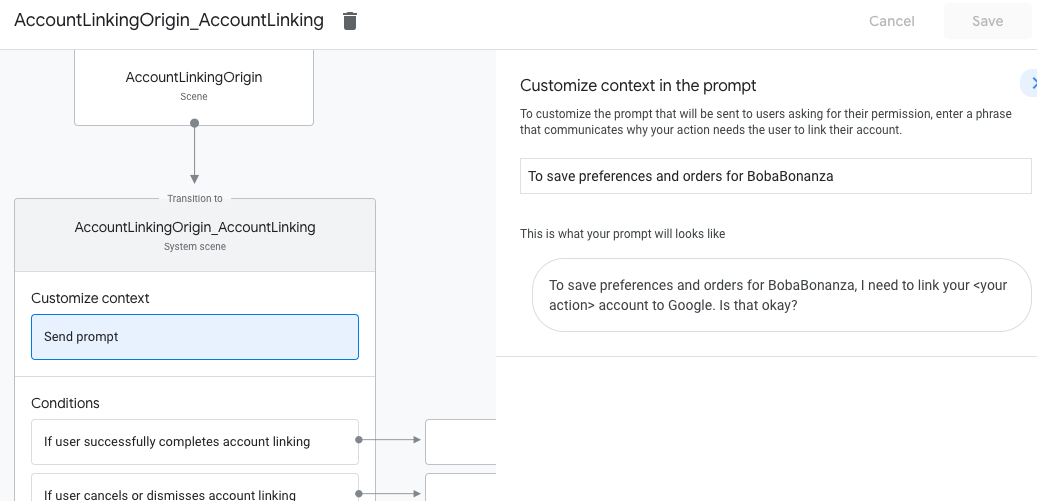

Personaliza la escena de vinculación de cuentas

- En Scenes, selecciona la escena del sistema de vinculación de cuentas.

- Haz clic en Enviar mensaje y agrega una oración breve para describirle al usuario por qué la acción necesita acceder a su identidad (por ejemplo, "Para guardar tus preferencias").

- Haz clic en Guardar.

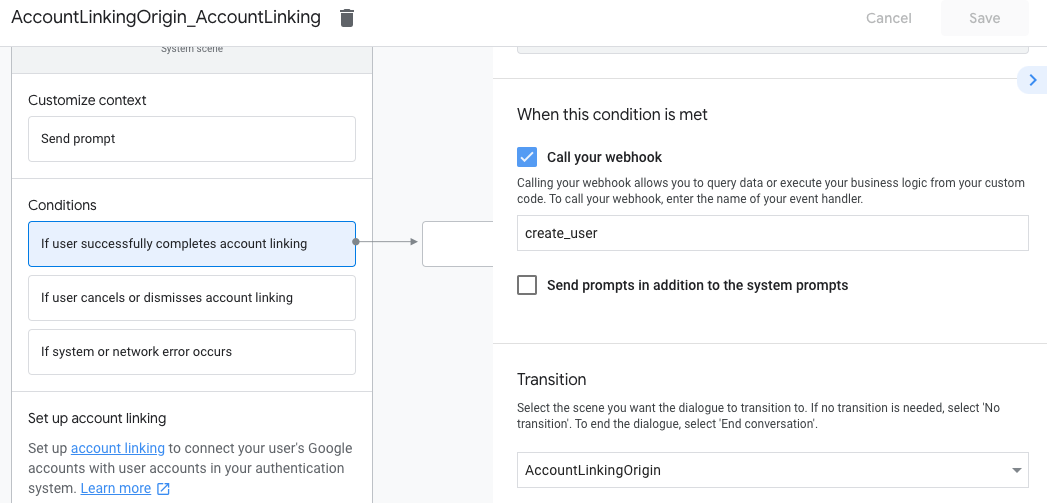

- En Condiciones, haz clic en Si el usuario completa correctamente la vinculación de la cuenta.

- Configura cómo debe continuar el flujo si el usuario acepta vincular su cuenta. Por ejemplo, llama al webhook para procesar cualquier lógica empresarial personalizada que se requiera y volver a la escena de origen.

- Haz clic en Guardar.

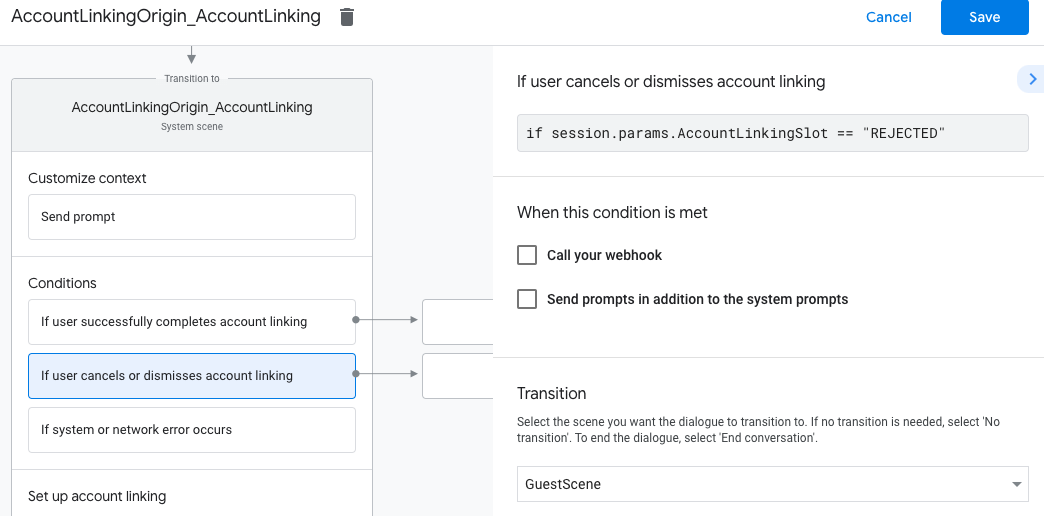

- En Condiciones, haz clic en Si el usuario cancela o descarta la vinculación de la cuenta.

- Configura cómo debe continuar el flujo si el usuario no acepta vincular su cuenta. Por ejemplo, envía un mensaje de confirmación y redirecciona a escenas que proporcionan funcionalidad que no requiere la vinculación de la cuenta.

- Haz clic en Guardar.

- En Condiciones, haz clic en Si se produce un error del sistema o de la red.

- Configura cómo debe continuar el flujo si no se puede completar el flujo de vinculación de cuentas debido a errores del sistema o de red. Por ejemplo, envía un mensaje de confirmación y redirecciona a escenas que proporcionan funcionalidad que no requiere la vinculación de la cuenta.

- Haz clic en Guardar.

Cómo controlar las solicitudes de acceso a los datos

Si la solicitud del Asistente contiene un token de acceso, primero verifica que el token de acceso sea válido (y no haya vencido) y, luego, recupera la cuenta de usuario asociada de tu base de datos.