Тип привязки «Упрощенный» для входа в Google на основе OAuth добавляет вход в Google поверх привязки учетных записей на основе OAuth. Это обеспечивает беспрепятственную голосовую связь для пользователей Google, а также позволяет привязывать учетные записи для пользователей, которые зарегистрировались в вашей службе с учетными данными, не принадлежащими Google.

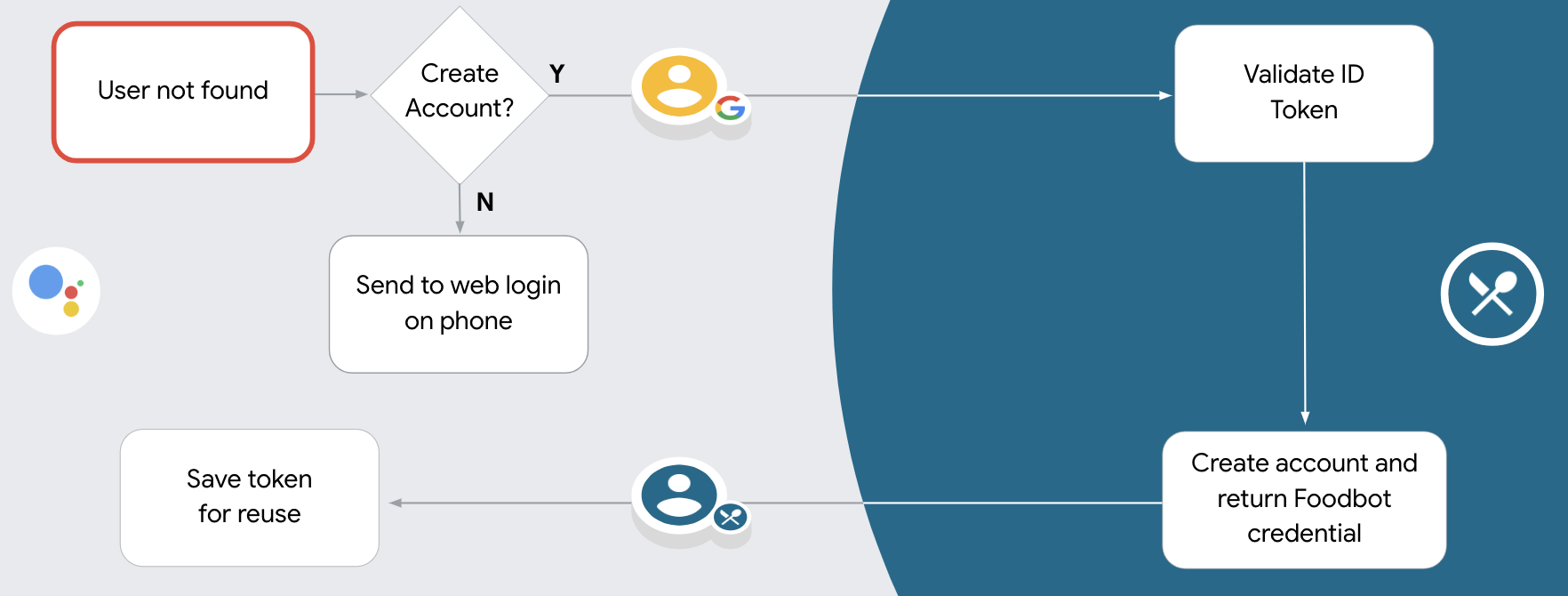

Этот тип связи начинается с входа в Google, который позволяет вам проверить, существует ли информация профиля Google пользователя в вашей системе. Если информация о пользователе не найдена в вашей системе, начинается стандартный поток OAuth. Пользователь также может создать новую учетную запись, используя информацию своего профиля Google.

Чтобы выполнить привязку учетной записи с помощью типа «Оптимизированная привязка», выполните следующие общие шаги:

- Сначала попросите пользователя дать согласие на доступ к его профилю Google.

- Используйте информацию в своем профиле для идентификации пользователя.

- Если вы не можете найти совпадение с пользователем Google в своей системе аутентификации, процесс продолжится в зависимости от того, настроили ли вы в своем проекте Actions в консоли Actions разрешение на создание учетной записи пользователя с помощью голоса или только на своем веб-сайте.

- Если вы разрешаете создание учетной записи с помощью голоса, подтвердите идентификационный токен, полученный от Google. Затем вы можете создать пользователя на основе информации профиля, содержащейся в идентификационном токене.

- Если вы не разрешаете создание учетной записи с помощью голоса, пользователь переводится в браузер, где он может загрузить вашу страницу авторизации и завершить процесс создания пользователя.

Поддержка создания учетной записи с помощью голоса

Если вы разрешите создание учетной записи пользователя с помощью голоса, Ассистент спросит пользователя, хочет ли он сделать следующее:

- Создайте новую учетную запись в своей системе, используя данные своей учетной записи Google, или

- Войдите в свою систему аутентификации с помощью другой учетной записи, если у них есть существующая учетная запись, не принадлежащая Google.

Рекомендуется разрешить создание учетной записи с помощью голоса, если вы хотите свести к минимуму сложности процесса создания учетной записи. Пользователю необходимо выйти из голосового потока только в том случае, если он хочет войти в систему, используя существующую учетную запись, не принадлежащую Google.

Запретить создание учетной записи с помощью голоса

Если вы запретили создание учетной записи пользователя с помощью голоса, Ассистент откроет URL-адрес веб-сайта, который вы указали для аутентификации пользователя. Если взаимодействие происходит на устройстве, у которого нет экрана, Ассистент направляет пользователя к телефону, чтобы продолжить процесс привязки учетной записи.

Запретить создание рекомендуется, если:

Вы не хотите, чтобы пользователи, у которых есть учетные записи, не принадлежащие Google, могли создавать новые учетные записи, и хотите, чтобы они вместо этого ссылались на свои существующие учетные записи пользователей в вашей системе аутентификации. Например, если вы предлагаете программу лояльности, возможно, вы захотите убедиться, что пользователь не потеряет баллы, накопленные в его существующей учетной записи.

Вам необходимо иметь полный контроль над процессом создания учетной записи. Например, вы можете запретить создание, если вам нужно показать пользователю свои условия обслуживания во время создания учетной записи.

Реализация «упрощенной» связи для входа в Google на основе OAuth.

Учетные записи связаны с потоками отраслевого стандарта OAuth 2.0. Действия в Google поддерживают потоки неявного кода и кода авторизации.

В потоке неявного кода Google открывает вашу конечную точку авторизации в браузере пользователя. После успешного входа вы возвращаете долговременный токен доступа в Google. Этот токен доступа теперь включается в каждый запрос, отправляемый помощником в ваше действие.

В потоке кода авторизации вам нужны две конечные точки:

- Конечная точка авторизации , которая отвечает за представление пользовательского интерфейса входа пользователям, которые еще не вошли в систему, и запись согласия на запрошенный доступ в виде кратковременного кода авторизации.

- Конечная точка обмена токенами , которая отвечает за два типа обмена:

- Обменивает код авторизации на долгоживущий токен обновления и недолговечный токен доступа. Этот обмен происходит, когда пользователь проходит процесс связывания учетной записи.

- Заменяет долгоживущий токен обновления на недолговечный токен доступа. Этот обмен происходит, когда Google нужен новый токен доступа, потому что срок его действия истек.

Хотя неявный поток кода реализовать проще, Google рекомендует, чтобы токены доступа, выданные с использованием неявного потока, никогда не истекали, потому что использование истечения срока действия токена с неявным потоком вынуждает пользователя снова связывать свою учетную запись. Если вам требуется истечение срока действия токена по соображениям безопасности, вам следует настоятельно рассмотреть возможность использования потока кода аутентификации.

Настроить проект

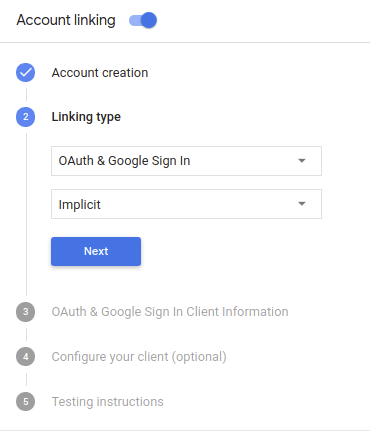

Чтобы настроить проект для использования оптимизированного связывания, выполните следующие действия:

- Откройте консоль действий и выберите проект, который вы хотите использовать.

- Нажмите на вкладку «Разработка» и выберите «Связывание учетной записи» .

- Включите переключатель рядом с пунктом «Привязка учетной записи» .

- В разделе Создание учетной записи выберите Да .

В разделе «Тип связи» выберите «OAuth и вход в Google» и «Неявное» .

В разделе «Информация о клиенте» выполните следующие действия:

- Присвойте значение идентификатору клиента, выданному вашими действиями Google, чтобы идентифицировать запросы, поступающие от Google.

- Вставьте URL-адреса конечных точек авторизации и обмена токенами.

Нажмите Сохранить .

Внедрите свой сервер OAuth

Для поддержки неявного потока OAuth 2.0 ваша служба предоставляет конечную точку авторизации по HTTPS. Эта конечная точка отвечает за аутентификацию и получение согласия пользователей на доступ к данным. Конечная точка авторизации предоставляет пользовательский интерфейс входа вашим пользователям, которые еще не вошли в систему, и записывает согласие на запрошенный доступ.

Когда вашему действию необходимо вызвать один из авторизованных API вашей службы, Google использует эту конечную точку, чтобы получить от ваших пользователей разрешение на вызов этих API от их имени.

Типичный сеанс неявного потока OAuth 2.0, инициированный Google, имеет следующий поток:

- Google открывает вашу конечную точку авторизации в браузере пользователя. Пользователь входит в систему, если он еще не вошел в систему, и предоставляет Google разрешение на доступ к своим данным с помощью вашего API, если он еще не предоставил разрешение.

- Ваша служба создает токен доступа и возвращает его в Google, перенаправляя браузер пользователя обратно в Google с токеном доступа, прикрепленным к запросу.

- Google вызывает API вашего сервиса и прикрепляет токен доступа к каждому запросу. Ваша служба проверяет, что токен доступа предоставляет Google авторизацию для доступа к API, а затем выполняет вызов API.

Обработка запросов на авторизацию

Когда вашему действию необходимо выполнить привязку учетной записи через неявный поток OAuth 2.0, Google отправляет пользователя в вашу конечную точку авторизации с запросом, который включает следующие параметры:

| Параметры конечной точки авторизации | |

|---|---|

client_id | Идентификатор клиента, который вы назначили Google. |

redirect_uri | URL-адрес, на который вы отправляете ответ на этот запрос. |

state | Бухгалтерское значение, которое передается обратно в Google без изменений в URI перенаправления. |

response_type | Тип значения, возвращаемого в ответе. Для неявного потока OAuth 2.0 тип ответа всегда — token . |

Например, если ваша конечная точка авторизации доступна по адресу https://myservice.example.com/auth , запрос может выглядеть так:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&response_type=token

Чтобы конечная точка авторизации могла обрабатывать запросы на вход, выполните следующие действия:

Проверьте значения

client_idиredirect_uri, чтобы предотвратить предоставление доступа непреднамеренным или неправильно настроенным клиентским приложениям:- Убедитесь, что

client_idсоответствует идентификатору клиента, который вы назначили Google. - Убедитесь, что URL-адрес, указанный параметром

redirect_uri, имеет следующую форму:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID

- Убедитесь, что

Проверьте, вошел ли пользователь в ваш сервис. Если пользователь не вошел в систему, завершите процедуру входа или регистрации в вашей службе.

Создайте токен доступа, который Google будет использовать для доступа к вашему API. Маркер доступа может быть любым строковым значением, но он должен однозначно представлять пользователя и клиента, для которого предназначен токен, и не должен быть угадываемым.

Отправьте HTTP-ответ, который перенаправляет браузер пользователя на URL-адрес, указанный параметром

redirect_uri. Включите все следующие параметры во фрагмент URL:-

access_token: только что сгенерированный вами токен доступа. -

token_type:bearerстроки -

state: немодифицированное значение состояния из исходного запроса. Ниже приведен пример результирующего URL-адреса:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID#access_token=ACCESS_TOKEN&token_type=bearer&state=STATE_STRING

-

Обработчик перенаправления OAuth 2.0 Google получит токен доступа и подтвердит, что значение state не изменилось. После того как Google получит токен доступа к вашей службе, Google прикрепит этот токен к последующим вызовам вашего действия как часть AppRequest .

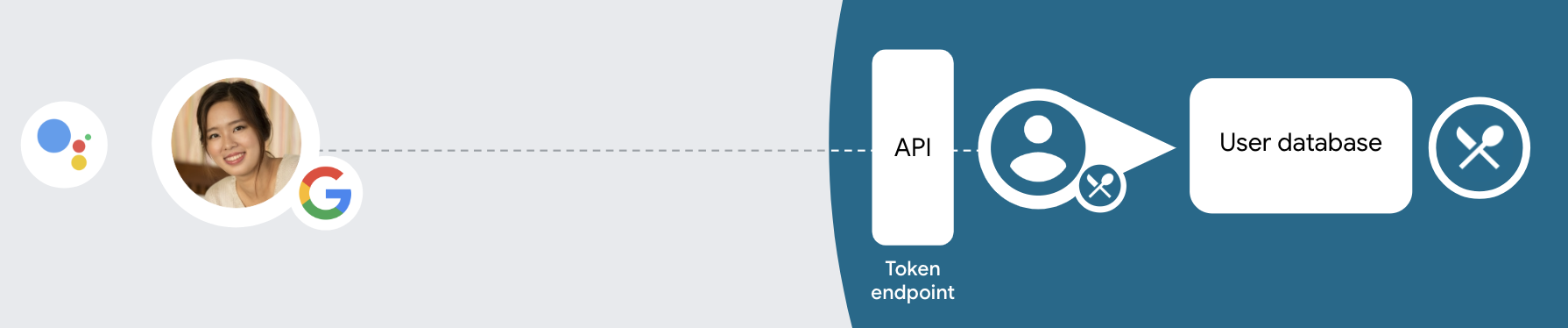

Обработка автоматического связывания

После того как пользователь дает ваше согласие на доступ к своему профилю Google, Google отправляет запрос, содержащий подписанное подтверждение личности пользователя Google. Утверждение содержит информацию, включающую идентификатор аккаунта Google, имя и адрес электронной почты пользователя. Конечная точка обмена токенами, настроенная для вашего проекта, обрабатывает этот запрос.

Если соответствующая учетная запись Google уже присутствует в вашей системе аутентификации, ваша конечная точка обмена токенами возвращает токен для пользователя. Если учетная запись Google не соответствует существующему пользователю, ваша конечная точка обмена токенами возвращает ошибку user_not_found .

Запрос имеет следующую форму:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&intent=get&assertion=JWT&consent_code=CONSENT_CODE&scope=SCOPES

Конечная точка обмена токенами должна иметь возможность обрабатывать следующие параметры:

| Параметры конечной точки токена | |

|---|---|

grant_type | Тип обмениваемого токена. Для этих запросов этот параметр имеет значение urn:ietf:params:oauth:grant-type:jwt-bearer . |

intent | Для этих запросов значением этого параметра является `get`. |

assertion | Веб-токен JSON (JWT), который обеспечивает подписанное подтверждение личности пользователя Google. JWT содержит информацию, включающую идентификатор учетной записи Google, имя и адрес электронной почты пользователя. |

consent_code | Необязательно : одноразовый код, указывающий, что пользователь предоставил вашему действию согласие на доступ к указанным областям. |

scope | Необязательно : любые области, которые вы настроили Google для запроса от пользователей. |

Когда ваша конечная точка обмена токенами получит запрос на связывание, она должна сделать следующее:

Проверка и декодирование утверждения JWT

Вы можете проверить и декодировать утверждение JWT, используя библиотеку JWT-декодирования для вашего языка . Используйте открытые ключи Google (доступные в формате JWK или PEM ) для проверки подписи токена.

В декодированном виде утверждение JWT выглядит следующим образом:

{ "sub": 1234567890, // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "locale": "en_US" }

Помимо проверки подписи токена, убедитесь, что эмитент утверждения (поле iss ) — https://accounts.google.com , а аудитория (поле aud ) — это идентификатор клиента, назначенный вашему действию.

Проверьте, присутствует ли учетная запись Google в вашей системе аутентификации.

Проверьте, верно ли одно из следующих условий:

- Идентификатор аккаунта Google, указанный в

subутверждения, находится в вашей базе данных пользователей. - Адрес электронной почты в утверждении соответствует пользователю в вашей базе данных пользователей.

Если любое из условий верно, пользователь уже зарегистрировался, и вы можете выдать токен доступа.

Если ни идентификатор аккаунта Google, ни адрес электронной почты, указанные в утверждении, не соответствуют пользователю в вашей базе данных, значит, пользователь еще не зарегистрировался. В этом случае ваша конечная точка обмена токенами должна ответить ошибкой HTTP 401, которая указывает error=user_not_found , как в следующем примере:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"user_not_found",

}

user_not_found , Google вызывает вашу конечную точку обмена токенами со значением параметра intent , установленного для создания и отправки идентификационного токена, содержащего информацию профиля пользователя, вместе с запросом.

Управление созданием учетной записи через вход в Google

Когда пользователю необходимо создать учетную запись в вашей службе, Google отправляет запрос к вашей конечной точке обмена токенами, в котором указано intent=create , как в следующем примере:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded response_type=token&grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&scope=SCOPES&intent=create&consent_code=CONSENT_CODE&assertion=JWT[&NEW_ACCOUNT_INFO]

Параметр assertion содержит веб-токен JSON (JWT), который обеспечивает подписанное подтверждение личности пользователя Google. JWT содержит информацию, включающую идентификатор учетной записи Google, имя и адрес электронной почты пользователя, которые вы можете использовать для создания новой учетной записи в своей службе.

Чтобы ответить на запросы на создание учетной записи, ваша конечная точка обмена токенами должна выполнить следующее:

Проверка и декодирование утверждения JWT

Вы можете проверить и декодировать утверждение JWT, используя библиотеку JWT-декодирования для вашего языка . Используйте открытые ключи Google (доступные в формате JWK или PEM ) для проверки подписи токена.

В декодированном виде утверждение JWT выглядит следующим образом:

{ "sub": 1234567890, // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "locale": "en_US" }

Помимо проверки подписи токена, убедитесь, что эмитент утверждения (поле iss ) — https://accounts.google.com , а аудитория (поле aud ) — это идентификатор клиента, назначенный вашему действию.

Подтвердите информацию о пользователе и создайте новую учетную запись

Проверьте, верно ли одно из следующих условий:

- Идентификатор аккаунта Google, указанный в

subутверждения, находится в вашей базе данных пользователей. - Адрес электронной почты в утверждении соответствует пользователю в вашей базе данных пользователей.

Если любое из условий верно, предложите пользователю связать существующую учетную запись с учетной записью Google, ответив на запрос ошибкой HTTP 401, указав error=linking_error и адрес электронной почты пользователя в качестве login_hint , как в следующем примере:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"linking_error",

"login_hint":"foo@bar.com"

}

Если ни одно из условий не верно, создайте новую учетную запись пользователя, используя информацию, предоставленную в JWT. Для новых учетных записей обычно не устанавливается пароль. Рекомендуется добавить Google Sign In на другие платформы, чтобы пользователи могли входить в систему через Google на всех поверхностях вашего приложения. Кроме того, вы можете отправить пользователю по электронной почте ссылку, которая запустит процесс восстановления пароля, чтобы позволить пользователю установить пароль для входа на других платформах.

Когда создание будет завершено, выдайте токен доступа. и верните значения в объекте JSON в теле вашего ответа HTTPS, как в следующем примере:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Разработайте голосовой пользовательский интерфейс для процесса аутентификации.

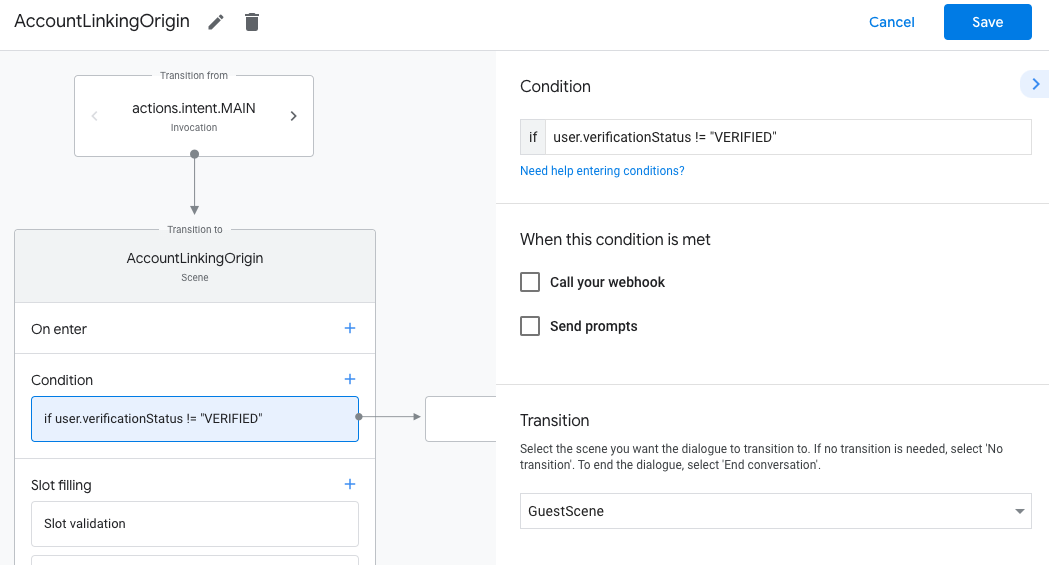

Проверьте, подтвержден ли пользователь, и запустите процесс привязки учетной записи.

- Откройте проект Actions Builder в консоли Actions .

- Создайте новую сцену, чтобы начать привязку учетной записи в своем действии:

- Нажмите «Сцены» .

- Нажмите значок добавления (+), чтобы добавить новую сцену.

- Во вновь созданной сцене щелкните значок « add для «Условия» .

- Добавьте условие, которое проверяет, является ли пользователь, связанный с беседой, проверенным пользователем. Если проверка не пройдена, ваше действие не сможет выполнить привязку учетной записи во время разговора и должно вернуться к предоставлению доступа к функциям, которые не требуют привязки учетной записи.

- В поле

Enter new expressionв разделе «Условие » введите следующую логику:user.verificationStatus != "VERIFIED" - В разделе «Переход » выберите сцену, которая не требует привязки учетной записи, или сцену, которая является точкой входа в функции, доступные только для гостей.

- В поле

- Нажмите значок « add для «Условия» .

- Добавьте условие для запуска процесса связывания учетной записи, если у пользователя нет связанного удостоверения.

- В поле

Enter new expressionв разделе «Условие » введите следующую логику:user.verificationStatus == "VERIFIED" - В разделе «Переход» выберите системную сцену «Связывание учетных записей» .

- Нажмите Сохранить .

- В поле

После сохранения в ваш проект добавляется новая сцена системы связывания учетных записей под названием <SceneName>_AccountLinking .

Настройте сцену привязки учетной записи

- В разделе «Сцены» выберите сцену системы привязки учетной записи.

- Нажмите «Отправить запрос» и добавьте короткое предложение, описывающее пользователю, почему Действию необходим доступ к его личности (например, «Чтобы сохранить ваши настройки»).

- Нажмите Сохранить .

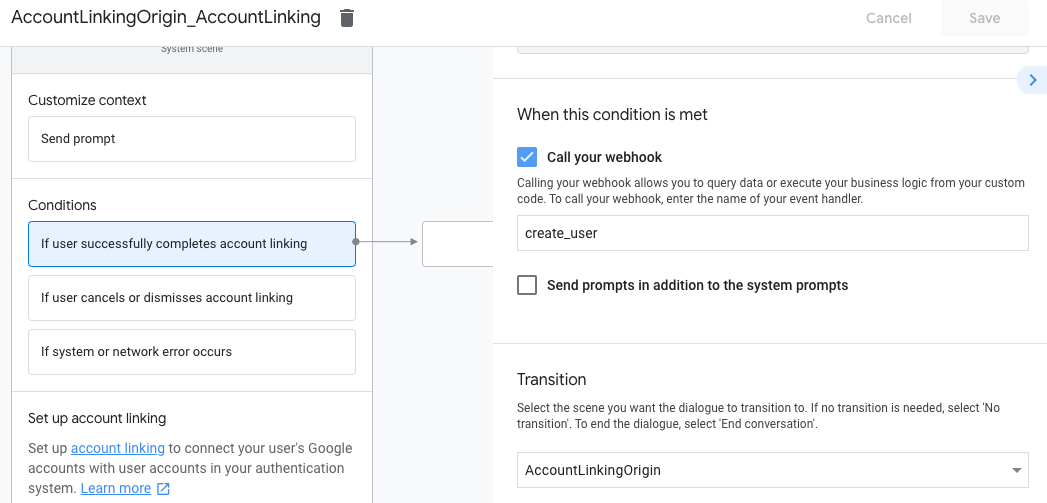

- В разделе «Условия» нажмите «Если пользователь успешно завершил привязку учетной записи» .

- Настройте, как должен действовать поток, если пользователь соглашается связать свою учетную запись. Например, вызовите веб-перехватчик для обработки любой необходимой пользовательской бизнес-логики и возврата к исходной сцене.

- Нажмите Сохранить .

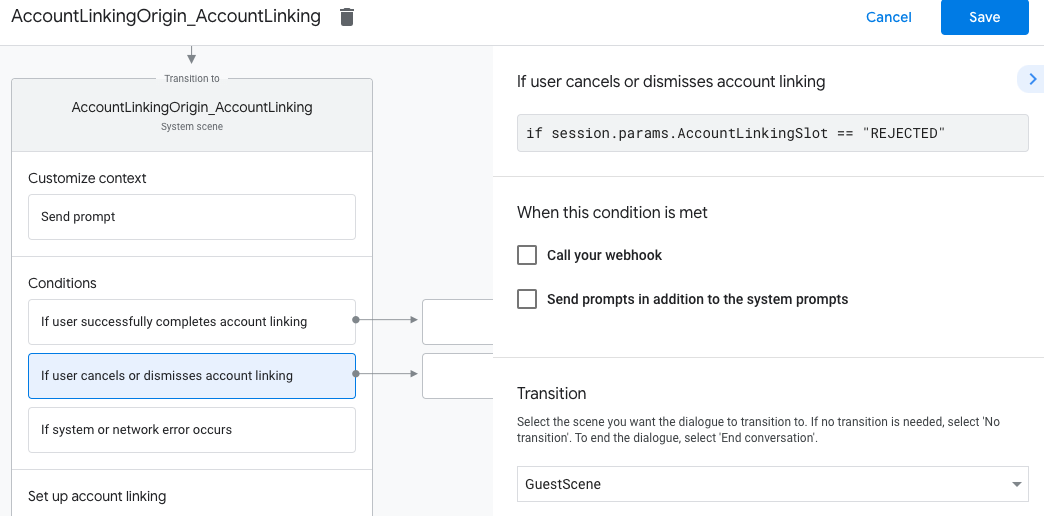

- В разделе «Условия» выберите «Если пользователь отменяет или отклоняет привязку учетной записи» .

- Настройте порядок действий, если пользователь не согласен связать свою учетную запись. Например, отправьте подтверждающее сообщение и перенаправьте на сцены, которые предоставляют функциональные возможности, не требующие привязки учетной записи.

- Нажмите Сохранить .

- В разделе «Условия» нажмите «При возникновении системной или сетевой ошибки» .

- Настройте, как должен действовать процесс, если процесс связывания учетных записей не может быть завершен из-за системных или сетевых ошибок. Например, отправьте подтверждающее сообщение и перенаправьте на сцены, которые предоставляют функциональные возможности, не требующие привязки учетной записи.

- Нажмите Сохранить .

Обработка запросов на доступ к данным

Если запрос Ассистента содержит токен доступа , сначала проверьте, что токен доступа действителен и не истек срок его действия, а затем извлеките из базы данных учетных записей пользователей учетную запись пользователя, связанную с токеном.