Jenis penautan Login dengan Google berbasis OAuth "Sederhana" menambahkan Login dengan Google di atas penautan akun berbasis OAuth. Hal ini memberikan penautan berbasis suara yang lancar bagi pengguna Google sekaligus memungkinkan penautan akun bagi pengguna yang mendaftar ke layanan Anda dengan identitas non-Google.

Jenis penautan ini dimulai dengan Login dengan Google, yang memungkinkan Anda memeriksa apakah informasi profil Google pengguna ada di sistem Anda. Jika informasi pengguna tidak ditemukan di sistem Anda, alur OAuth standar akan dimulai. Pengguna juga dapat memilih untuk membuat akun baru dengan informasi profil Google mereka.

Untuk melakukan penautan akun dengan jenis penautan yang Disederhanakan, ikuti langkah-langkah umum berikut:

- Pertama, minta pengguna untuk memberikan izin akses ke profil Google mereka.

- Gunakan informasi di profilnya untuk mengidentifikasi pengguna.

- Jika Anda tidak dapat menemukan kecocokan untuk pengguna Google di sistem autentikasi Anda, alur akan berlanjut bergantung pada apakah Anda mengonfigurasi project Actions di konsol Actions untuk mengizinkan pembuatan akun pengguna melalui suara atau hanya di situs Anda.

- Jika Anda mengizinkan pembuatan akun melalui suara, validasi token ID yang diterima dari Google. Kemudian, Anda dapat membuat pengguna berdasarkan informasi profil yang ada dalam token ID.

- Jika Anda tidak mengizinkan pembuatan akun melalui suara, pengguna akan dialihkan ke browser tempat mereka dapat memuat halaman otorisasi Anda dan menyelesaikan alur pembuatan pengguna.

Mendukung pembuatan akun melalui suara

Jika Anda mengizinkan pembuatan akun pengguna melalui suara, Asisten akan menanyakan kepada pengguna apakah mereka ingin melakukan hal berikut:

- Buat akun baru di sistem Anda menggunakan informasi Akun Google mereka, atau

- Login ke sistem autentikasi Anda dengan akun lain jika mereka memiliki akun non-Google yang sudah ada.

Sebaiknya izinkan pembuatan akun melalui suara jika Anda ingin meminimalkan hambatan alur pembuatan akun. Pengguna hanya perlu keluar dari alur suara jika ingin login menggunakan akun non-Google yang sudah ada.

Melarang pembuatan akun melalui suara

Jika Anda tidak mengizinkan pembuatan akun pengguna melalui suara, Asisten akan membuka URL ke situs yang Anda berikan untuk autentikasi pengguna. Jika interaksi terjadi di perangkat yang tidak memiliki layar, Asisten akan mengarahkan pengguna ke ponsel untuk melanjutkan alur penautan akun.

Pembuatan tidak diizinkan jika:

Anda tidak ingin mengizinkan pengguna yang memiliki akun non-Google untuk membuat akun pengguna baru dan ingin mereka menautkan ke akun pengguna yang ada di sistem autentikasi Anda. Misalnya, jika Anda menawarkan program loyalitas, Anda mungkin ingin memastikan bahwa pengguna tidak kehilangan poin yang diperoleh di akun yang sudah ada.

Anda harus memiliki kontrol penuh atas alur pembuatan akun. Misalnya, Anda dapat melarang pembuatan jika perlu menampilkan persyaratan layanan kepada pengguna selama pembuatan akun.

Menerapkan penautan "Sederhana" Login dengan Google berbasis OAuth

Akun ditautkan dengan alur OAuth 2.0 standar industri. Actions on Google mendukung alur kode otorisasi dan implisit.

Dalam alur kode implisit, Google membuka endpoint otorisasi Anda di browser pengguna. Setelah berhasil login, Anda akan menampilkan token akses berumur panjang ke Google. Token akses ini sekarang disertakan di setiap permintaan yang dikirim dari Asisten ke Action.

Dalam alur kode otorisasi, Anda membutuhkan dua endpoint:

- Endpoint otorisasi, yang bertanggung jawab untuk menampilkan UI login kepada pengguna yang belum login, dan merekam izin untuk akses yang diminta dalam bentuk kode otorisasi yang memiliki masa aktif singkat.

- Endpoint pertukaran token, yang bertanggung jawab atas dua jenis pertukaran:

- Menukarkan kode otorisasi dengan token refresh yang memiliki masa aktif lama dan token akses yang memiliki masa aktif singkat. Pertukaran ini terjadi saat pengguna melalui alur penautan akun.

- Menukarkan token refresh yang memiliki masa aktif lama dengan token akses yang memiliki masa aktif singkat. Pertukaran ini terjadi saat Google memerlukan token akses baru karena masa berlakunya telah berakhir.

Meskipun alur kode implisit lebih mudah diimplementasikan, Google merekomendasikan agar token akses yang dikeluarkan menggunakan alur implisit tidak pernah kedaluwarsa, karena menggunakan masa berlaku token dengan alur implisit akan memaksa pengguna untuk menautkan akunnya lagi. Jika Anda memerlukan masa berlaku token untuk alasan keamanan, Anda harus mempertimbangkan penggunaan alur kode autentikasi.

Mengonfigurasi project

Untuk mengonfigurasi project Anda agar menggunakan Penautan yang disederhanakan, ikuti langkah-langkah berikut:

- Buka Konsol Actions, lalu pilih project yang ingin Anda gunakan.

- Klik tab Kembangkan, lalu pilih Penautan akun.

- Aktifkan tombol di samping Penautan akun.

- Di bagian Pembuatan akun, pilih Ya.

Di Linking type, pilih OAuth & Google Sign In dan Implicit.

Di Client Information, lakukan hal berikut:

- Tetapkan nilai ke Client ID yang dikeluarkan oleh Actions on Google untuk mengidentifikasi permintaan yang berasal dari Google.

- Masukkan URL untuk endpoint Otorisasi dan Pertukaran Token Anda.

Klik Simpan.

Menerapkan server OAuth Anda

To support the OAuth 2.0 implicit flow, your service makes an authorization endpoint available by HTTPS. This endpoint is responsible for authenticating and obtaining consent from users for data access. The authorization endpoint presents a sign-in UI to your users that aren't already signed in and records consent to the requested access.

When your Action needs to call one of your service's authorized APIs, Google uses this endpoint to get permission from your users to call these APIs on their behalf.

A typical OAuth 2.0 implicit flow session initiated by Google has the following flow:

- Google opens your authorization endpoint in the user's browser. The user signs in if not signed in already, and grants Google permission to access their data with your API if they haven't already granted permission.

- Your service creates an access token and returns it to Google by redirecting the user's browser back to Google with the access token attached to the request.

- Google calls your service's APIs, and attaches the access token with each request. Your service verifies that the access token grants Google authorization to access the API and then completes the API call.

Handle authorization requests

When your Action needs to perform account linking via an OAuth 2.0 implicit flow, Google sends the user to your authorization endpoint with a request that includes the following parameters:

| Authorization endpoint parameters | |

|---|---|

client_id |

The client ID you assigned to Google. |

redirect_uri |

The URL to which you send the response to this request. |

state |

A bookkeeping value that is passed back to Google unchanged in the redirect URI. |

response_type |

The type of value to return in the response. For the OAuth 2.0 implicit

flow, the response type is always token. |

For example, if your authorization endpoint is available at https://myservice.example.com/auth,

a request might look like:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&response_type=token

For your authorization endpoint to handle sign-in requests, do the following steps:

Verify the

client_idandredirect_urivalues to prevent granting access to unintended or misconfigured client apps:- Confirm that the

client_idmatches the client ID you assigned to Google. - Confirm that the URL specified by the

redirect_uriparameter has the following form:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID

- Confirm that the

Check if the user is signed in to your service. If the user isn't signed in, complete your service's sign-in or sign-up flow.

Generate an access token that Google will use to access your API. The access token can be any string value, but it must uniquely represent the user and the client the token is for and must not be guessable.

Send an HTTP response that redirects the user's browser to the URL specified by the

redirect_uriparameter. Include all of the following parameters in the URL fragment:access_token: the access token you just generatedtoken_type: the stringbearerstate: the unmodified state value from the original request The following is an example of the resulting URL:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID#access_token=ACCESS_TOKEN&token_type=bearer&state=STATE_STRING

Google's OAuth 2.0 redirect handler will receive the access token and confirm

that the state value hasn't changed. After Google has obtained an

access token for your service, Google will attach the token to subsequent calls

to your Action as part of the AppRequest.

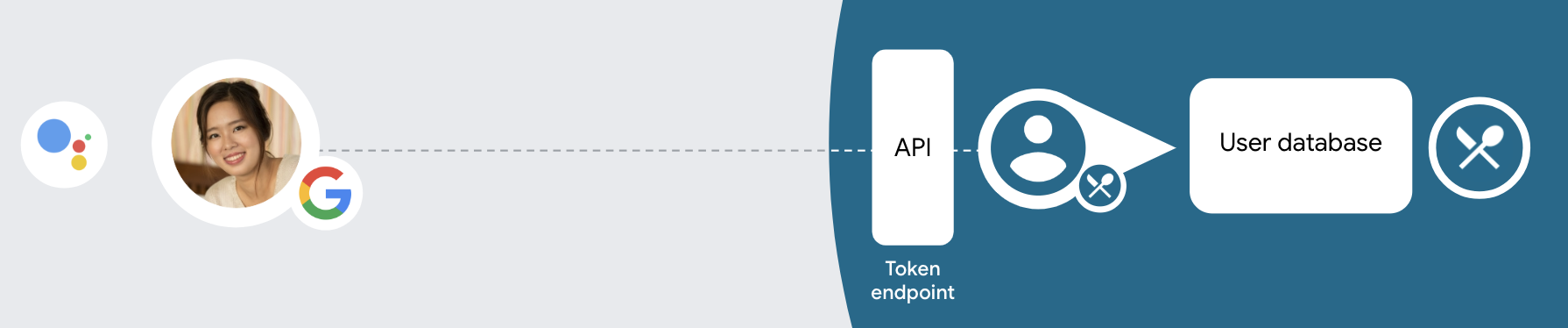

Menangani penautan otomatis

Setelah pengguna memberikan izin kepada Action Anda untuk mengakses profil Google mereka, Google mengirimkan permintaan yang berisi pernyataan bertanda tangan tentang identitas pengguna Google. Pernyataan berisi informasi yang menyertakan ID Akun Google, nama, dan alamat email Anda. Endpoint pertukaran token yang dikonfigurasi untuk nama sebutan akun project Anda terhadap permintaan tersebut.

Jika Akun Google yang sesuai sudah ada di sistem autentikasi Anda,

endpoint pertukaran token mengembalikan

sebuah token untuk pengguna. Jika Akun Google tidak

cocok dengan pengguna yang sudah ada, endpoint pertukaran token akan menampilkan error user_not_found.

Permintaan tersebut memiliki bentuk berikut:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&intent=get&assertion=JWT&consent_code=CONSENT_CODE&scope=SCOPES

Endpoint pertukaran token Anda harus dapat menangani parameter berikut:

| Parameter endpoint token | |

|---|---|

grant_type |

Jenis token yang dipertukarkan. Untuk permintaan tersebut,

parameter memiliki nilai urn:ietf:params:oauth:grant-type:jwt-bearer. |

intent |

Untuk permintaan ini, nilai parameter ini adalah `get`. |

assertion |

JSON Web Token (JWT) yang menyediakan pernyataan bertanda tangan Google identitas pengguna. JWT berisi informasi yang menyertakan alamat ID akun, nama, dan alamat email. |

consent_code |

Opsional: Jika ada, kode sekali pakai yang menunjukkan bahwa pengguna telah memberikan izin kepada Action Anda untuk mengakses cakupan yang ditentukan. |

scope |

Opsional: Cakupan apa pun yang Anda konfigurasikan Google untuk minta dari pengguna. |

Saat menerima permintaan penautan, endpoint pertukaran token Anda harus melakukan berikut ini:

验证和解码 JWT 断言

您可以使用适用于您语言的 JWT 解码库来验证和解码 JWT 断言。 使用 Google 的公钥(适用于 JWK 或 PEM 格式)来验证令牌的 签名。

解码后,JWT 断言如以下示例所示:

{ "sub": 1234567890, // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "locale": "en_US" }

除了验证令牌的签名之外,还要验证断言的颁发者

(iss 字段)为 https://accounts.google.com,且受众群体(aud 字段)

是分配给您的 Action 的客户端 ID。

Periksa apakah Akun Google sudah ada dalam sistem autentikasi Anda

Periksa apakah salah satu kondisi berikut terpenuhi:

- ID Akun Google yang ada di kolom

subpernyataan berada di database pengguna Anda. - Alamat email dalam pernyataan cocok dengan pengguna di database pengguna Anda.

Jika salah satu kondisinya benar, pengguna telah mendaftar dan Anda dapat mengeluarkan token masing-masing.

Jika ID Akun Google atau alamat email yang disebutkan dalam pernyataan tidak disebutkan

cocok dengan pengguna di {i>database<i} Anda, pengguna tersebut belum mendaftar. Dalam hal ini,

endpoint pertukaran token harus membalas dengan error HTTP 401, yang menentukan error=user_not_found,

seperti dalam contoh berikut:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"user_not_found",

}

user_not_found,

memanggil endpoint pertukaran token dengan nilai parameter intent

ditetapkan untuk membuat dan mengirim token ID yang berisi informasi profil pengguna

dengan permintaan tersebut.

通过 Google 登录功能处理账号创建

当用户需要在您的服务中创建账号时,Google 会

向令牌交换端点发送的请求

intent=create,如以下示例所示:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded response_type=token&grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&scope=SCOPES&intent=create&consent_code=CONSENT_CODE&assertion=JWT[&NEW_ACCOUNT_INFO]

assertion 参数包含 JSON Web 令牌 (JWT),可提供

Google 用户的身份的已签名断言。JWT 包含

其中包含用户的 Google 账号 ID、姓名和电子邮件地址

为您的服务创建一个新账号。

如需响应账号创建请求,您的令牌交换端点必须执行以下操作 以下:

验证和解码 JWT 断言

您可以使用适用于您语言的 JWT 解码库来验证和解码 JWT 断言。 使用 Google 的公钥(适用于 JWK 或 PEM 格式)来验证令牌的 签名。

解码后,JWT 断言如以下示例所示:

{ "sub": 1234567890, // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "locale": "en_US" }

除了验证令牌的签名之外,还要验证断言的颁发者

(iss 字段)为 https://accounts.google.com,且受众群体(aud 字段)

是分配给您的 Action 的客户端 ID。

验证用户信息并创建新账号

请检查以下任一条件是否成立:

- Google 账号 ID 可在断言的

sub字段中找到,也可位于您的用户数据库中。 - 断言中的电子邮件地址与用户数据库中的用户匹配。

如果满足上述任一条件,则提示用户将其现有账号关联

通过使用 HTTP 401 错误响应请求

error=linking_error,并将用户的电子邮件地址为 login_hint,如

示例:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"linking_error",

"login_hint":"foo@bar.com"

}

如果以上两个条件都不满足,请使用相应信息创建一个新的用户账号 。新账号通常不会设置密码。时间是 建议您将 Google 登录功能添加到其他平台,以便用户能够 在您的应用的各个界面上通过 Google 投放广告。或者,您也可以 通过电子邮件向用户发送链接,启动密码恢复流程,以便用户设置 密码,以便在其他平台上登录。

创建完成后,发出一个访问令牌 并在 HTTPS 响应的正文,如以下示例所示:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Mendesain antarmuka pengguna suara untuk alur autentikasi

Periksa apakah pengguna sudah diverifikasi dan mulai alur penautan akun

- Buka project Actions Builder Anda di Konsol Actions.

- Buat adegan baru untuk memulai penautan akun di Action Anda:

- Klik Adegan.

- Klik ikon tambahkan (+) untuk menambahkan adegan baru.

- Di adegan yang baru dibuat, klik ikon add tambah untuk Kondisi.

- Tambahkan kondisi yang memeriksa apakah pengguna yang terkait dengan percakapan adalah

pengguna terverifikasi. Jika pemeriksaan gagal, Action Anda tidak dapat melakukan penautan akun selama percakapan, dan harus kembali ke penyediaan akses ke fungsi yang tidak memerlukan penautan akun.

- Di kolom

Enter new expressionpada bagian Kondisi, masukkan logika berikut:user.verificationStatus != "VERIFIED" - Di bagian Transisi, pilih adegan yang tidak memerlukan penautan akun atau adegan yang merupakan titik entri ke fungsi khusus tamu.

- Di kolom

- Klik ikon tambah add untuk Kondisi.

- Tambahkan kondisi untuk memicu alur penautan akun jika pengguna tidak memiliki

identitas terkait.

- Di kolom

Enter new expressionpada bagian Kondisi, masukkan logika berikut:user.verificationStatus == "VERIFIED" - Di bagian Transisi, pilih adegan sistem Penautan Akun.

- Klik Simpan.

- Di kolom

Setelah disimpan, adegan sistem penautan akun baru bernama <SceneName>_AccountLinking

ditambahkan ke project Anda.

Menyesuaikan adegan penautan akun

- Di bagian Scenes, pilih adegan sistem penautan akun.

- Klik Kirim perintah dan tambahkan kalimat singkat untuk menjelaskan kepada pengguna mengapa Tindakan perlu mengakses identitas mereka (misalnya "Untuk menyimpan preferensi Anda").

- Klik Simpan.

- Di bagian Kondisi, klik Jika pengguna berhasil menyelesaikan penautan akun.

- Konfigurasi cara alur harus dilanjutkan jika pengguna setuju untuk menautkan akunnya. Misalnya, panggil webhook untuk memproses logika bisnis kustom yang diperlukan dan kembali ke scene asal.

- Klik Simpan.

- Di bagian Kondisi, klik Jika pengguna membatalkan atau menutup penautan akun.

- Konfigurasi cara alur harus dilanjutkan jika pengguna tidak setuju untuk menautkan akunnya. Misalnya, kirim pesan konfirmasi dan alihkan ke adegan yang menyediakan fungsi yang tidak memerlukan penautan akun.

- Klik Simpan.

- Di bagian Kondisi, klik Jika terjadi error sistem atau jaringan.

- Konfigurasi cara alur harus dilanjutkan jika alur penautan akun tidak dapat diselesaikan karena error sistem atau jaringan. Misalnya, kirim pesan konfirmasi dan alihkan ke adegan yang menyediakan fungsi yang tidak memerlukan penautan akun.

- Klik Simpan.

Menangani permintaan akses data

Jika permintaan Asisten berisi token akses, periksa terlebih dahulu apakah token akses valid dan tidak kedaluwarsa, lalu ambil dari database akun pengguna Anda akun pengguna yang terkait dengan token tersebut.