O tipo vinculação do OAuth é compatível com dois fluxos padrão do setor do OAuth 2.0: os fluxos de código implícito e de autorização.

在隐式代码流程中,Google 会在用户浏览器中打开您的授权端点。成功登录后,系统会向 Google 返回长期访问令牌。现在,从 Google 助理向你的 Action 发送的每个请求中都包含此访问令牌。

在授权代码流程中,您需要两个端点:

- 授权端点,该端点负责向尚未登录的用户显示登录界面,并以短期授权代码的形式记录所请求的访问。

- 令牌交换端点,负责两种类型的交换:

- 将授权代码交换为长期刷新令牌和短期访问令牌。用户完成帐号关联流程后,系统会进行这种交换。

- 将长期刷新令牌换成短期访问令牌。Google 需要新访问令牌时,由于此令牌已过期,因此会进行此交换。

虽然隐式代码流程的实现更简单,但 Google 建议通过隐式流程发出的访问令牌永远不会过期,因为将令牌过期与隐式流程一起使用会强制用户再次关联其帐号。如果出于安全考虑需要令牌到期,强烈建议您考虑使用身份验证代码流程。

Implementar a vinculação de contas OAuth

Configurar o projeto

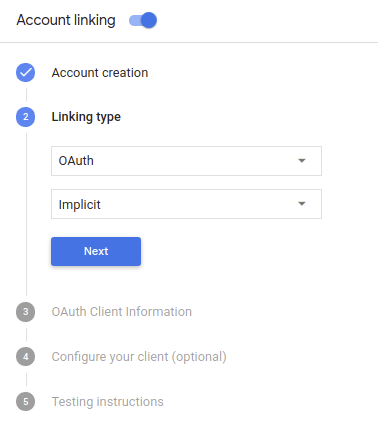

Para configurar seu projeto para usar a vinculação do OAuth, siga estas etapas:

- Abra o Actions Console e selecione o projeto que você quer usar.

- Clique na guia Desenvolver e escolha Vinculação de contas.

- Ative a chave ao lado de Vinculação de contas.

- Na seção Criação de conta, selecione Não, quero permitir a criação de contas apenas no meu site.

Em Tipo de vinculação, selecione OAuth e Implícito.

Em Informações do cliente:

- Atribua um valor a ID do cliente emitido pelo Actions on Google para identificar solicitações do Google.

- Insira os URLs dos endpoints de autorização e troca de token.

- Clique em Salvar.

Implementar seu servidor OAuth

To support the OAuth 2.0 implicit flow, your service makes an authorization endpoint available by HTTPS. This endpoint is responsible for authenticating and obtaining consent from users for data access. The authorization endpoint presents a sign-in UI to your users that aren't already signed in and records consent to the requested access.

When your Action needs to call one of your service's authorized APIs, Google uses this endpoint to get permission from your users to call these APIs on their behalf.

A typical OAuth 2.0 implicit flow session initiated by Google has the following flow:

- Google opens your authorization endpoint in the user's browser. The user signs in if not signed in already, and grants Google permission to access their data with your API if they haven't already granted permission.

- Your service creates an access token and returns it to Google by redirecting the user's browser back to Google with the access token attached to the request.

- Google calls your service's APIs, and attaches the access token with each request. Your service verifies that the access token grants Google authorization to access the API and then completes the API call.

Handle authorization requests

When your Action needs to perform account linking via an OAuth 2.0 implicit flow, Google sends the user to your authorization endpoint with a request that includes the following parameters:

| Authorization endpoint parameters | |

|---|---|

client_id |

The client ID you assigned to Google. |

redirect_uri |

The URL to which you send the response to this request. |

state |

A bookkeeping value that is passed back to Google unchanged in the redirect URI. |

response_type |

The type of value to return in the response. For the OAuth 2.0 implicit

flow, the response type is always token. |

For example, if your authorization endpoint is available at https://myservice.example.com/auth,

a request might look like:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&response_type=token

For your authorization endpoint to handle sign-in requests, do the following steps:

Verify the

client_idandredirect_urivalues to prevent granting access to unintended or misconfigured client apps:- Confirm that the

client_idmatches the client ID you assigned to Google. - Confirm that the URL specified by the

redirect_uriparameter has the following form:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID

- Confirm that the

Check if the user is signed in to your service. If the user isn't signed in, complete your service's sign-in or sign-up flow.

Generate an access token that Google will use to access your API. The access token can be any string value, but it must uniquely represent the user and the client the token is for and must not be guessable.

Send an HTTP response that redirects the user's browser to the URL specified by the

redirect_uriparameter. Include all of the following parameters in the URL fragment:access_token: the access token you just generatedtoken_type: the stringbearerstate: the unmodified state value from the original request The following is an example of the resulting URL:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID#access_token=ACCESS_TOKEN&token_type=bearer&state=STATE_STRING

Google's OAuth 2.0 redirect handler will receive the access token and confirm

that the state value hasn't changed. After Google has obtained an

access token for your service, Google will attach the token to subsequent calls

to your Action as part of the AppRequest.

Projetar a interface de usuário de voz para o fluxo de autenticação

Verificar se o usuário está verificado e iniciar o fluxo de vinculação da conta

- Abra seu projeto do Actions Builder no Console do Actions.

- Crie uma nova cena para iniciar a vinculação de contas na sua ação:

- Clique em Cenas.

- Clique no ícone de adição (+) para adicionar uma nova cena.

- Na cena recém-criada, clique no ícone de adição add para Condições.

- Adicione uma condição que verifique se o usuário associado à conversa é um usuário verificado. Se a verificação falhar, a Ação não poderá vincular contas

durante a conversa e precisará oferecer acesso a

funcionalidades que não exigem vinculação de contas.

- No campo

Enter new expressionem Condição, insira a seguinte lógica:user.verificationStatus != "VERIFIED" - Em Transição, selecione uma cena que não exija vinculação de conta ou uma cena que seja o ponto de entrada para a funcionalidade somente para convidados.

- No campo

- Clique no ícone de adição add em Condições.

- Adicione uma condição para acionar um fluxo de vinculação de contas se o usuário não tiver

uma identidade associada.

- No campo

Enter new expressionem Condição, insira a seguinte lógica:user.verificationStatus == "VERIFIED" - Em Transição, selecione a cena do sistema Vinculação de conta.

- Clique em Salvar.

- No campo

Depois de salvar, uma nova cena do sistema de vinculação de contas chamada <SceneName>_AccountLinking

será adicionada ao seu projeto.

Personalizar a cena de vinculação de conta

- Em Cenas, selecione a cena do sistema de vinculação de contas.

- Clique em Enviar solicitação e adicione uma frase curta para descrever ao usuário por que a ação precisa acessar a identidade dele (por exemplo, "Para salvar suas preferências").

- Clique em Salvar.

- Em Condições, clique em Se o usuário concluir a vinculação de contas.

- Configure como o fluxo vai prosseguir se o usuário concordar em vincular a conta. Por exemplo, chame o webhook para processar qualquer lógica de negócios personalizada necessária e volte para a cena de origem.

- Clique em Salvar.

- Em Condições, clique em Se o usuário cancelar ou dispensar a vinculação de contas.

- Configure como o fluxo deve prosseguir se o usuário não concordar em vincular a conta. Por exemplo, envie uma mensagem de confirmação e redirecione para cenas que oferecem funcionalidades que não exigem vinculação de contas.

- Clique em Salvar.

- Em Condições, clique em Se ocorrer um erro de sistema ou de rede.

- Configure como o fluxo deve prosseguir se a vinculação de conta não puder ser concluída devido a erros de sistema ou de rede. Por exemplo, envie uma mensagem de confirmação e redirecione para cenas que oferecem funcionalidades que não exigem vinculação de contas.

- Clique em Salvar.

Processar solicitações de acesso a dados

Se a solicitação do Google Assistente contiver um token de acesso, primeiro verifique se o token de acesso é válido (e não expirou) e recupere a conta de usuário associada do seu banco de dados.