В этом документе даны ответы на часто задаваемые вопросы о безопасности данных RCS Business Messaging (RBM) и связанных с этим темах.

RBM — это платформа обмена сообщениями, которую компании используют для отправки одноразовых паролей (OTP) и вовлечения клиентов в диалог о транзакциях, обслуживании клиентов, акциях и многом другом. Google предоставляет API RBM для передачи сообщений между компаниями и конечными пользователями через серверы Google.

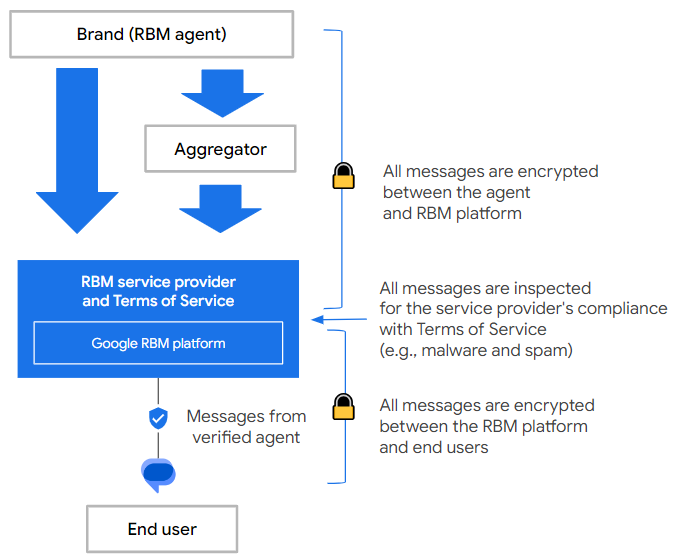

Как правило, компании работают с партнёрами по обмену сообщениями (включая агрегаторы, поставщиков коммуникационных платформ как услуг (CPaaS), операторов связи и других поставщиков решений RCS), которые подключаются к API Google для создания и поддержки агентов RBM от имени компании. Партнеры, желающие использовать RBM через API или консоль разработчика бизнес-коммуникаций, должны согласиться с Условиями обслуживания RBM и Политикой приемлемого использования Google. Поскольку Google выступает в качестве обработчика данных , на партнёров также распространяется действие Дополнения Google об обработке данных .

Сертификация и соответствие

Сертифицирован ли RBM какими-либо третьими сторонами?

RBM и инфраструктура RCS Google ежегодно проходят независимый аудит на соответствие общепризнанным стандартам качества и безопасности данных. Наши услуги сертифицированы по стандартам ISO 27001 , SOC 2 и SOC 3. Если вам нужны копии сертификатов, обратитесь к своему менеджеру по работе с клиентами.

Соответствует ли RBM Общему регламенту ЕС по защите данных (GDPR)?

Хотя обработка данных Google как обработчика соответствует требованиям GDPR, ответственность за соблюдение GDPR лежит на отдельных компаниях, использующих платформу. Как и в случае с большинством маркетинговых каналов, компании несут ответственность за собственные процессы сбора, использования и хранения данных.

Соответствует ли RBM Директиве ЕС о платежных услугах 2 (PSD2)?

Да, RBM соответствует директиве PSD2, которая требует строгой аутентификации клиентов (SCA). Поскольку RBM связан с подтверждённым номером телефона и SIM-картой конечного пользователя, одноразовый пароль (OTP), отправленный с помощью RBM, представляет собой «элемент владения», соответствующий требованиям SCA, как определено Европейским банковским управлением .

Здравоохранение

Ограниченный контент и варианты использования

Какие типы сценариев использования в здравоохранении поддерживаются в RBM?

RBM поддерживает сценарии использования, связанные со здравоохранением, при условии, что защищенная медицинская информация (PHI) не будет включена в такие сообщения. Например, поддерживается отправка напоминаний о визите к врачу или уведомлений со ссылкой для входа на защищенный портал для пациентов. Сообщения, содержащие PHI или рекламирующие запрещенные медицинские продукты, запрещены. Список запрещенных медицинских продуктов и услуг можно найти в Политике допустимого использования .

Соответствует ли RBM требованиям HIPAA?

Нет, RBM не соответствует требованиям HIPAA.

Обработка данных

Что означает для Google быть обработчиком данных?

В рамках RBM Google выступает в качестве обработчика данных, а компания или партнёр — в качестве контролёра данных. В Дополнении об обработке данных (DPA) разъясняется, что Google является обработчиком данных, и оно регулирует условия обработки данных от имени компаний и партнёров.

Распространяется ли DPA на всех конечных пользователей, которые взаимодействуют с агентом RBM?

Да, DPA распространяется на всех конечных пользователей и их данные. Компания Google создала платформу RBM для соблюдения DPA и обеспечения одинаково высокого уровня безопасности данных для всех конечных пользователей.

Хранение и шифрование сообщений

Какие данные хранятся на устройстве конечного пользователя?

Метаданные об агентах RBM и сообщениях, которыми они обмениваются, хранятся на устройстве конечного пользователя. Эти сообщения могут включать персональные данные, переданные агенту RBM.

Как «регион» агента связан с хранилищем сообщений?

Регион , указанный партнёром при настройке агента, сообщает RBM, где находится агент (Северная Америка, Европа или Азиатско-Тихоокеанский регион). Google использует эту информацию для определения места хранения данных сообщений и оптимизации маршрутизации трафика сообщений к агенту.

В пределах указанного региона данные могут перемещаться между несколькими центрами обработки данных Google для обеспечения отказоустойчивости, масштабируемости и в соответствии с требованиями глобального сервиса обмена сообщениями. В целях безопасности и конфиденциальности Google не раскрывает точное местоположение этих центров обработки данных. (Дополнительную информацию о безопасности центров обработки данных и сетей см. в Соглашении об обработке данных (DPA ).)

В исключительных случаях полного регионального сбоя Google может временно обрабатывать трафик сообщений в другом регионе для поддержания доступности сервиса. Это временное переключение на резервный режим, призванное предотвратить полное отключение сервиса и обеспечить доставку сообщений.

Какова архитектура и поток сообщений RBM? Какие элементы шифруются?

Сообщения, передаваемые между компаниями и конечными пользователями, шифруются между устройством конечного пользователя и серверами Google, а также между серверами Google и партнером по обмену сообщениями через API RCS Business Messaging (RBM) от Google.

Сообщения шифруются в сети Google с использованием ключей, доступных только определённым компонентам сервиса. Ключи шифрования позволяют системам Google проверять их на соответствие политике.

Обзор сквозного потока сообщений и ролей всех участвующих сторон см. в разделе «Как это работает» .

Зашифрованы ли хранимые сообщения?

Хранение на серверах Google

Сообщения типа «агент-человек» (A2P) хранятся на серверах Google, если получатель не в сети. Разработчик может отозвать эти сообщения и отправить их по другому каналу. Сообщения типа «человек-приложение» (P2A) хранятся на серверах Google, если агент не может их получить. Google хранит эти сообщения в течение семи дней, прежде чем удалить их.

Сообщения, хранящиеся на серверах Google, шифруются при хранении.

Доступ Google к сохраненным сообщениям возможен только в следующих случаях:

- Google может временно обрабатывать содержимое сообщений, отправляемых компаниями, для обнаружения и предотвращения спама и злоупотреблений, а также использовать эти сигналы для обучения моделей искусственного интеллекта для улучшения предотвращения и обнаружения спама. Подробнее об обработке данных для отчётов о спаме см. в статье «Читает ли Google когда-либо сообщения между компаниями и конечными пользователями?»

- Сохранённые сообщения могут быть переданы внешним правоохранительным органам в соответствии с обязательствами Google по соблюдению действующего законодательства. Подробнее см. в отчёте Google о прозрачности .

Как долго хранятся сообщения?

Хранение на серверах Google

- Активы агента RBM (логотип, название, описание и т. д.): постоянно хранятся в глобальном хранилище Google.

- Сообщения от человека к агенту (сообщения P2A): хранятся с промежуточным хранением не более семи дней. Как только агент RBM получает и подтверждает получение сообщения, оно удаляется.

- Сообщения от агента к человеку (A2P-сообщения): хранятся до доставки, до 30 дней. До истечения 30-дневного срока агенты могут отзывать недоставленные сообщения, которые удаляются из очереди доставки и с серверов Google. Если доставленное сообщение содержит медиафайлы, эти файлы хранятся 60 дней. A2P-сообщения могут храниться на серверах Google в течение 14 дней после доставки для обнаружения и предотвращения спама и злоупотреблений.

Хранение на мобильных устройствах

Сообщения на устройстве конечного пользователя хранятся там до тех пор, пока конечный пользователь не удалит их или не изменит механизм хранения.

Используется ли сквозное шифрование RBM?

Нет, RBM не поддерживает сквозное шифрование. Именно поэтому в интерфейсе «Сообщения» для сообщений RBM не отображается значок замка. Однако RBM использует сквозное шифрование для защиты сообщений при их передаче между устройствами пользователей и серверами Google, а также между серверами Google и партнёрскими сервисами обмена сообщениями.

Какой тип шифрования используется для RBM и может ли компания контролировать связанные с ним ключи?

RBM использует шифрование «точка-точка» для защиты сообщений при их передаче между устройствами и серверами Google. Компании не могут контролировать ключи шифрования. Google управляет этими ключами в целях безопасности, включая сканирование на наличие вредоносного контента, такого как фишинговые и вредоносные URL-адреса, для защиты пользователей от спама. Подробнее о доступе к сообщениям и их просмотре см. в статье «Читает ли Google сообщения между компаниями и конечными пользователями?».

Какие организации имеют доступ к сообщениям RBM? Какую ответственность несут партнеры по обмену сообщениями, компании и операторы связи за обеспечение безопасности данных?

RBM — это транзитная технология, разработанная Google. RBM обеспечивает передачу сообщений между конечными пользователями и агентами, представляющими компании. Эти агенты создаются и обслуживаются партнёрами по обмену сообщениями, компаниями и, в некоторых случаях, операторами связи. Организации, управляющие агентами RBM, а в некоторых случаях и операторами связи, имеют доступ к содержимому сообщений RBM для доставки сообщений и других целей. Google также имеет доступ к содержимому сообщений RBM для применения защиты от спама и злоупотреблений.

Партнеры по обмену сообщениями, компании и операторы несут индивидуальную ответственность за соблюдение всех соответствующих требований безопасности данных, конфиденциальности и местных нормативных требований.

Безопасность API RBM

Может ли Google получить токены доступа, отправленные поставщиком OAuth?

Нет, Google никогда не получает токены доступа, отправленные поставщиком OAuth во время аутентификации пользователя. OAuth 2.0 использует ключ подтверждения для обмена кодами ( PKCE ) для защиты процесса аутентификации.

Как шифруются данные между разработчиком RBM и Google?

Разработчики получают доступ к API RBM по протоколу HTTPS, мировому стандарту безопасных веб-транзакций. API RBM поддерживает TLS 1.3 с шифрами AES 256 и SHA384.

Выполните следующую команду, чтобы проверить цепочку сертификатов, версию TLS и поддерживаемые шифры:

openssl s_client -connect rcsbusinessmessaging.googleapis.com:443

Проверка номера телефона

Каким образом Google проверяет, что номер телефона все еще принадлежит первоначальному пользователю, чтобы обеспечить безопасность приложения «Сообщения»?

Первичная проверка номера телефона: Google использует различные методы для определения номера телефона конечного пользователя (например, его MSISDN или международного номера абонента мобильной связи). Эти методы включают прямую интеграцию API с операторами связи, отправку SMS с мобильного телефона и запрос номера телефона у конечного пользователя. После идентификации номера телефона Google может отправить невидимое SMS с одноразовым паролем (OTP) для его проверки.

Обеспечение безопасности после первоначальной проверки: если у оператора есть прямая интеграция API, он может периодически отправлять в Google запрос на деактивацию SIM-карты/MSISDN, чтобы отключить RCS и, таким образом, RBM для телефонных номеров, которые больше не активны. Google также может отслеживать изменения в составе владельцев телефонных номеров по сигналам устройств, таким как извлечение SIM-карты и её использование, а также периодически перепроверять номер телефона.

Конфиденциальность и безопасность

Какую отчетность создает Google по агентам RBM?

Google предоставляет внутреннюю отчётность по общему количеству конечных пользователей, сообщений и ответов для каждого агента на основе данных за последние 28 дней. Google использует эти данные для диагностики, улучшения системы и создания отчётов по счетам для операторов связи. Содержимое сообщений не хранится в отчётных целях. По истечении 28 дней Google хранит только агрегированные отчётные данные; срок хранения не ограничен. Срок жизни (TTL) любых агрегированных данных, передаваемых внешним сервисам, составляет 63 дня.

Отчёты о выставлении счётов и журналы активности , получаемые операторами связи, хранятся на серверах Google в течение 30 дней. Партнеры-операторы связи могут загружать эти файлы и хранить их столько, сколько сочтут нужным.

Использует ли Google данные конечных пользователей за пределами RBM?

Google использует данные конечного пользователя только для предоставления и улучшения сервиса RBM, как указано в разделе 5.2 DPA .

Например, Google может делать с данными конечного пользователя следующее:

- Обнаруживайте и предотвращайте спам и мошенничество.

- Предоставляйте партнерам-операторам неагрегированные отчеты о выставлении счетов и журналы активности .

- Измерение и улучшение эффективности RBM для конечных пользователей и предприятий.

В рамках этой инициативы Google предоставляет партнёрам агрегированные данные, чтобы они могли улучшить качество обмена сообщениями. Подробнее см. в статье «Какие отчёты Google делает по агентам RBM?» .

Однако Google не будет делать с данными конечного пользователя следующее:

- Осуществлять таргетинг рекламы на основе содержания сообщения.

- Не передавайте содержимое сообщений конкурентам или третьим лицам, за исключением правоохранительных органов в соответствии с требованиями действующего законодательства.

Читает ли Google когда-либо сообщения между компаниями и конечными пользователями?

Система обнаружения и предотвращения спама Google может проверять содержимое сообщений, отправляемых компаниями, на предмет нарушений Политики приемлемого использования . Google не имеет доступа к содержимому сообщений, отправляемых пользователями компаниям. Однако, если конечный пользователь сообщает о спаме в переписке:

- Информация об отправителе и последние сообщения, отправленные компанией, будут переданы в Google и могут быть переданы оператору связи пользователя.

- Система обнаружения и предотвращения спама Google может временно обрабатывать содержимое сообщений, отправляемых компаниями, и использовать эти сигналы для обучения моделей искусственного интеллекта с целью улучшения обнаружения и предотвращения спама.

- Сотрудники и подрядчики Google могут просматривать информацию о спаме, чтобы улучшить защиту Google от спама и злоупотреблений. Специалисты по проверке ограничивают и проверяют доступ к этой информации в течение 30 дней. Номер телефона конечного пользователя удаляется для целей проверки на спам.

Какую информацию о конечных пользователях Google предоставляет компании?

Для обеспечения RBM-переговоров Google предоставляет компании номер телефона конечного пользователя, чтобы идентифицировать его в ходе переписки. Никакая другая личная информация компании не передается.

Ограничивает ли раздел «Конфиденциальность и безопасность» Политики приемлемого использования возможность компании собирать и использовать информацию о своих клиентах?

Google не намерена ограничивать возможности компаний по обслуживанию клиентов. Переписка между конечным пользователем и компанией, созданная через RBM API, может быть сохранена компанией в соответствии с условиями её собственной политики конфиденциальности.

Что означает следующее в Условиях обслуживания RBM ? «Вы получите и сохраните все необходимые согласия, необходимые для обработки персональных данных в соответствии с настоящими Условиями RBM».

Google ожидает, что все компании, использующие RBM, будут соблюдать соответствующие правила обработки данных и безопасности (например, GDPR) и предоставлять политику конфиденциальности, разъясняющую, как они используют и/или передают данные конечных пользователей. Разработчик должен предоставить свою политику конфиденциальности, чтобы агент был рассмотрен для запуска.

Как RBM защищает конечных пользователей от вредоносных URL-адресов?

Для защиты конечных пользователей RBM использует функцию безопасного просмотра Google Safe Browsing для сканирования ссылок в сообщениях и автоматической блокировки сообщений, содержащих вредоносное ПО или фишинговые ссылки. Если сообщение со ссылкой не блокируется функцией безопасного просмотра, приложение обмена сообщениями может создать миниатюру, показывающую, куда ведёт ссылка.

Сотрудничество Google при проверке бизнеса

Наш бизнес подчиняется нормативным актам и может быть подвергнут аудиту. Будет ли Google соблюдать эти правила?

Компания обязана обеспечить соблюдение своих обязательств. Google будет отвечать на запросы правоохранительных органов и регулирующих органов только в соответствии с действующим законодательством.

Реагирование на инциденты

Как Google борется с утечками данных?

См. раздел 7.2 «Инциденты с данными» в DPA .

Неподдерживаемые сетевые возможности

Какие сетевые возможности не поддерживаются RBM?

- Пользовательские заголовки, разрешающие сквозную передачу данных через брандмауэр

- Диапазоны блоков бесклассовой междоменной маршрутизации (CIDR) от сервисов Google