1.1: Vinculação de contas OAuth

Introdução e impacto nos negócios

Para utilizar as APIs do Google, é necessário usar o OAuth para conceder sua integração o acesso necessário aos comerciantes para integrá-los às listagens sem custo financeiro e aos anúncios pagos.

O aplicativo precisa usar o OAuth 2.0 para autorizar solicitações. Não há outros protocolos de autorização compatíveis.

Orientação sobre UX

Meta: autorizar os comerciantes a compartilhar o uso de seus dados para o Google app.

Princípio de design: peça a permissão certa no momento certo. Se os comerciantes não permitirem, não dê permissão.

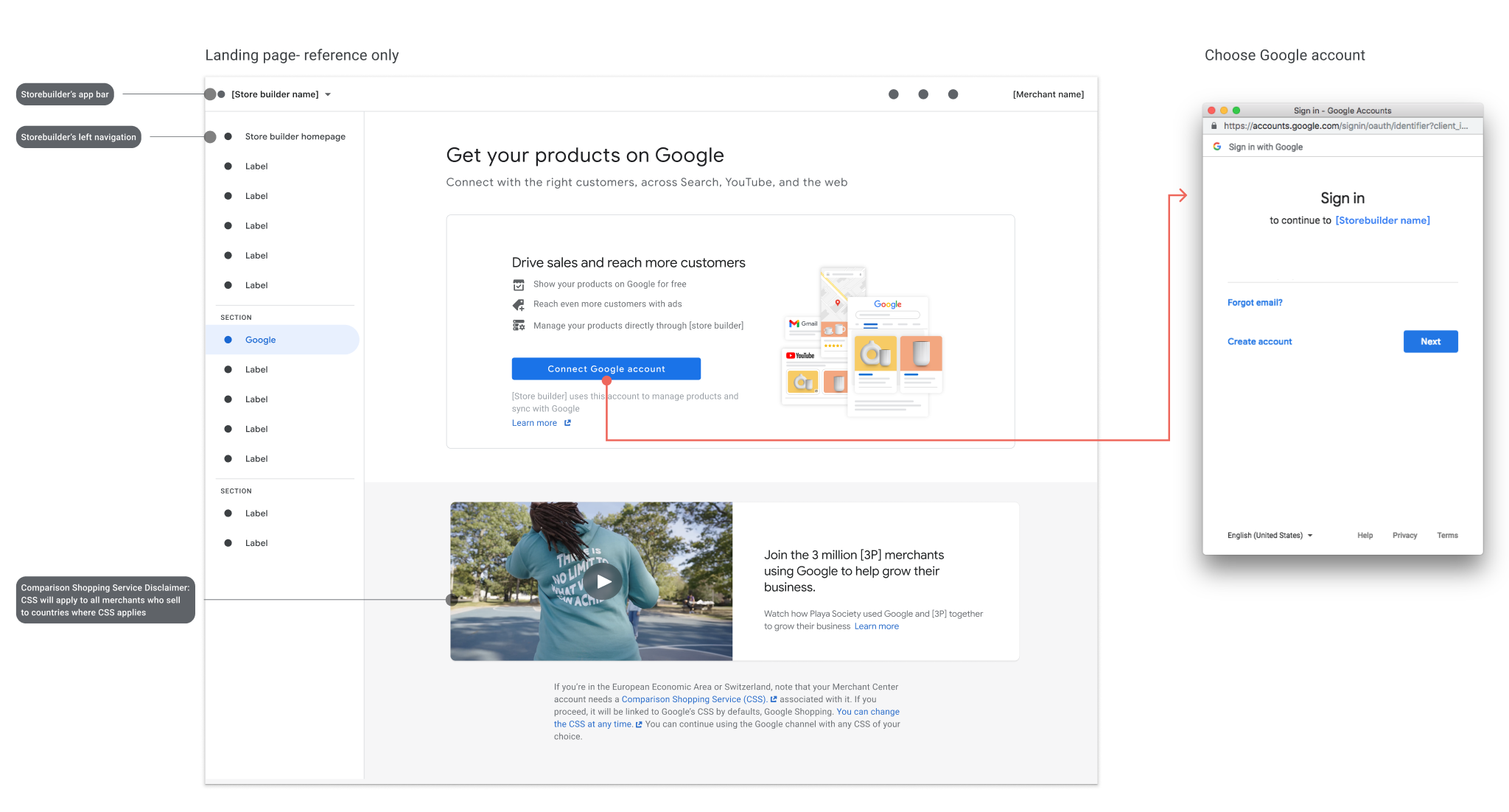

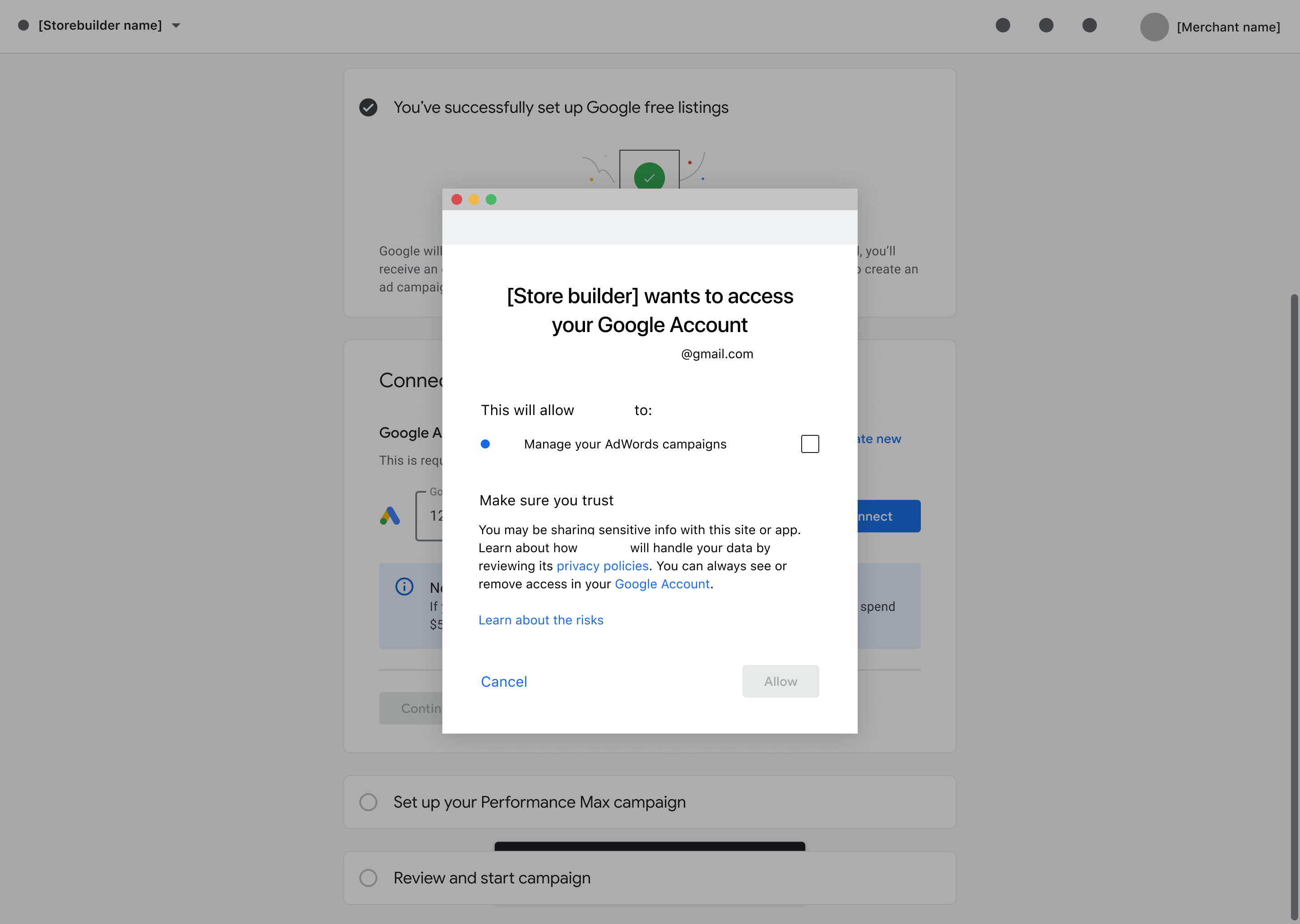

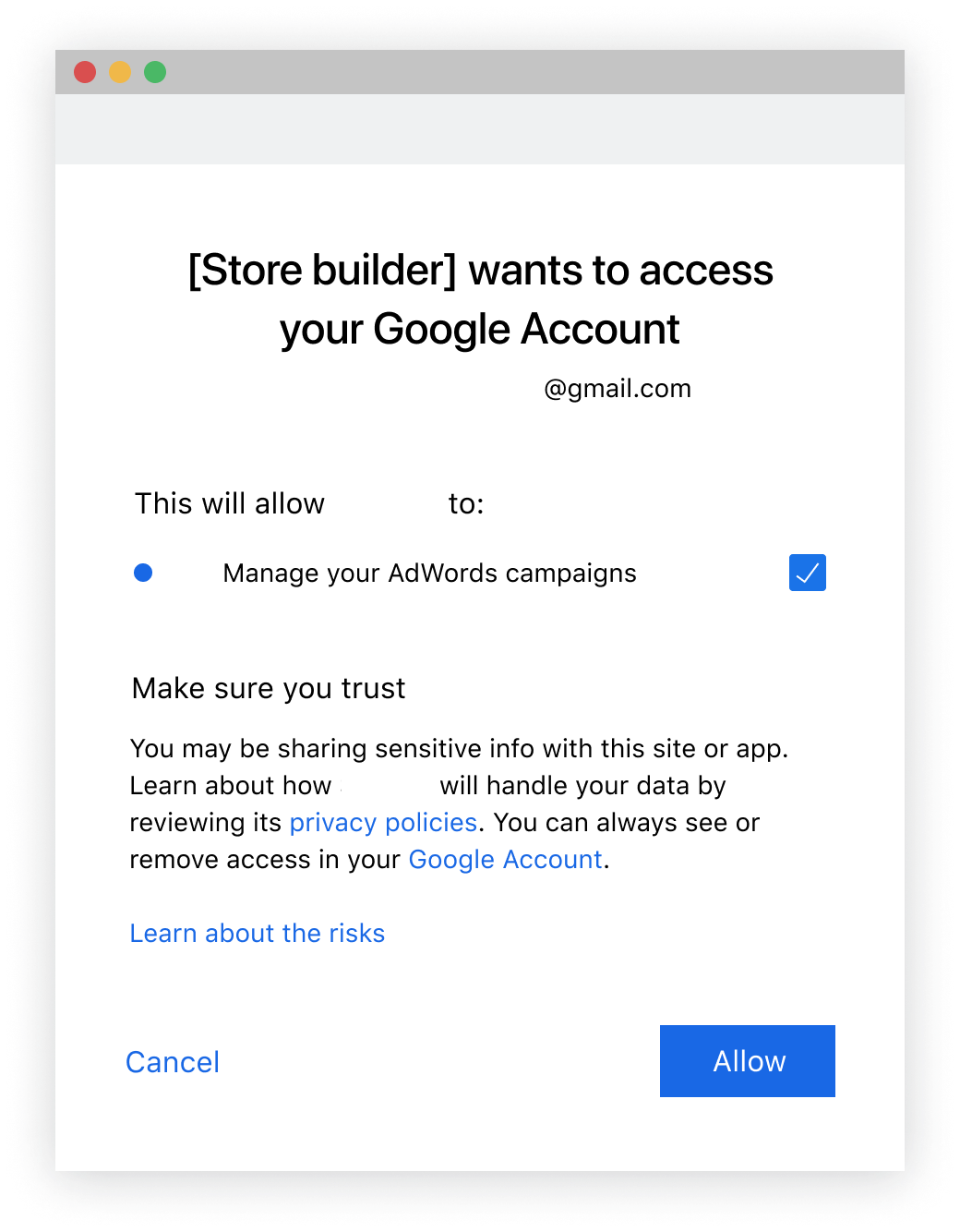

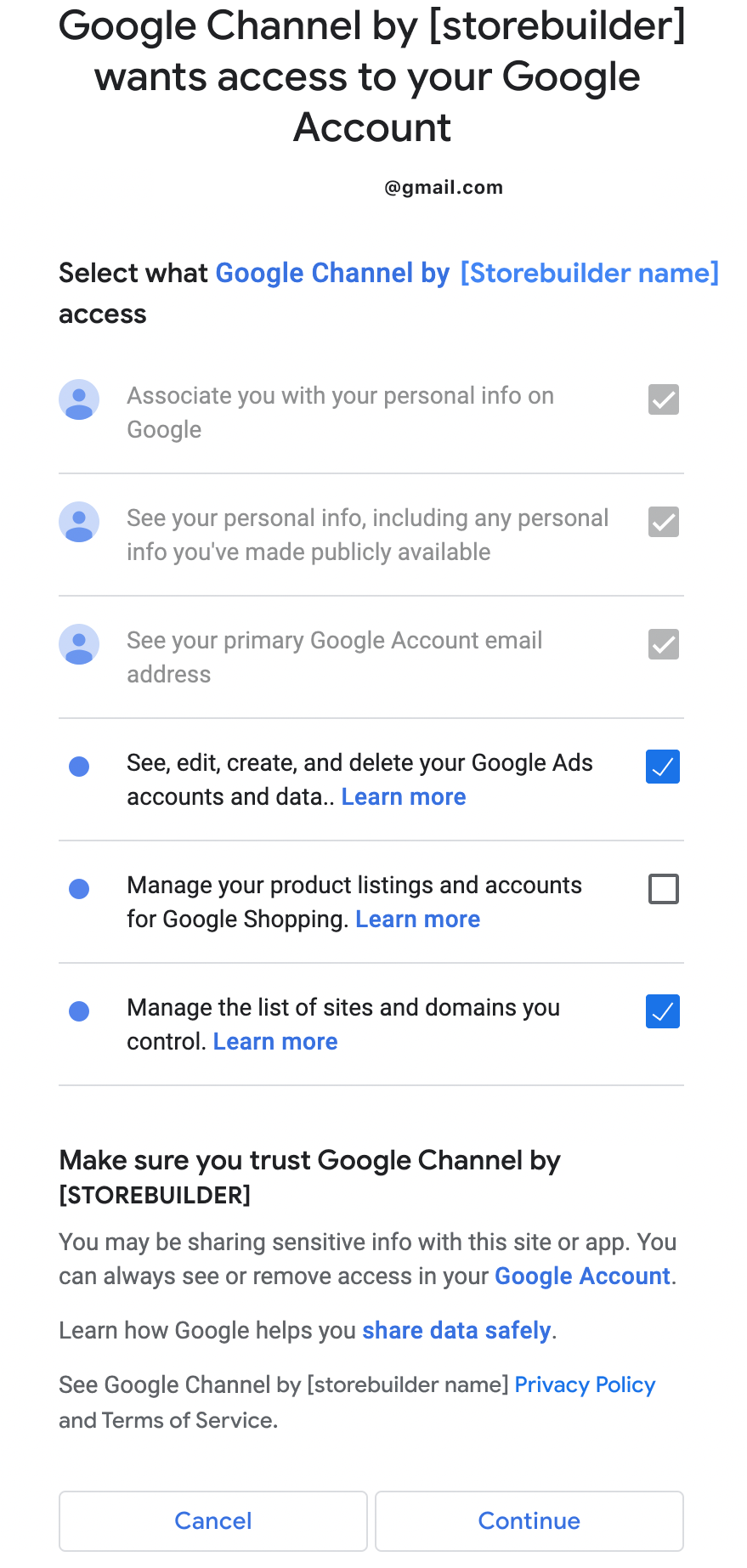

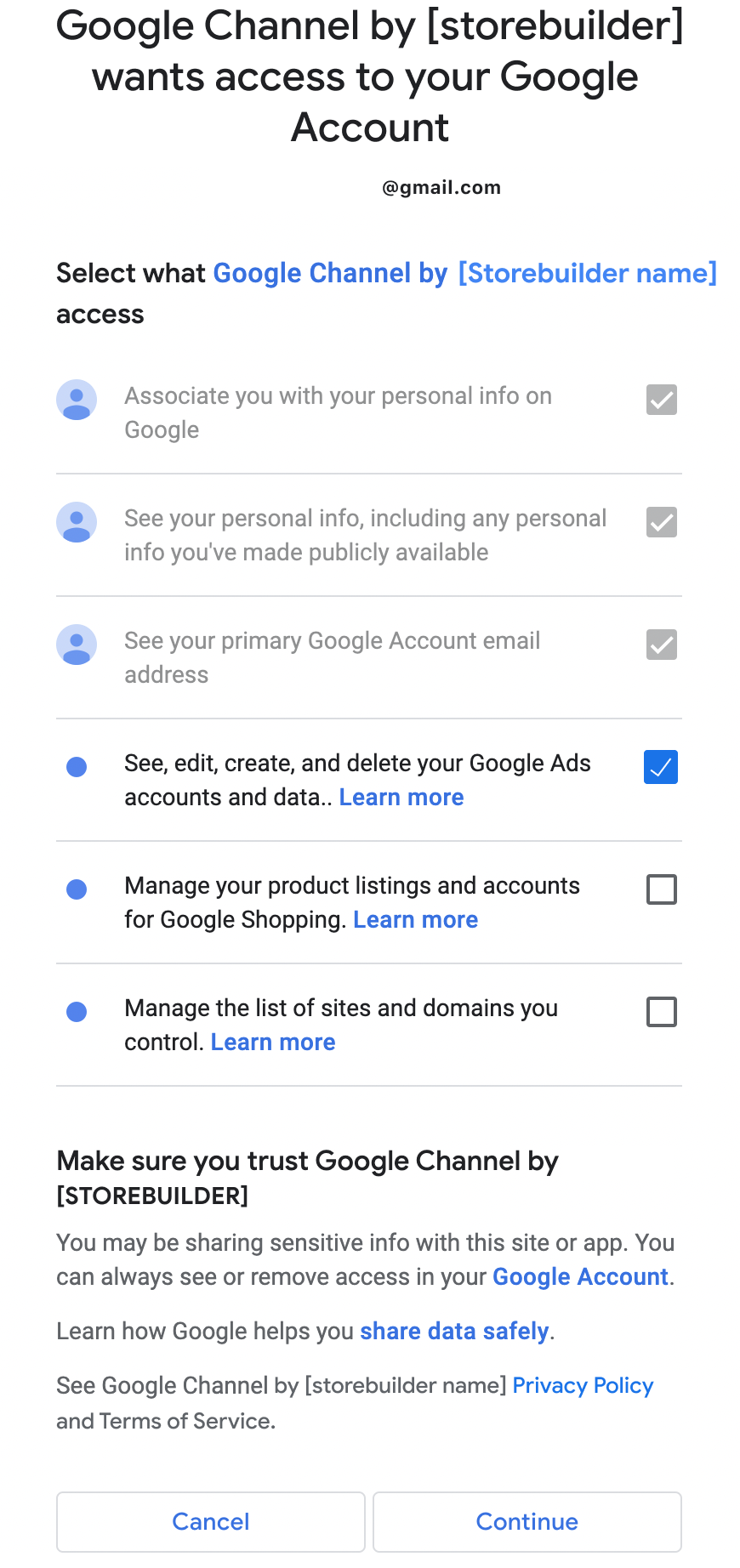

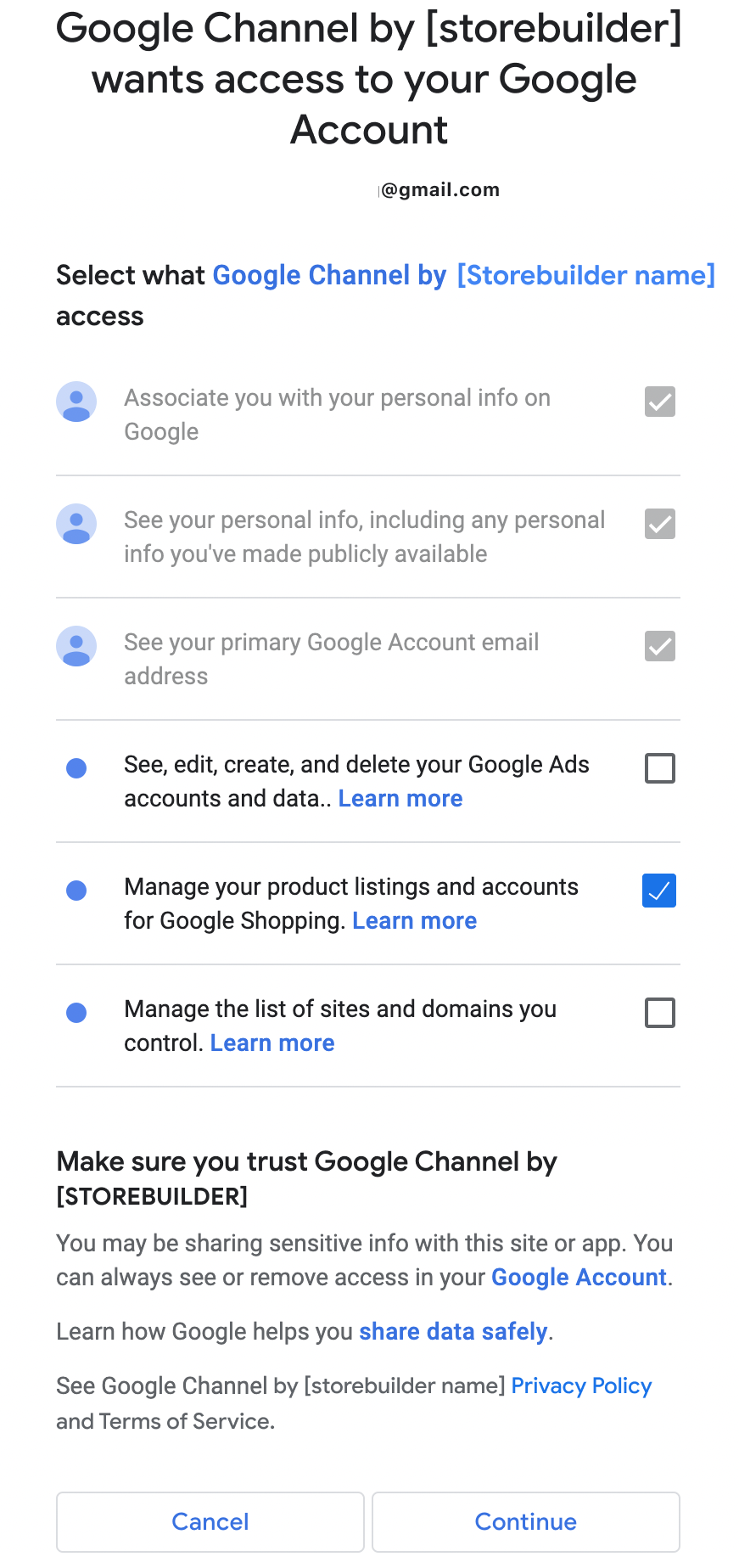

O comerciante precisa fornecer permissões de acesso. Confira um exemplo de como essas instruções podem ser exibidas ao comerciante:

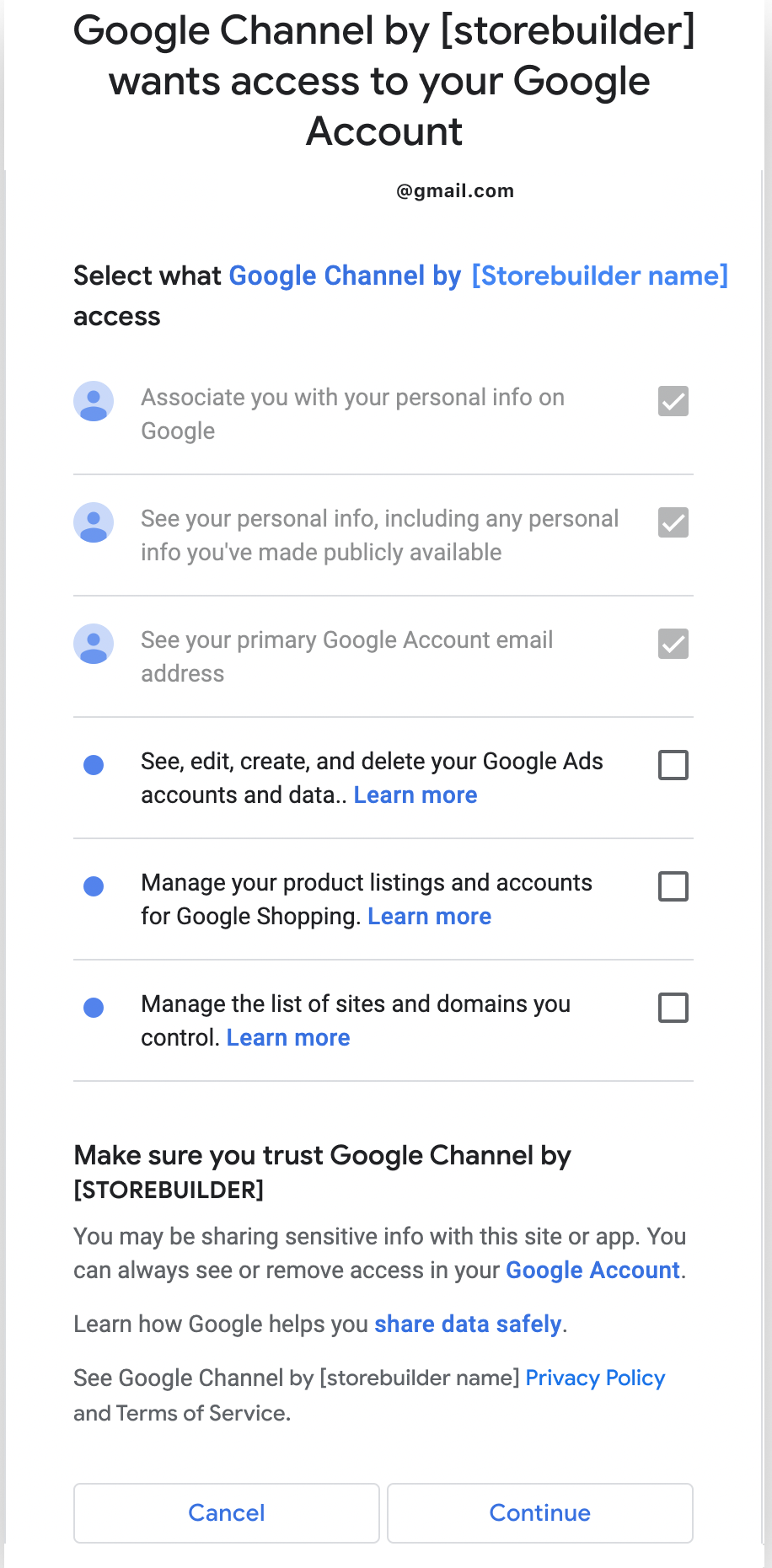

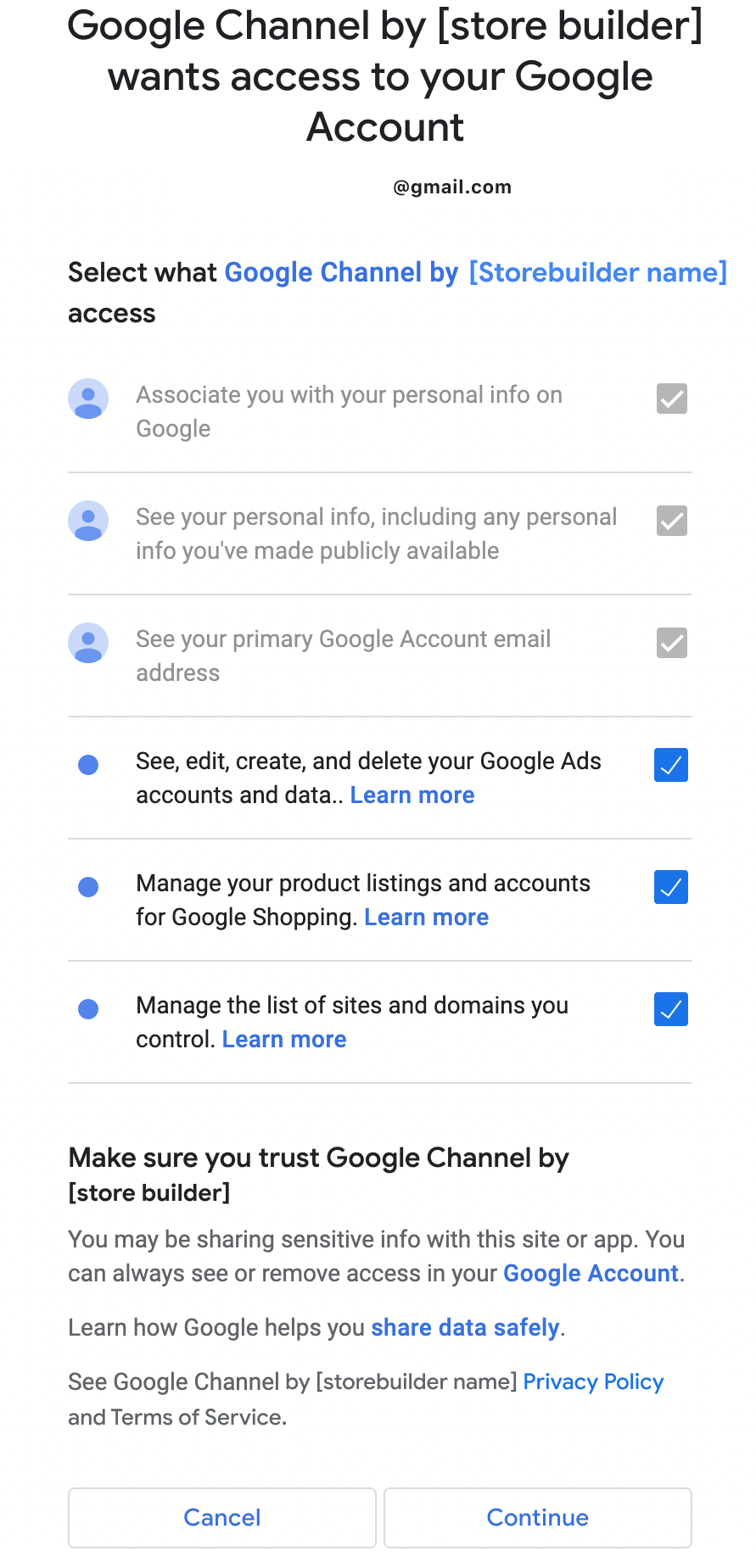

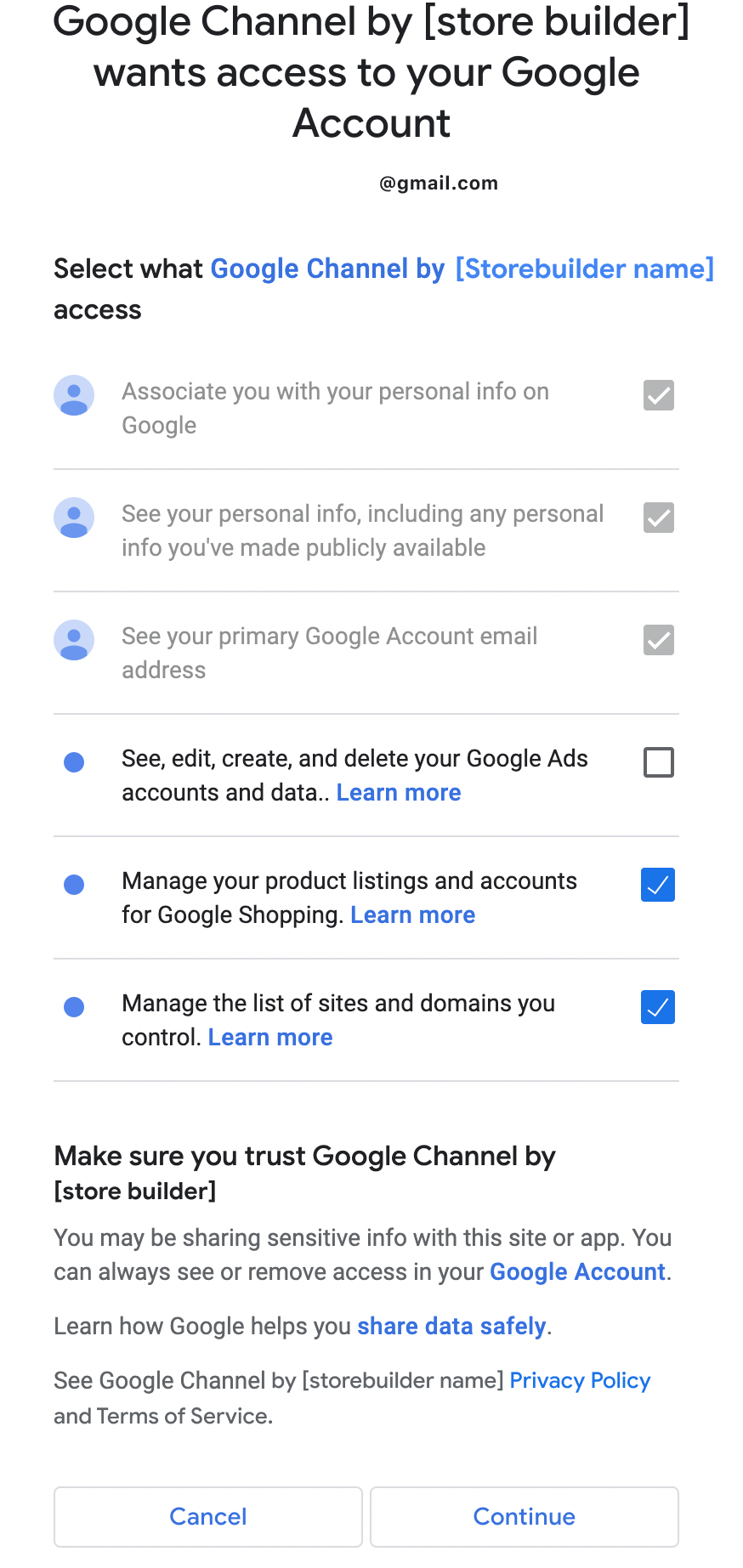

Depois que o comerciante passar por essas etapas iniciais, há três resultados possíveis:

Resultado 1: se o comerciante concordar com todas as permissões:

Se o comerciante der permissão total, ele marcará todas as caixas e uma solicitação para continuar o processo de integração.

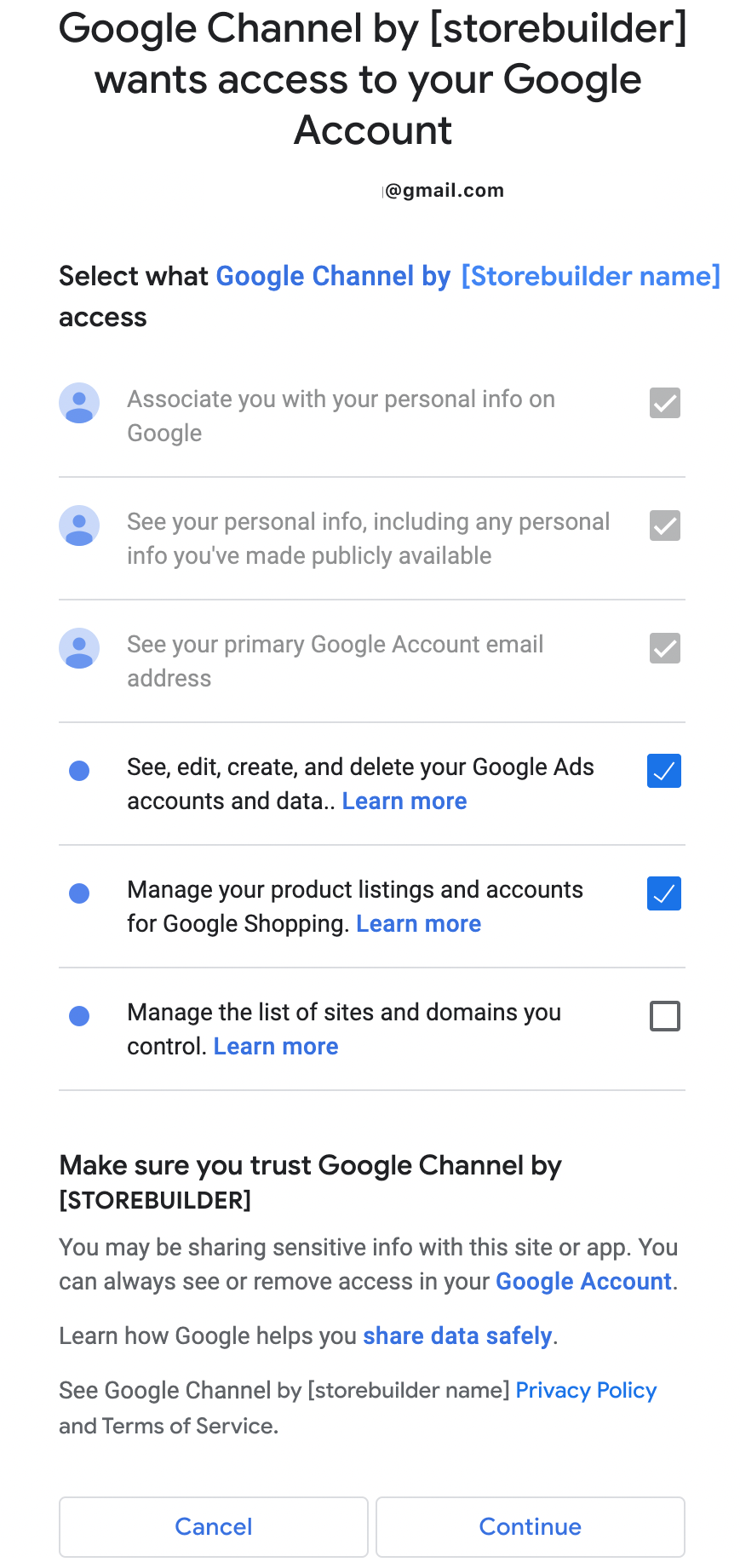

Resultado 2: se o comerciante não concordar com o Google Ads

O comerciante marca todas as caixas, exceto a permissão. relacionadas ao Google Ads. Ele continua o processo de integração e, mais tarde, quando eles estiverem criando uma nova conta do Google Ads ou se conectando a uma conta existente, ele será solicitado novamente a dar permissões:

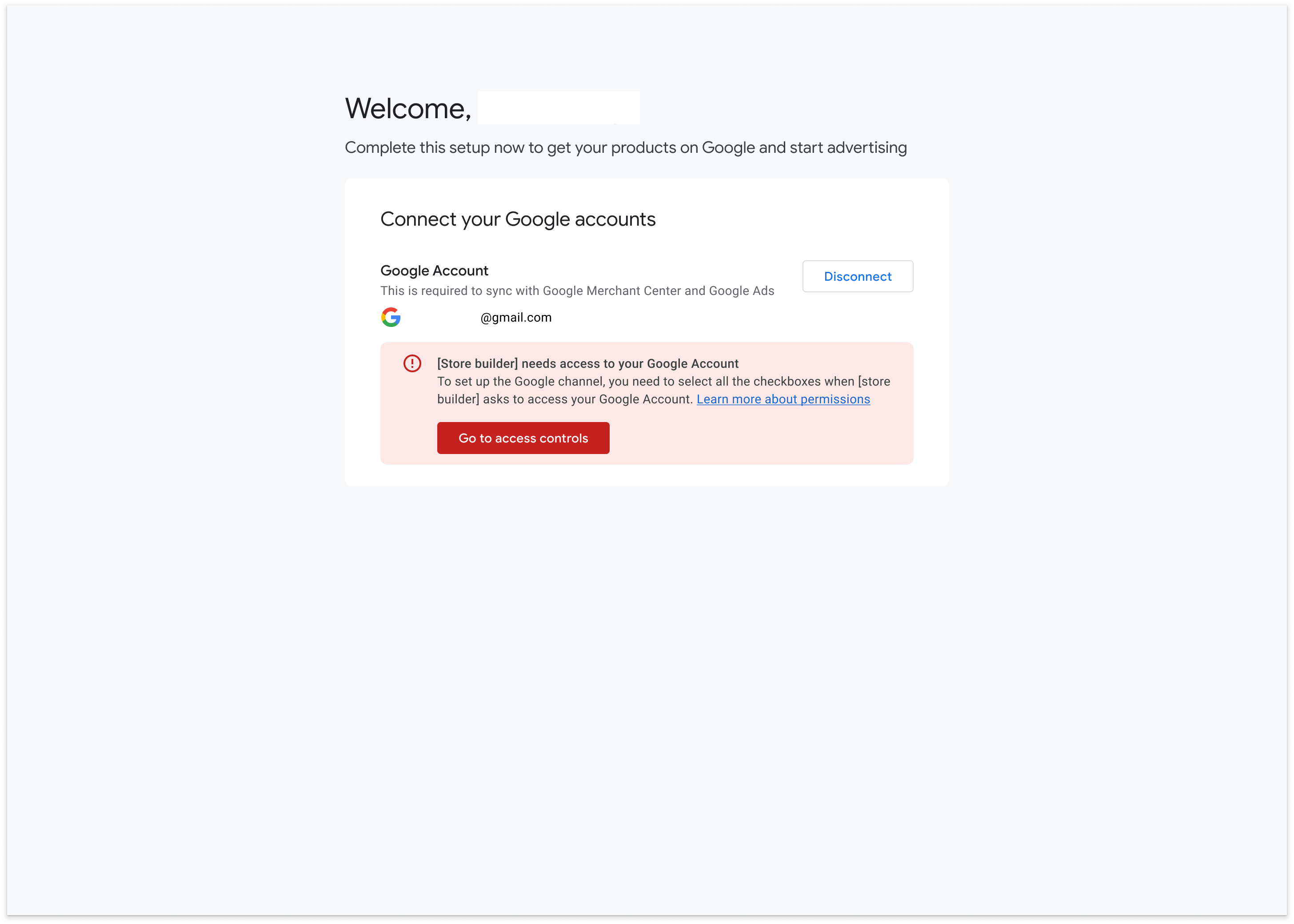

Resultado no 3: se os dados do produto ou a verificação do site não estiverem selecionados, o comerciante não pode continuar a integração

Todas as opções anteriores resultam na mesma mensagem de erro:

Orientação técnica

Escolher as solicitações de autorização com OAuth 2.0

Há dois métodos para selecionar um método de autenticação de comerciante:

| OAuth 2.0 para contas que não são de serviço (altamente recomendado) | OAuth 2.0 para contas de serviço |

|---|---|

| Um cliente OAuth 2.0 identifica o aplicativo e permite que os usuários finais concedam a seu aplicativo acesso limitado aos dados do Google deles. Ele permite que seu aplicativo acesse as APIs do Google Cloud em nome do usuário final. As ocorrências listadas resultam na invalidação do token de acesso, o que deve ser considerado no código: ● O usuário revogou o acesso ● O usuário alterou a senha ● O número de tokens de atualização concedidos excedeu o limite ● O token de atualização não foi usado nos últimos seis meses |

As contas de serviço são Contas do Google especiais que podem ser usadas por aplicativos para acessar as APIs do Google de maneira programática usando OAuth 2.0.Ela usa um fluxo OAuth 2.0 que não requer autorização humana. Em vez disso, ele usa um arquivo de chave que só seu aplicativo pode acessar. Observação:os aplicativos que usam contas de serviço para autenticação só podem acessar as próprias contas do Merchant Center. Se você estiver criando um aplicativo de terceiros que precisa de acesso às informações Para contas do Merchant Center, consulte o guia de autorização de solicitações. Observação:é necessário ter um projeto do Cloud e permite a criação de até 100 contas de serviço. Consulte a documentação. |

Configurar o fluxo do OAuth

A estrutura de autorização OAuth 2.0 permite que um aplicativo de terceiros obtenha acesso limitado a um serviço HTTP, seja em nome do proprietário de um recurso, orquestrar uma interação de aprovação entre o proprietário do recurso e o ou permitindo que o aplicativo de terceiros tenha acesso por conta própria nome de usuário.

Como seu app acessa dados protegidos (não públicos), você precisa de uma conta do OAuth 2.0 ID do cliente. As APIs do Google usam o protocolo OAuth 2.0 para autenticação e autorização. O Google oferece suporte a cenários comuns do OAuth 2.0, como os para Web aplicativos instalados e do lado do cliente.

Saiba mais

- Como usar o OAuth 2.0 para acessar as APIs do Google

- Como configurar o OAuth

- OAuth para a API Content

Informações importantes sobre o uso do OAuth para a API Content for Shopping:

Verifique se você definiu access_type como offline:tokens de acesso. expiram periodicamente e se tornam credenciais inválidas para uma API relacionada. solicitação.

Atualizar um token de acesso:é possível fazer isso sem avisar o usuário. para permissão (inclusive quando o usuário não estiver presente), caso você tenha solicitado acesso off-line aos escopos. associada ao token (saiba mais).

Implementação do OAuth nas bibliotecas: é altamente recomendável usar Bibliotecas de cliente das APIs do Google.

Escopo:é necessário solicitar que o comerciante conceda permissão de leitura e acesso de gravação à Conta do Google com o serviço OAuth do Google Merchant Center escopo: https://www.googleapis.com/auth/content.

Você pode usar o OAuth para receber informações importantes do perfil do usuário.

Escopos a serem usados na integração

Dependendo do tipo de integração que você planeja criar para sua comerciantes, recomendamos solicitar todos os escopos necessários no momento.

| Programa | Escopo | Qual formato é o escopo necessário |

|---|---|---|

| API Content | https://www.googleapis.com/auth/content |

Listagens gratuitas |

| Verificação do site | https://www.googleapis.com/auth/siteverification |

Listagem sem custo financeiro e Anúncios pagos |

| Anúncios | https://www.googleapis.com/auth/adwords |

Listagem sem custo financeiro e Anúncios pagos |

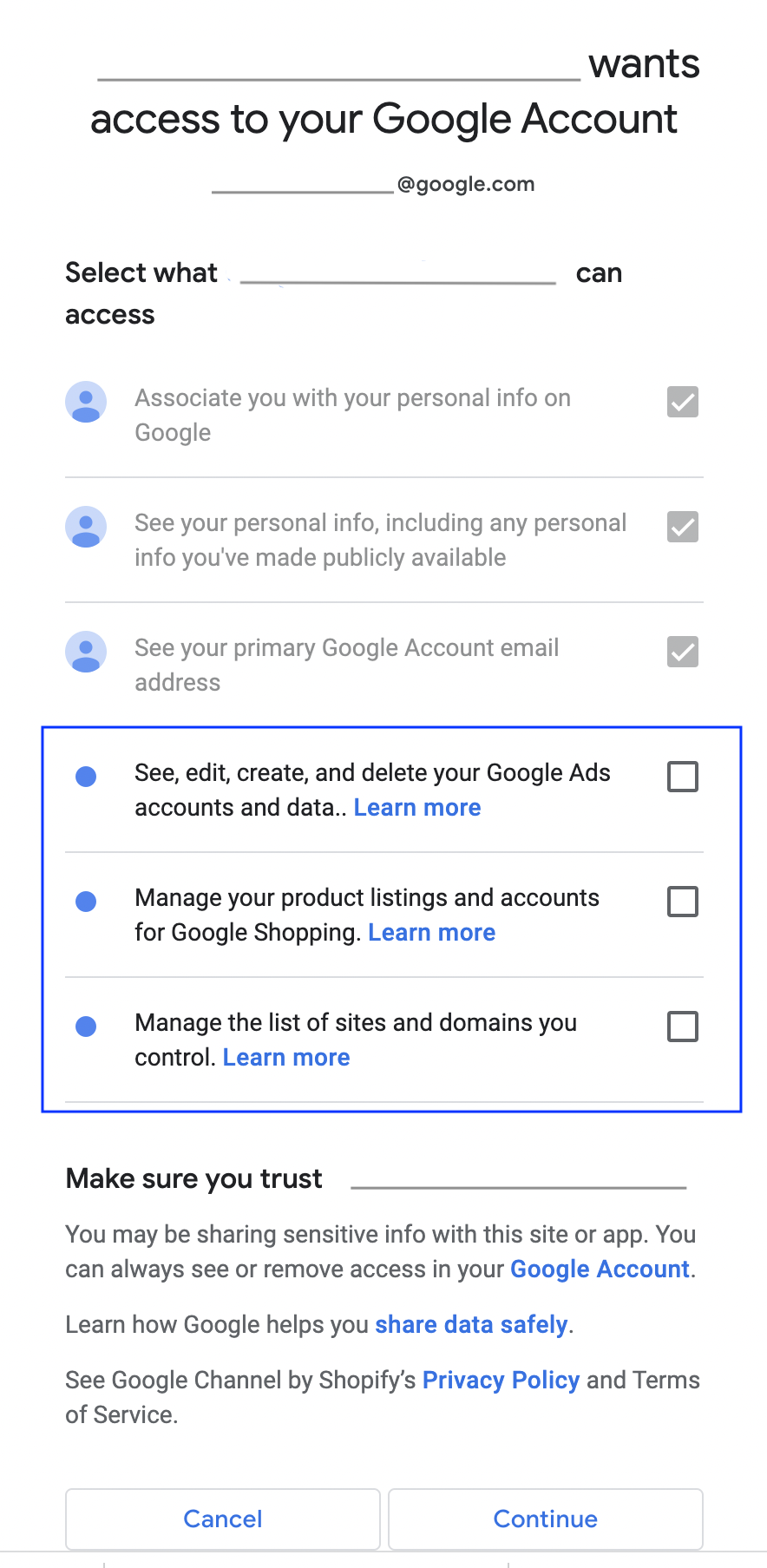

Verificar se os comerciantes concederam acesso OAuth

Os comerciantes precisam marcar caixas no fluxo de consentimento do OAuth para conceder a você acesso a escopos específicos: se os escopos necessários estiverem ausentes, explique aos comerciantes por que eles são necessários e solicite a permissão novamente. (mais detalhes). Você não tem acesso a todas estas permissões impedem a integração total dos comerciantes.

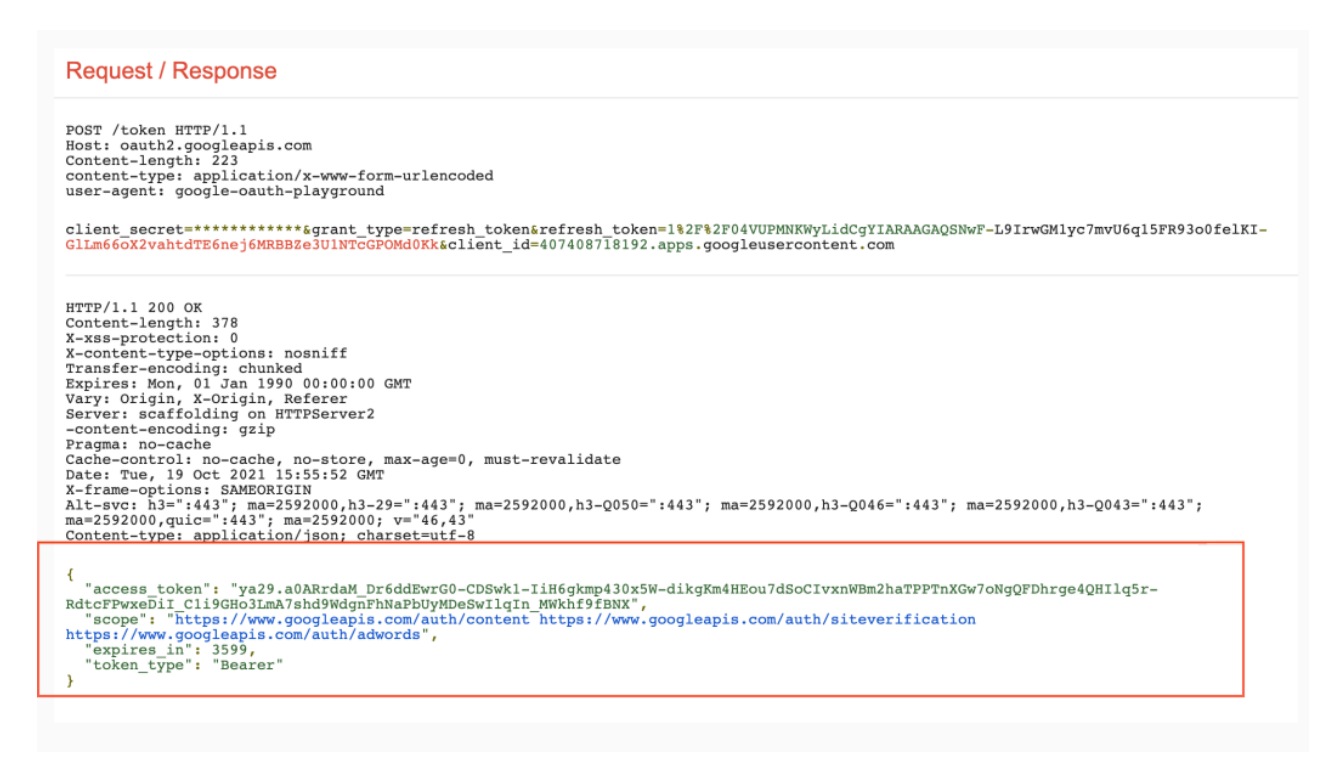

Chame o seguinte endpoint da API para verificar os escopos concedidos:

https://www.oauth2.googleapis.com/token

O URL retorna as seguintes informações:

- access_token

- escopos concedidos ao usuário

- tempo antes da expiração do token

Escopos sensíveis e processo de verificação OAuth

Alguns escopos usados pelas APIs OAuth são considerados sensíveis e exigem um processo de verificação. Informações adicionais Você encontra exemplos em OAuth para a API Content.

Escopo sensível do app para atender à política: é necessário garantir a conformidade do app com a política de dados do usuário dos serviços de API do Google. Você também precisa concordar com os Termos de Serviço da API.

Confirme se o app não se enquadra em nenhum dos casos de uso listados na Exceções aos requisitos de verificação.

Verifique a propriedade dos domínios autorizados do seu projeto usando o botão do Cloud. Usar uma conta que seja Proprietário ou Editor do projeto do projeto do console do Cloud.

Verifique se todas as informações de marca na tela de permissão OAuth correspondem e são válidos, como o nome do projeto mostrado aos usuários, e-mail de suporte, URL da página inicial e URL da Política de Privacidade, que representa com precisão a identidade do app.

Solicite o escopo sensível do app com o processo de verificação: Siga o processo que exige o preenchimento de um formulário, fornecendo uma justificativa e enviando um vídeo.