Google Ads खाते दो तरह के होते हैं: Google Ads मैनेजर खाते और Google Ads विज्ञापन देने वाले खाते. इन शब्दों और अन्य शब्दों (जैसे, क्लाइंट खाता और ग्राहक) के बीच के संबंध के बारे में ज़्यादा जानकारी के लिए, खाते के टाइप देखें.

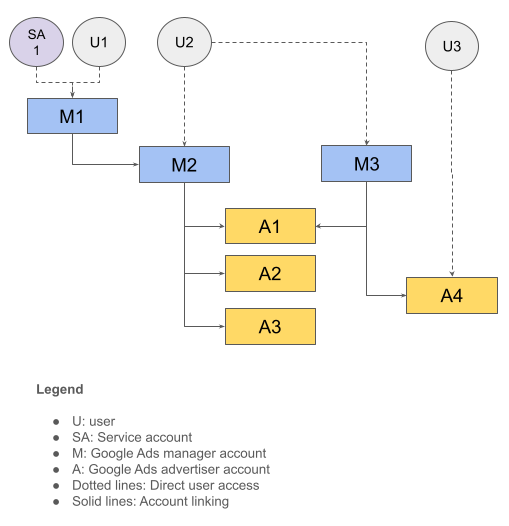

मैनेजर खाते, अन्य Google Ads मैनेजर खातों या Google Ads विज्ञापन देने वाले लोगों या कंपनियों के खातों को मैनेज कर सकते हैं. विज्ञापन देने वाले व्यक्ति या कंपनी के खाते को मैनेजर खाते से लिंक किया जा सकता है. इसके बाद, मैनेजर खाते से विज्ञापन देने वाले व्यक्ति या कंपनी के खाते को मैनेज किया जा सकता है. लिंक किए गए खातों का पूरा स्ट्रक्चर, डायरेक्टेड एसाइक्लिक ग्राफ़ होता है. इसमें विज्ञापन देने वाले लोगों या कंपनियों के खाते, लीफ़ लेवल पर होते हैं.

आपके पास अलग-अलग उपयोगकर्ताओं या सेवा खातों को Google Ads खातों का ऐक्सेस देने का विकल्प होता है. उपयोगकर्ताओं को विज्ञापन देने वाले व्यक्ति या कंपनी के खाते का ऐक्सेस देने के दो तरीके हैं:

- उपयोगकर्ता को सीधे तौर पर विज्ञापन देने वाले व्यक्ति या कंपनी के खाते का ऐक्सेस दें. इसके लिए, उसे उस खाते का न्योता भेजें.

- उपयोगकर्ता को विज्ञापन देने वाले व्यक्ति या कंपनी के खाते का इनडायरेक्ट ऐक्सेस दें. इसके लिए, उसे उस खाते से लिंक किए गए मैनेजर खाते में शामिल होने का न्योता भेजें. उपयोगकर्ता को विज्ञापन देने वाले व्यक्ति या कंपनी के खाते का ऐक्सेस मिल जाता है, क्योंकि मैनेजर खाते के पास उससे लिंक किए गए सभी खातों का ऐक्सेस होता है.

किसी उपयोगकर्ता को खाता मैनेज करने का न्योता भेजते समय, उपयोगकर्ता की भूमिकाएं भी असाइन की जा सकती हैं.

खातों के इस क्रम पर ध्यान दें. मान लें कि सभी उपयोगकर्ताओं के पास स्टैंडर्ड ऐक्सेस है.

नीचे दी गई टेबल में, इस खाते के स्ट्रक्चर की खास जानकारी दी गई है.

| उपयोगकर्ता | इसके लिए सीधे तौर पर ऐक्सेस है | इसके पास इस डेटा का इनडायरेक्ट ऐक्सेस है |

|---|---|---|

| U1, SA1 | M1 | M2, A1, A2, A3 |

| U2 | M2, M3 | A1, A2, A3, A4 |

| U3 | A4 |

लॉगिन ग्राहक आईडी

किसी उपयोगकर्ता के पास, एक से ज़्यादा खाता हाइरारकी का ऐक्सेस हो सकता है. ऐसे मामलों में एपीआई कॉल करते समय, आपको उस रूट खाते के बारे में बताना होगा जिसका इस्तेमाल, अनुमति और खाता ऐक्सेस करने के लेवल का सही तरीके से पता लगाने के लिए किया जाना है. इसके लिए, एपीआई अनुरोध के हिस्से के तौर पर login-customer-id हेडर तय किया जाता है.

नीचे दी गई टेबल में, पिछले उदाहरण में दी गई खाता हाइरारकी का इस्तेमाल किया गया है. इससे यह पता चलता है कि लॉगिन करने के लिए किन ग्राहक आईडी का इस्तेमाल किया जा सकता है. साथ ही, उन खातों की सूची भी दी गई है जिनसे कॉल किए जा सकते हैं.

| उपयोगकर्ता | इस्तेमाल करने के लिए, लॉगिन ग्राहक आईडी | एपीआई कॉल करने के लिए खाते |

|---|---|---|

| U1, SA1 | M1 | M1, M2, A1, A2, A3 |

| U2 | M2 | M2, A1, A2, A3 |

| U2 | M3 | M3, A1, A4 |

| U3 | A4 | A4 |

अगर उपयोगकर्ता के पास उस Google Ads खाते का ऐक्सेस है जिससे कॉल किए जा रहे हैं, तो login-customer-id हेडर की जानकारी देने की ज़रूरत नहीं है. उदाहरण के लिए, A4 को कॉल करने के लिए U3 क्रेडेंशियल का इस्तेमाल करते समय, आपको login-customer-id हेडर तय करने की ज़रूरत नहीं है. ऐसा इसलिए, क्योंकि Google Ads सर्वर, ग्राहक आईडी (A4) से ऐक्सेस लेवल का सही तरीके से पता लगा सकते हैं.

अगर हमारी किसी क्लाइंट लाइब्रेरी का इस्तेमाल किया जा रहा है, तो login-customer-id हेडर तय करने के लिए, यहां दी गई सेटिंग का इस्तेमाल करें.

Java

अपनी ads.properties फ़ाइल में यह सेटिंग जोड़ें.

api.googleads.loginCustomerId=INSERT_LOGIN_CUSTOMER_ID_HERE

C#

GoogleAdsConfig ऑब्जेक्ट को शुरू करते समय, यह सेटिंग जोड़ें. साथ ही, इसका इस्तेमाल करके GoogleAdsClient ऑब्जेक्ट बनाएं.

GoogleAdsConfig config = new GoogleAdsConfig()

{

...

LoginCustomerId = ******

};

GoogleAdsClient client = new GoogleAdsClient(config);

PHP

अपनी google_ads_php.ini फ़ाइल में यह सेटिंग जोड़ें.

[GOOGLE_ADS]

loginCustomerId = "INSERT_LOGIN_CUSTOMER_ID_HERE"

Python

अपनी google-ads.yaml फ़ाइल में यह सेटिंग जोड़ें.

login_customer_id: INSERT_LOGIN_CUSTOMER_ID_HERE

Ruby

अपनी google_ads_config.rb फ़ाइल में यह सेटिंग जोड़ें.

Google::Ads::GoogleAds::Config.new do |c|

c.login_customer_id = 'INSERT_LOGIN_CUSTOMER_ID_HERE'

end

इस फ़ाइल को सेव करने के पाथ को पास करके, GoogleAdsClient इंस्टेंस बनाएं.

client = Google::Ads::GoogleAds::GoogleAdsClient.new('path/to/google_ads_config.rb')

Perl

अपनी googleads.properties फ़ाइल में यह सेटिंग जोड़ें.

loginCustomerId=INSERT_LOGIN_CUSTOMER_ID_HERE

curl

curl कमांड चलाते समय, कमांड लाइन के इस तर्क का इस्तेमाल करें.

-H "login-customer-id: LOGIN_CUSTOMER_ID"

CustomerService.ListAccessibleCustomers तरीके का इस्तेमाल करके, उन खातों की सूची वापस पाई जा सकती है जिन्हें कोई उपयोगकर्ता सीधे तौर पर ऐक्सेस कर सकता है. इन खातों का इस्तेमाल, login-customer-id हेडर के लिए मान्य वैल्यू के तौर पर किया जा सकता है.

Java

private void runExample(GoogleAdsClient client) { // Optional: Change credentials to use a different refresh token, to retrieve customers // available for a specific user. // // UserCredentials credentials = // UserCredentials.newBuilder() // .setClientId("INSERT_OAUTH_CLIENT_ID") // .setClientSecret("INSERT_OAUTH_CLIENT_SECRET") // .setRefreshToken("INSERT_REFRESH_TOKEN") // .build(); // // client = client.toBuilder().setCredentials(credentials).build(); try (CustomerServiceClient customerService = client.getLatestVersion().createCustomerServiceClient()) { ListAccessibleCustomersResponse response = customerService.listAccessibleCustomers( ListAccessibleCustomersRequest.newBuilder().build()); System.out.printf("Total results: %d%n", response.getResourceNamesCount()); for (String customerResourceName : response.getResourceNamesList()) { System.out.printf("Customer resource name: %s%n", customerResourceName); } } }

C#

public void Run(GoogleAdsClient client) { // Get the CustomerService. CustomerServiceClient customerService = client.GetService(Services.V24.CustomerService); try { // Retrieve the list of customer resources. string[] customerResourceNames = customerService.ListAccessibleCustomers(); // Display the result. foreach (string customerResourceName in customerResourceNames) { Console.WriteLine( $"Found customer with resource name = '{customerResourceName}'."); } } catch (GoogleAdsException e) { Console.WriteLine("Failure:"); Console.WriteLine($"Message: {e.Message}"); Console.WriteLine($"Failure: {e.Failure}"); Console.WriteLine($"Request ID: {e.RequestId}"); throw; } }

PHP

public static function runExample(GoogleAdsClient $googleAdsClient) { $customerServiceClient = $googleAdsClient->getCustomerServiceClient(); // Issues a request for listing all accessible customers. $accessibleCustomers = $customerServiceClient->listAccessibleCustomers(new ListAccessibleCustomersRequest()); print 'Total results: ' . count($accessibleCustomers->getResourceNames()) . PHP_EOL; // Iterates over all accessible customers' resource names and prints them. foreach ($accessibleCustomers->getResourceNames() as $resourceName) { /** @var string $resourceName */ printf("Customer resource name: '%s'%s", $resourceName, PHP_EOL); } }

Python

def main(client: GoogleAdsClient) -> None: customer_service: CustomerServiceClient = client.get_service( "CustomerService" ) accessible_customers: ListAccessibleCustomersResponse = ( customer_service.list_accessible_customers() ) result_total: int = len(accessible_customers.resource_names) print(f"Total results: {result_total}") resource_names: List[str] = accessible_customers.resource_names for resource_name in resource_names: # resource_name is implicitly str print(f'Customer resource name: "{resource_name}"')

Ruby

def list_accessible_customers() # GoogleAdsClient will read a config file from # ENV['HOME']/google_ads_config.rb when called without parameters client = Google::Ads::GoogleAds::GoogleAdsClient.new accessible_customers = client.service.customer.list_accessible_customers().resource_names accessible_customers.each do |resource_name| puts "Customer resource name: #{resource_name}" end end

Perl

sub list_accessible_customers { my ($api_client) = @_; my $list_accessible_customers_response = $api_client->CustomerService()->list_accessible_customers(); printf "Total results: %d.\n", scalar @{$list_accessible_customers_response->{resourceNames}}; foreach my $resource_name (@{$list_accessible_customers_response->{resourceNames}}) { printf "Customer resource name: '%s'.\n", $resource_name; } return 1; }

curl

# Returns the resource names of customers directly accessible by the user # authenticating the call. # # Variables: # API_VERSION, # DEVELOPER_TOKEN, # OAUTH2_ACCESS_TOKEN: # See https://developers.google.com/google-ads/api/rest/auth#request_headers # for details. # curl -f --request GET \ "https://googleads.googleapis.com/v${API_VERSION}/customers:listAccessibleCustomers" \ --header "Content-Type: application/json" \ --header "developer-token: ${DEVELOPER_TOKEN}" \ --header "Authorization: Bearer ${OAUTH2_ACCESS_TOKEN}" \

अगर ListAccessibleCustomers तरीके से मेरा ग्राहक आईडी नहीं मिलता है, तो क्या होगा?

अगर CustomerService.ListAccessibleCustomers तरीके से, आपको नतीजों में दिखने वाला ग्राहक आईडी नहीं मिला है, तो इसकी ये वजहें हो सकती हैं.

आपके पास ग्राहक आईडी का ऐक्सेस है, लेकिन यह ऐक्सेस पैरंट मैनेजर खाते से दिया गया है. उदाहरण के लिए, अगर पिछले उदाहरण में दिए गए उपयोगकर्ता

U1के क्रेडेंशियल के साथListAccessibleCustomersतरीके को कॉल किया जाता है, तो आपको नतीजों में सिर्फ़M1मिलेगा. भले ही,U1के पास ज़्यादा खातों का ऐक्सेस हो. इस बात की पुष्टि करने के लिए,ListAccessibleCustomersतरीके से मिले हर खाते के लिए, खाते की हैरारकी वापस पाएं. इसके लिए, पिछले सेक्शन में बताए गए तरीके से, इन सभी खातों को login-customer-id के तौर पर सेट करें. अगर आपके पास टारगेट खाते का ऐक्सेस है, तो आपको उसे खाता हैरारकी के हिस्से के तौर पर फ़ेच करने का विकल्प मिलेगा.आपने OAuth के गलत क्रेडेंशियल इस्तेमाल किए हैं. आम तौर पर, ऐसा तब होता है, जब किसी दूसरे उपयोगकर्ता के क्रेडेंशियल का इस्तेमाल किया जा रहा हो. उदाहरण के लिए, ऐसा हो सकता है कि सैंडबॉक्स या डेवलपर क्रेडेंशियल को गलती से प्रोडक्शन क्रेडेंशियल के साथ मिला दिया गया हो. इसके अलावा, ऐसा भी हो सकता है कि डेटाबेस या लोकल कैश मेमोरी से किसी दूसरे उपयोगकर्ता के क्रेडेंशियल को गलत तरीके से पढ़ा गया हो. इस समस्या को हल करने का एक तरीका यह है कि Google People API का इस्तेमाल करके, लॉग इन किए गए उपयोगकर्ता का नाम और ईमेल पता पाएं. इसके बाद, पुष्टि करें कि यह ईमेल पता, आपके अनुमान के मुताबिक है या नहीं.

आपके पास खाते का ऐक्सेस नहीं है. सही ग्राहक खाते का ऐक्सेस पाने के लिए, निर्देशों का पालन करें.

उपयोगकर्ता की भूमिकाएं

Google Ads API का अपना कोई अलग ऐक्सेस मॉडल नहीं है. साथ ही, यह सुविधाओं को सीमित करने के लिए, OAuth 2.0 के अलग-अलग स्कोप का इस्तेमाल नहीं करता. उदाहरण के लिए, Google Ads API, सिर्फ़ पढ़ने और पढ़ने-लिखने की कार्रवाइयों के लिए एक ही स्कोप का इस्तेमाल करता है. इसके बजाय, Google Ads API में वही उपयोगकर्ता भूमिकाएं होती हैं जो Google Ads में होती हैं. जब किसी उपयोगकर्ता को मैनेजर लेवल पर किसी खाते के लिए भूमिका असाइन की जाती है, तो वह भूमिका, क्रम में मौजूद खातों को भी मिल जाती है. अगर किसी उपयोगकर्ता के पास किसी खाते के लिए अलग-अलग भूमिकाएं हैं, तो सही लेवल का फ़ैसला login-customer-id खाते के आधार पर किया जाता है. यह खाता, एपीआई अनुरोध में बताया गया होता है.

यहां दी गई टेबल में, पिछले उदाहरण में दी गई खाता हाइरार्की का इस्तेमाल किया गया है. इसमें उपयोगकर्ताओं को अलग-अलग भूमिकाएं असाइन करने का असर दिखाया गया है.

| उपयोगकर्ता | उपयोगकर्ता की भूमिका असाइन की गई | login-customer-id | लागू ऐक्सेस लेवल |

|---|---|---|---|

| SA1 | खाते M1 का स्टैंडर्ड ऐक्सेस | M1 | M1, M2, A1, A2, A3 पर स्टैंडर्ड ऐक्सेस |

| U2 |

M2 पर स्टैंडर्ड ऐक्सेस M3 पर रीड-ओनली ऐक्सेस |

M2 | M2, A1, A2, A3 पर स्टैंडर्ड ऐक्सेस |

| U2 |

M2 पर स्टैंडर्ड ऐक्सेस M3 पर रीड-ओनली ऐक्सेस |

M3 | M3, A1, A4 पर रीड-ओनली ऐक्सेस |